Internet Service Providers (ISP’s) in China en de westkust van de Verenigde Staten zijn het doelwit geworden van een massale uitbuitingscampagne die informatie -stealers en cryptocurrency -mijnwerkers op gecompromitteerde gastheren inzet.

De bevindingen zijn afkomstig van het Splunk Threat Research Team, dat zei dat de activiteit ook leidde tot de levering van verschillende binaire bestanden die gegevens -exfiltratie vergemakkelijken en manieren bieden om persistentie op de systemen vast te stellen.

De niet-geïdentificeerde dreigingsactoren voerden “minimale opdringerige activiteiten uit om detectie te voorkomen, met uitzondering van artefacten die zijn gemaakt door al aangetaste accounts”, zei het Cisco-eigendom dat vorige week in een technisch rapport werd gepubliceerd.

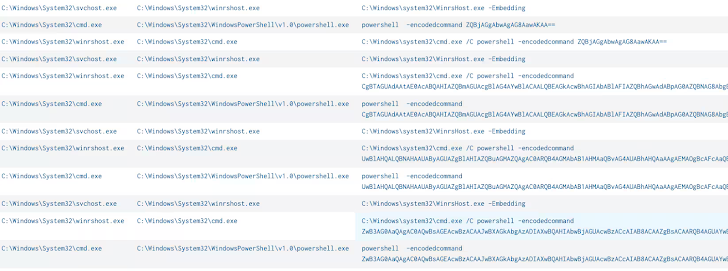

“Deze acteur beweegt en draait ook voornamelijk door hulpmiddelen te gebruiken die afhankelijk zijn en worden uitgevoerd van scripttalen (bijv. Python en PowerShell), waardoor de acteur onder beperkte omgevingen kan uitvoeren en API-oproepen (bijv. Telegram) kan gebruiken voor C2 (command-and-control) operaties.”

De aanvallen zijn waargenomen met behulp van brute-force-aanvallen die zwakke referenties benutten. Deze inbraakpogingen zijn afkomstig van IP -adressen geassocieerd met Oost -Europa. Meer dan 4.000 IP -adressen van ISP -providers zouden specifiek zijn gericht.

Bij het verkrijgen van initiële toegang tot doelomgevingen is gebleken dat de aanvallen verschillende uitvoerbare bestanden via PowerShell laten vallen om netwerkscanning, informatiediefstal en Xmrig Cryptocurrency -mijnbouw uit te voeren door de rekenbronnen van het slachtoffer te misbruiken.

Voorafgaand aan de uitvoering van de payload is een voorbereidende fase waarbij beveiligingsproductfuncties worden uitgeschakeld en services worden beëindigd die verband houden met de detectie van cryptominer.

De Stealer -malware, naast de mogelijkheid om screenshots te maken, dient vergelijkbaar met een Clipper -malware die is ontworpen om klembordinhoud te stelen door te zoeken naar portemonnee -adressen voor cryptocurrencies zoals Bitcoin (BTC), Ethereum (ETH), Binance Chain BEP2 (ETHBEP2), Litecoin (LTC), en Tron (TRX).

De verzamelde informatie wordt vervolgens geëxfiltreerd naar een telegram -bot. Ook is het een binair getal naar de geïnfecteerde machine die op zijn beurt extra payloads lanceert –

- Auto.exe, die is ontworpen om een wachtwoordlijst te downloaden (Pass.TXT) en een lijst met IP-adressen (IP.TXT) van de C2-server voor het uitvoeren van brute-force-aanvallen

- MassCan.exe, een Multi MassCan -tool

“De acteur richtte zich op specifieke CIDR’s van ISP -infrastructuuraanbieders aan de westkust van de Verenigde Staten en in het land van China,” zei Splunk.

“Deze IP’s waren het doelwit met behulp van een MassCan-tool waarmee operators een groot aantal IP-adressen kunnen scannen die vervolgens kunnen worden onderzocht op open poorten en brute-force-aanvallen.”