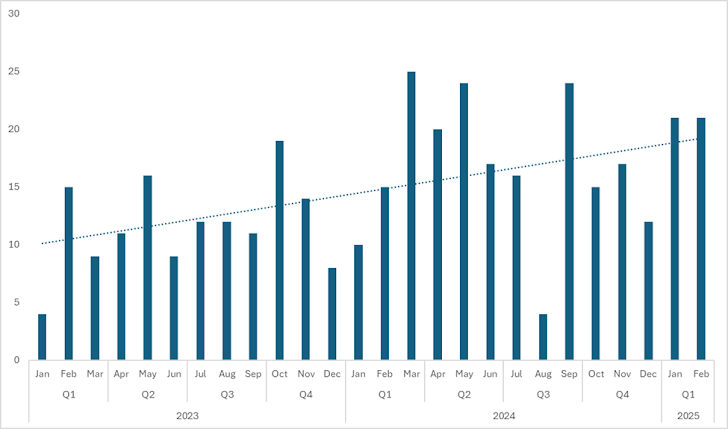

De dreigingsacteurs achter de Medusa -ransomware hebben bijna 400 slachtoffers geëist sinds het voor het eerst ontstond in januari 2023, met de financieel gemotiveerde aanvallen die getuige zijn van een toename van 42% tussen 2023 en 2024.

Alleen al in de eerste twee maanden van 2025 heeft de groep meer dan 40 aanvallen geëist, volgens gegevens van het Symantec Threat Hunter -team zei in een rapport dat werd gedeeld met het Hacker News. Het Cybersecurity Company volgt het cluster onder de naam Spearwing.

“Net als de meerderheid van de ransomware -operators, voeren Spearwing en zijn gelieerde ondernemingen dubbele afpersingsaanvallen uit, het stelen van de gegevens van slachtoffers voordat ze netwerken coderen om de druk op slachtoffers te vergroten om een losgeld te betalen,” merkte Symantec op.

“Als slachtoffers weigeren te betalen, dreigt de groep de gestolen gegevens op hun site voor gegevenslekken te publiceren.”

Terwijl andere ransomware-as-a-service (RAAS) spelers zoals RansomHub (aka Greenbottle en Cyclops), spelen (aka ballonfly), en Qilin (aka agenda, stinkbug, en watergalura) hebben geprofiteerd van de disrups van de dreigingen die de gap in de gap zijn door te vullen. de twee productieve afpersingen.

De ontwikkeling komt wanneer het ransomware -landschap in een staat van flux blijft, met een gestage stroom nieuwe RAAS -operaties, zoals Anubis, Cipherlocker, Core, Dange, LCRYX, Loches, VGOD en Xelera, die de afgelopen maanden in het wild opduiken.

Medusa heeft een track record van veeleisende losgeld tussen $ 100.000 tot $ 15 miljoen van zorgaanbieders en non-profitorganisaties, en richt zich op financiële en overheidsorganisaties.

Aanvalketens gemonteerd door het ransomware-syndicaat omvatten de exploitatie van bekende beveiligingsfouten in openbare toepassingen, voornamelijk Microsoft Exchange Server, om initiële toegang te verkrijgen. Er wordt ook vermoed dat de dreigingsactoren waarschijnlijk initiële toegangsmakelaars gebruiken voor het overtreden van interesse netwerken.

Eenmaal een succesvolle voet aan de grond gekregen, laten de hackers het gebruik van externe management en monitoring (RMM) software (RMM) uit, zoals SimpleHelp, Anydesk of Meshagent voor aanhoudende toegang, en gebruiken ze de beproefde en geteste Breng uw eigen kwetsbare driver (BYOVD) -techniek om antivirusprocessen te beëindigen met behulp van Killav. Het is de moeite waard om erop te wijzen dat Killav eerder is gebruikt in Blackcat Ransomware -aanvallen.

“Het gebruik van de legitieme RMM -software PDQ -implementatie is een ander kenmerk van Medusa Ransomware -aanvallen,” zei Symantec. “Het wordt meestal gebruikt door de aanvallers om andere tools en bestanden te laten vallen en lateraal te bewegen over het slachtoffernetwerk.”

Enkele van de andere tools die in de loop van een Medusa -ransomware -aanval zijn geïmplementeerd, zijn Navicat om toegang te krijgen tot en uit te voeren voor database -query’s, robocopie en RCLone voor data -exfiltratie.

“Zoals de meeste gerichte ransomware -groepen, heeft Spearwing de neiging grote organisaties aan te vallen in verschillende sectoren,” zei Symantec. “Ransomware -groepen worden meestal puur door winst aangedreven, en niet door ideologische of morele overwegingen.”