Een nieuwe aanvalscampagne genaamd WOLK#REVERSER Er is waargenomen dat legitieme cloudopslagdiensten zoals Google Drive en Dropbox worden gebruikt om kwaadaardige ladingen te organiseren.

“De VBScript- en PowerShell-scripts in de CLOUD#REVERSER omvatten inherent command-and-control-achtige activiteiten door Google Drive en Dropbox te gebruiken als stagingplatforms om het uploaden en downloaden van bestanden te beheren”, aldus Securonix-onderzoekers Den Iuzvyk, Tim Peck en Oleg Kolesnikov. in een rapport gedeeld met The Hacker News.

“De scripts zijn ontworpen om bestanden op te halen die overeenkomen met specifieke patronen, wat suggereert dat ze wachten op opdrachten of scripts die in Google Drive of Dropbox zijn geplaatst.”

Het startpunt van de aanvalsketen is een phishing-e-mail met een ZIP-archiefbestand, dat een uitvoerbaar bestand bevat dat zich voordoet als een Microsoft Excel-bestand.

Op een interessante manier maakt de bestandsnaam gebruik van het verborgen Unicode-teken (RLO) van rechts naar links (U+202E) om de volgorde van de tekens die na dat teken in de string komen, om te keren.

Als gevolg hiervan wordt de bestandsnaam “RFQ-101432620247fl*U+202E*xslx.exe” wordt aan het slachtoffer weergegeven als “RFQ-101432620247flexe.xlsx“, waardoor ze worden misleid door te denken dat ze een Excel-document openen.

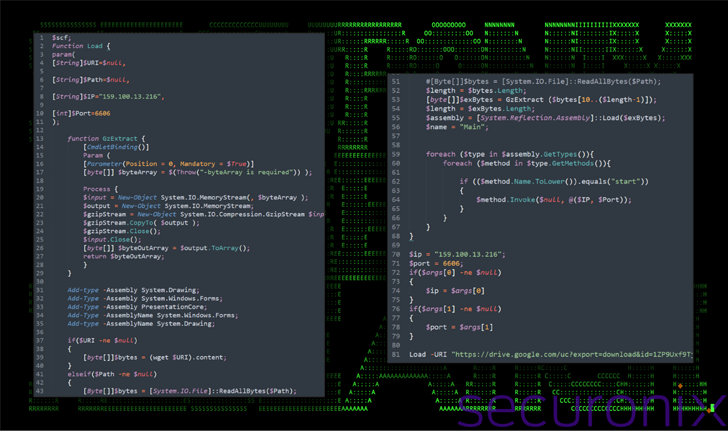

Het uitvoerbare bestand is ontworpen om in totaal acht payloads te verwijderen, waaronder een lokmiddel-Excel-bestand (“20240416.xlsx”) en een zwaar versluierd Visual Basic (VB)-script (“3156.vbs”) dat verantwoordelijk is voor het weergeven van het XLSX-bestand aan de gebruiker om de list te behouden en twee andere scripts te starten genaamd “i4703.vbs” en “i6050.vbs.”

Beide scripts worden gebruikt om persistentie op de Windows-host in te stellen door middel van een geplande taak door ze voor te doen als een updatetaak van de Google Chrome-browser om te voorkomen dat waarschuwingssignalen worden gegenereerd. Dat gezegd hebbende, zijn de geplande taken zo georkestreerd dat ze elke minuut twee unieke VB-scripts uitvoeren, genaamd “97468.tmp” en “68904.tmp”.

Elk van deze scripts wordt op zijn beurt gebruikt om twee verschillende PowerShell-scripts “Tmp912.tmp” en “Tmp703.tmp” uit te voeren, die worden gebruikt om verbinding te maken met een door een acteur bestuurd Dropbox- en Google Drive-account en om nog twee PowerShell-scripts te downloaden waarnaar wordt verwezen naar als “tmpdbx.ps1” en “zz.ps1”

De VB-scripts worden vervolgens geconfigureerd om de nieuw gedownloade PowerShell-scripts uit te voeren en meer bestanden op te halen van de cloudservices, inclusief binaire bestanden die kunnen worden uitgevoerd afhankelijk van het systeembeleid.

“Het PowerShell-script zz.ps1 in de laatste fase heeft functionaliteit om bestanden van Google Drive te downloaden op basis van specifieke criteria en deze op te slaan in een gespecificeerd pad op het lokale systeem in de ProgramData-map”, aldus de onderzoekers.

Het feit dat beide PowerShell-scripts on-the-fly worden gedownload, betekent dat ze naar believen door de bedreigingsactoren kunnen worden aangepast om de bestanden te specificeren die kunnen worden gedownload en uitgevoerd op de gecompromitteerde host.

Ook gedownload via 68904.tmp is een ander PowerShell-script dat een gecomprimeerd binair bestand kan downloaden en rechtstreeks vanuit het geheugen kan uitvoeren om de netwerkverbinding met de command-and-control (C2)-server van de aanvaller in stand te houden.

Het in Texas gevestigde cyberbeveiligingsbedrijf vertelde The Hacker News dat het geen informatie kan geven over de doelwitten en de omvang van de campagne vanwege het feit dat het onderzoek nog gaande is.

De ontwikkeling is opnieuw een teken dat dreigingsactoren steeds meer legitieme diensten in hun voordeel misbruiken en onder de radar blijven.

“Deze aanpak volgt een rode draad waarbij bedreigingsactoren erin slagen gecompromitteerde systemen te infecteren en te handhaven, terwijl ze toch opgaan in de reguliere achtergrondruis van het netwerk”, aldus de onderzoekers.

“Door kwaadaardige scripts in schijnbaar onschadelijke cloudplatforms in te sluiten, zorgt de malware niet alleen voor duurzame toegang tot gerichte omgevingen, maar gebruikt hij deze platforms ook als kanalen voor data-exfiltratie en opdrachtuitvoering.”