Cybersecurity -onderzoekers hebben een kwaadaardige Python -bibliotheek gemarkeerd op de Python Package Index (PYPI) -repository die ongeautoriseerde muziekdownloads van Music Streaming Service Deezer faciliteert.

Het pakket in kwestie is AutomSLC, dat tot nu toe meer dan 104.000 keer is gedownload. Voor het eerst gepubliceerd in mei 2019, blijft het beschikbaar op PYPI vanaf het schrijven.

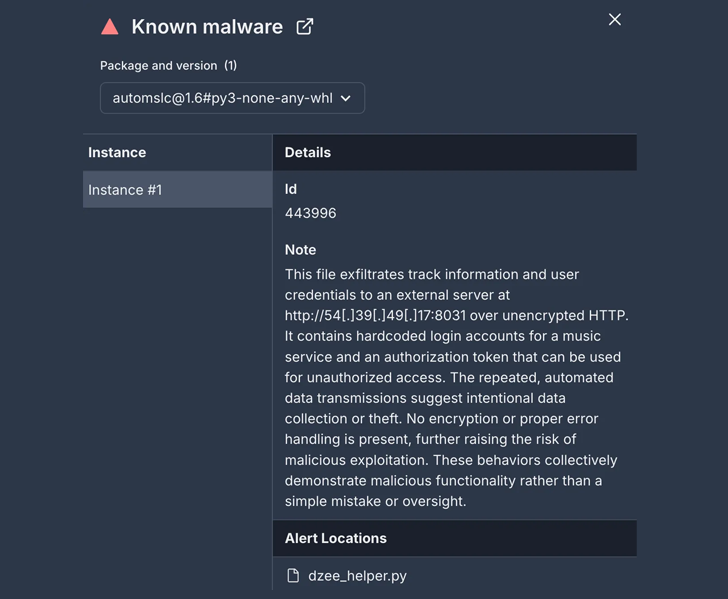

“Hoewel AutomSLC, dat meer dan 100.000 keer is gedownload, beweert het ophalen van muziekautomatisering en metadata, het heimelijk de toegangsbeperkingen van Deezer omzeilt door hardcodes in te bedden en te communiceren met een externe opdracht-en-controle (C2) server,” Socket Security Researcher Kirill Boychenko, in een rapport gepubliceerd gepubliceerd vandaag.

In het bijzonder is het pakket ontworpen om in te loggen op het Franse muziekstreamingplatform via door de gebruiker geleverde en hard gecodeerde referenties, track-gerelateerde metagegevens te verzamelen en volledige audiobestanden te downloaden in strijd met de API-voorwaarden van Deezer.

Het pakket communiceert ook periodiek met een externe server op “54.39.49 (.) 17: 8031” om updates te geven over de downloadstatus, waardoor de dreigingsacteur gecentraliseerde controle over de gecoördineerde muziekpiraterij wordt gecentraliseerd.

Anders gezegd, AutomSLC verandert effectief de systemen van het pakketgebruikers in een illegaal netwerk voor het faciliteren van bulkmuziekdownloads op een ongeautoriseerde manier. Het IP -adres wordt geassocieerd met een domein met de naam “Automusic (.) Win”, waarvan wordt gezegd dat het door de dreigingsacteur wordt gebruikt om toezicht te houden op de gedistribueerde downloadoperatie.

“De API -voorwaarden van Deezer verbieden de lokale of offline opslag van volledige audio -inhoud, maar door hele tracks te downloaden en te decoderen, omzeilt AutLC deze beperking, waardoor gebruikers mogelijk een risico lopen op juridische repercussies,” zei Boychenko.

De openbaarmaking komt als het Software Supply Chain Security Company gedetailleerd een Rogue NPM-pakket met de naam @ton-wallet/create dat is gevonden dat mnemonische zinnen steelt van nietsvermoedende gebruikers en ontwikkelaars in het TON-ecosysteem, terwijl het legitieme @ton/ton-pakket is.

Het pakket, voor het eerst gepubliceerd naar het NPM -register in augustus 2024, heeft tot nu toe 584 downloads aangetrokken. Het blijft beschikbaar om te downloaden.

De kwaadaardige functionaliteit ingebed in de bibliotheek is in staat om het proces te extraheren. Env.Mnemonic omgevingsvariabele, waardoor dreigingsactoren volledige toegang krijgen tot een cryptocurrency -portemonnee en mogelijk de digitale activa van een slachtoffer aftappen. De informatie wordt verzonden naar een door aanvallers gecontroleerde telegrambot.

“Deze aanval vormt ernstige beveiligingsrisico’s voor supply chain, gericht op ontwikkelaars en gebruikers die ton -portefeuilles integreren in hun applicaties,” zei Socket. “Regelmatige afhankelijkheidsaudits en geautomatiseerde scantools moeten worden gebruikt om anomaleus of kwaadaardig gedrag in pakketten van derden te detecteren voordat ze worden geïntegreerd in productieomgevingen.”

Update

Het Python -pakket “Automslc” is niet langer beschikbaar om te downloaden van PYPI.