Cyberaanvallers stoppen nooit met het bedenken van nieuwe manieren om hun doelen in gevaar te brengen. Daarom moeten organisaties op de hoogte blijven van de nieuwste bedreigingen.

Hier volgt een kort overzicht van de huidige malware- en phishing-aanvallen waarvan u op de hoogte moet zijn om uw infrastructuur te beschermen voordat ze u bereiken.

Zero-day-aanval: beschadigde kwaadaardige bestanden ontwijken detectie door de meeste beveiligingssystemen

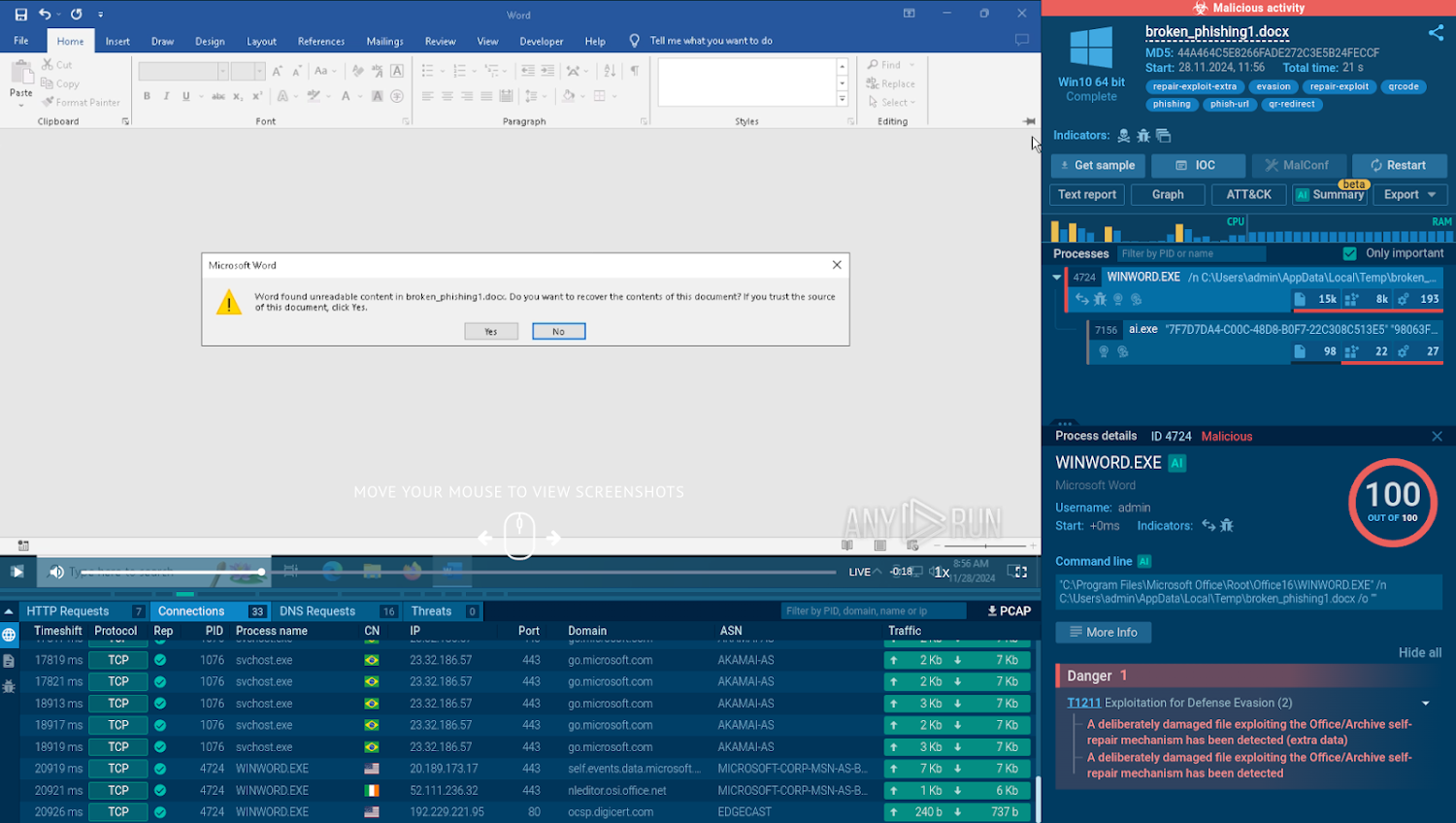

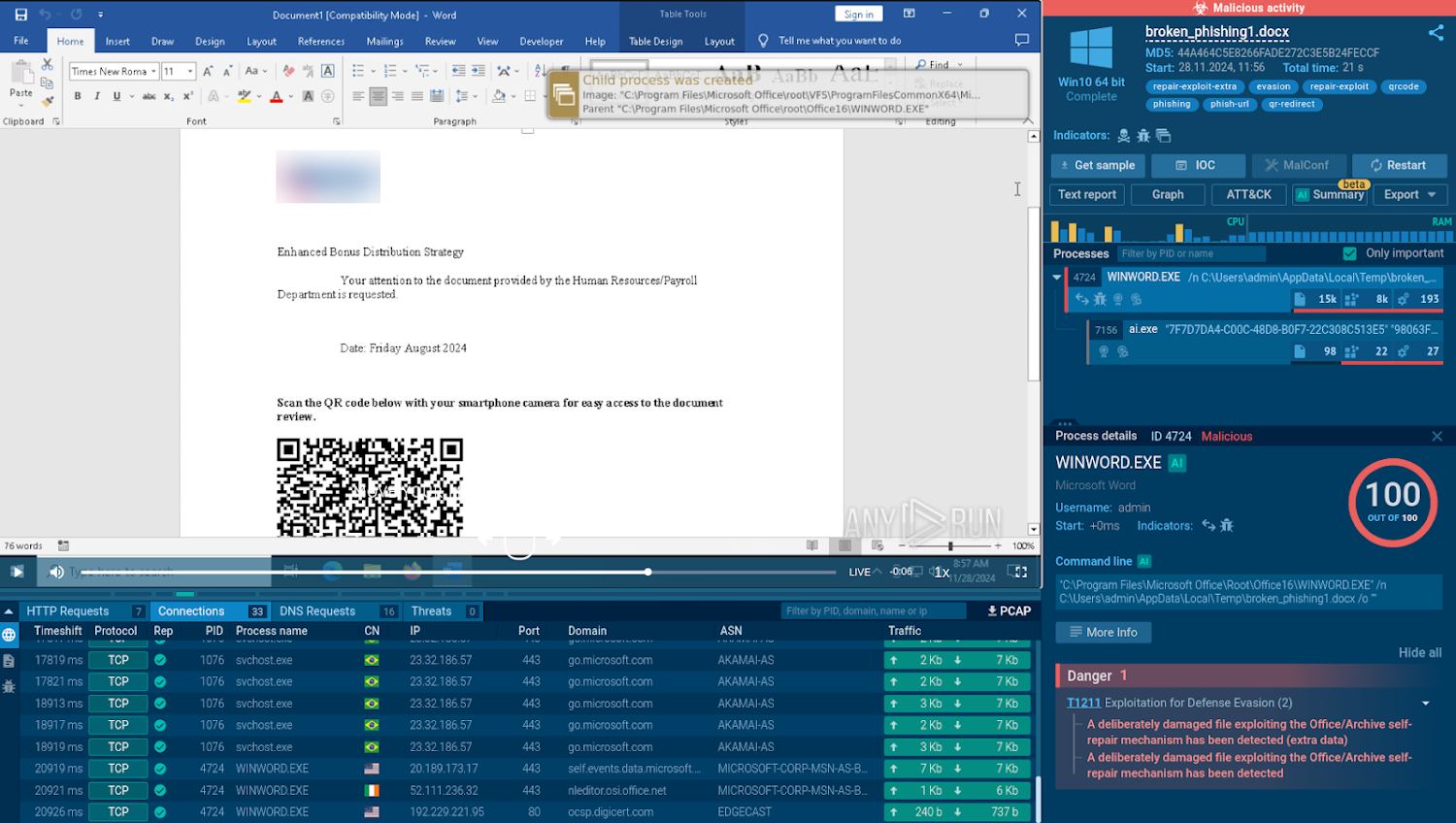

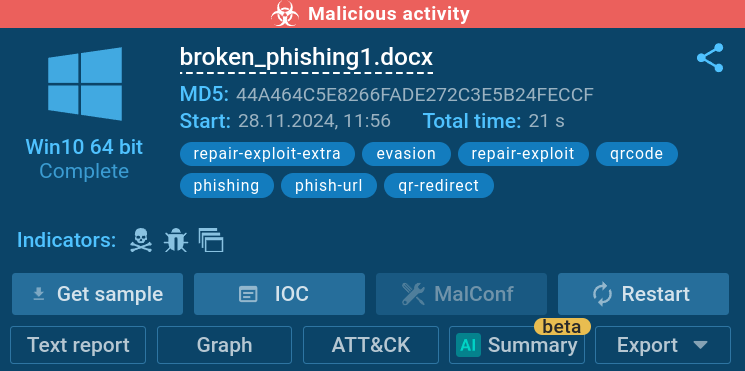

Het analistenteam van ANY.RUN deelde onlangs hun analyse van een aanhoudende zero-day-aanval. Het is in ieder geval sinds augustus actief en wordt tot op de dag van vandaag nog steeds niet aangepakt door de meeste detectiesoftware.

Bij de aanval wordt gebruik gemaakt van opzettelijk beschadigde Word-documenten en ZIP-archieven met kwaadaardige bestanden erin.

Als gevolg van corruptie kunnen beveiligingssystemen het type van deze bestanden niet goed identificeren en er analyses op uitvoeren, wat resulteert in nuldetectie van bedreigingen.

Zodra deze bestanden op een systeem zijn afgeleverd en zijn geopend met hun eigen applicaties (Word voor docx en WinRAR voor zip), worden ze hersteld, waardoor het slachtoffer kwaadaardige inhoud krijgt.

De ANY.RUN-sandbox is een van de weinige tools die deze bedreiging detecteert. Hiermee kunnen gebruikers handmatig beschadigde kwaadaardige bestanden openen in een volledig interactieve cloud-VM met de bijbehorende apps en deze herstellen. Hierdoor kunt u zien wat voor soort payload het bestand bevat.

Bekijk deze sandbox-sessie met een beschadigd Word-document. Na herstel kunnen we zien dat er een QR-code is met een ingebouwde phishing-link.

De sandbox identificeert automatisch kwaadaardige activiteiten en informeert u hierover.

Probeer de interactieve sandbox van ANY.RUN om te zien hoe deze uw malwareanalyse kan versnellen en verbeteren.

Ontvang een proefperiode van 14 dagen om alle geavanceerde functies gratis te testen →

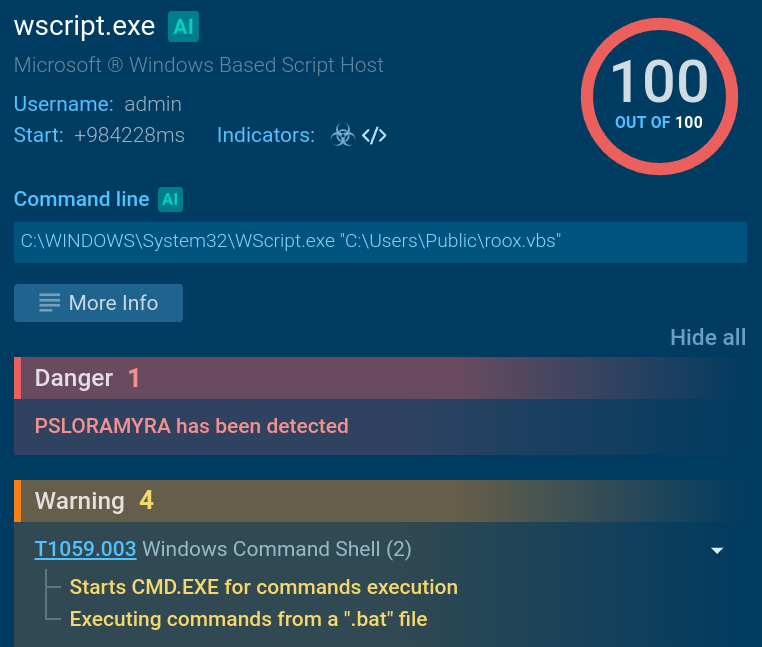

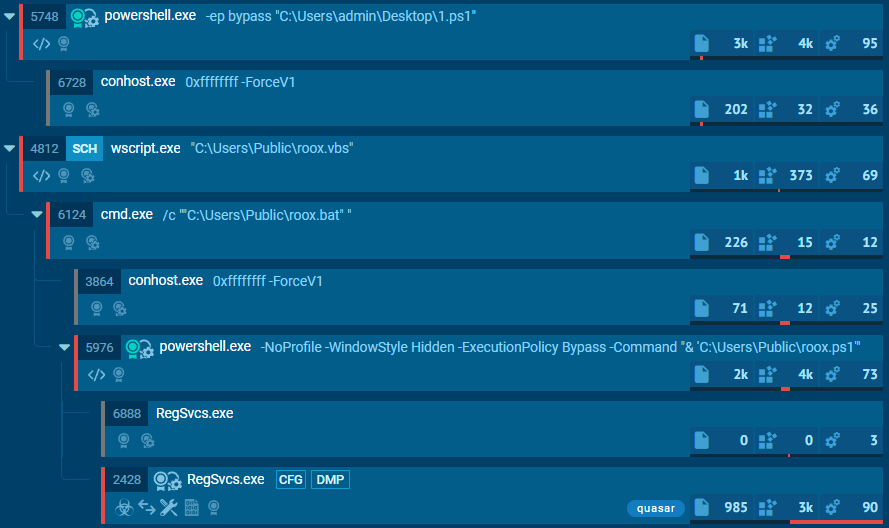

Bestandsloze malware-aanval via PowerShell-script verspreidt Quasar RAT

Een andere opmerkelijke recente aanval betreft het gebruik van een bestandsloze lader genaamd Psloramyra, die Quasar RAT op geïnfecteerde apparaten plaatst.

Deze sandboxsessie laat zien hoe Psloramyra loader, nadat het de eerste stap op het systeem heeft gezet, een LoLBaS-techniek (Living off the Land Binaries and Scripts) gebruikt om een PowerShell-script te starten.

Het script laadt dynamisch een kwaadaardige lading in het geheugen, identificeert en gebruikt de Execute-methode van de geladen .NET-assembly, en injecteert uiteindelijk Quasar in een legitiem proces zoals RegSvcs.exe.

De malware functioneert volledig in het systeemgeheugen en zorgt ervoor dat er geen sporen achterblijven op de fysieke schijf. Om aanwezig te blijven, creëert het een geplande taak die elke twee minuten wordt uitgevoerd.

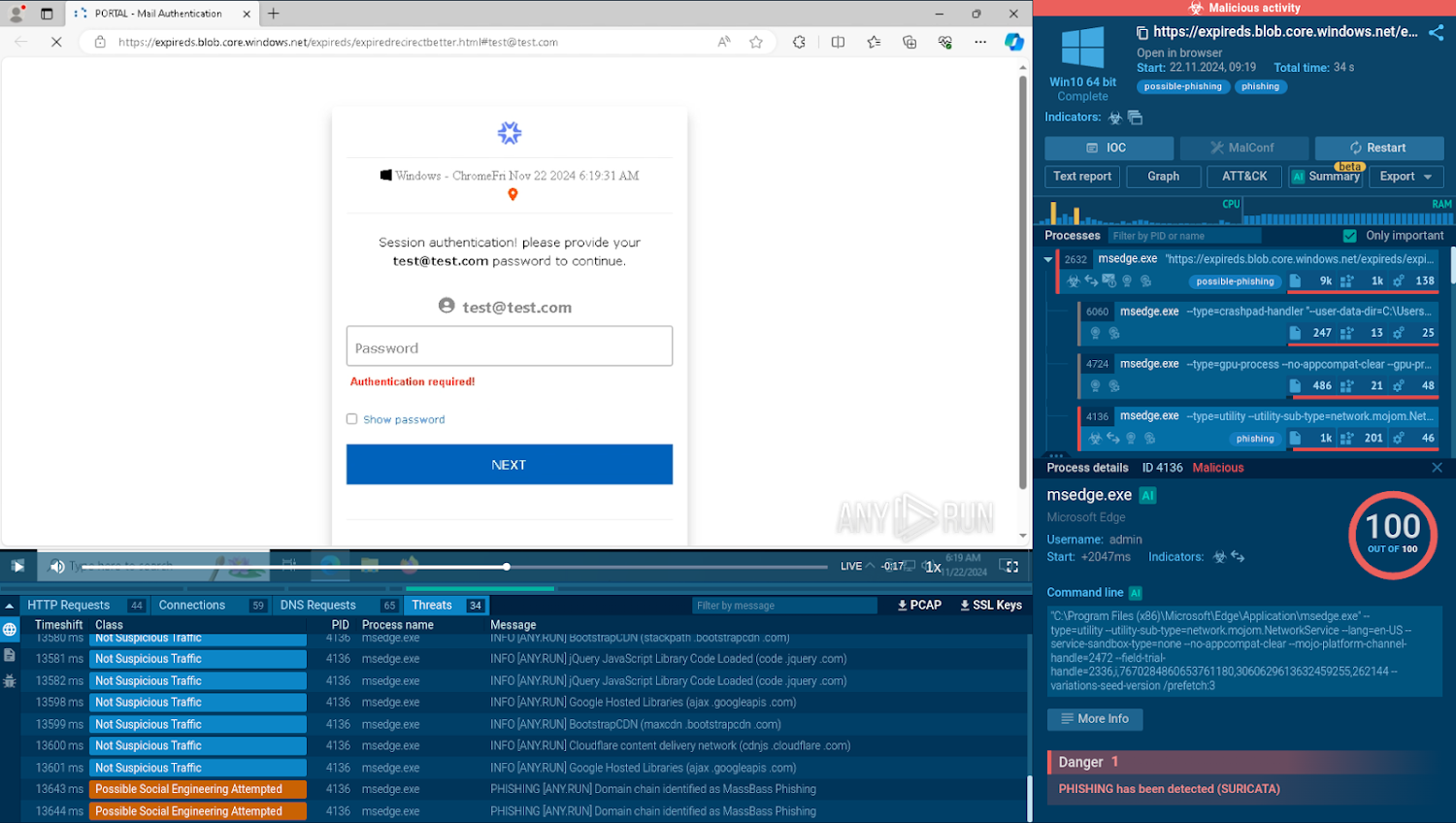

Misbruik van Azure Blob Storage bij phishing-aanvallen

Cybercriminelen hosten nu phishing-pagina’s op de cloudopslagoplossing van Azure, waarbij ze gebruik maken van het *.blob(.)core(.)windows(.)net-subdomein.

Aanvallers gebruiken een script om informatie op te halen over de software van het slachtoffer, zoals het besturingssysteem en de browser, die op de pagina staat, om deze betrouwbaarder te laten lijken. Zie voorbeeld.

Het doel van de aanval is om het slachtoffer te misleiden om zijn inloggegevens in een nepformulier in te voeren, dat vervolgens wordt verzameld en geëxfiltreerd.

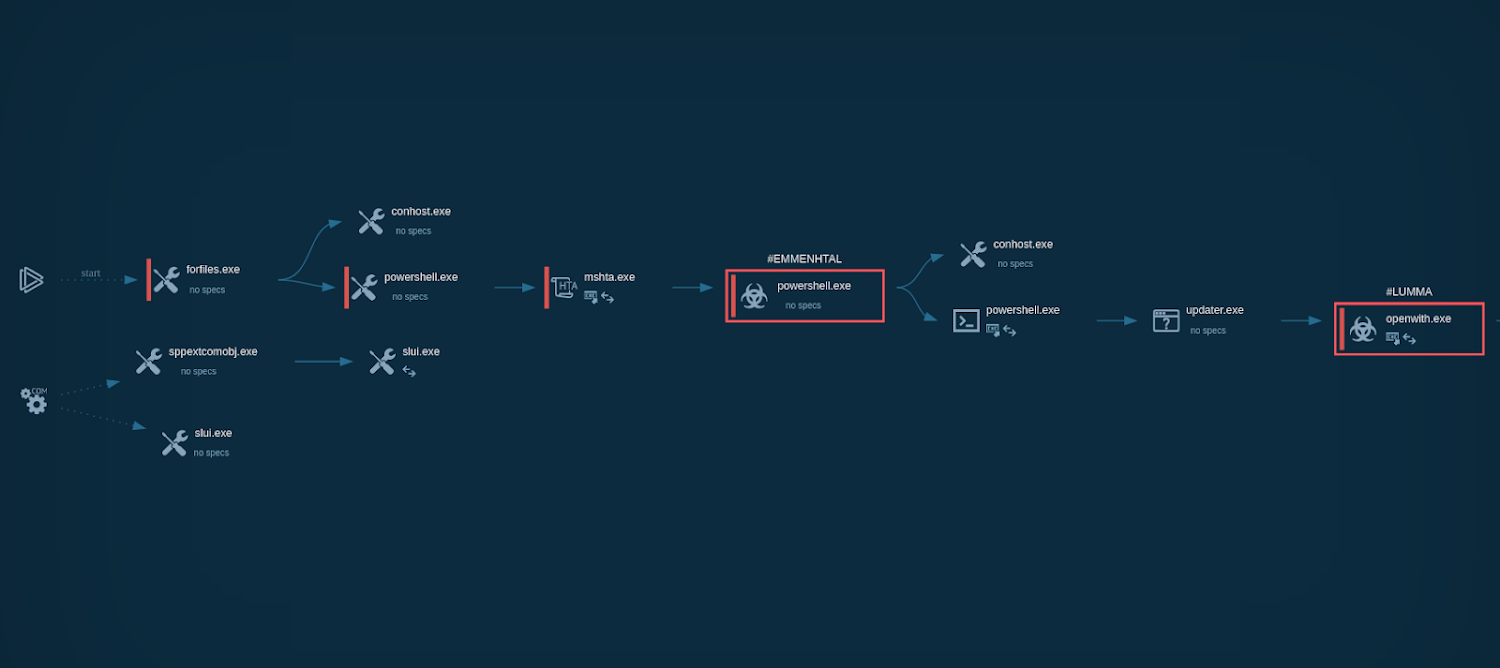

Emmenhtal Loader gebruikt scripts om Lumma, Amadey en andere malware te leveren

Emmenhtal is een opkomende dreiging die het afgelopen jaar bij verschillende campagnes betrokken is geweest. Bij een van de nieuwste aanvallen gebruiken criminelen scripts om de uitvoeringsketen te vergemakkelijken, die de volgende stappen omvat:

- LNK-bestand initieert Forfiles

- Forfiles lokaliseert HelpPane

- PowerShell lanceert Mshta met de AES-gecodeerde payload in de eerste fase

- Mshta decodeert en voert de gedownloade payload uit

- PowerShell voert een AES-gecodeerde opdracht uit om Emmenhtal te decoderen

De Emmenhtal-lader, het laatste PowerShell-script, voert een payload uit (vaak Updater.exe) door een binair bestand met een gegenereerde naam als argument te gebruiken.

Dit leidt tot infectie door malwarefamilies zoals Lumma, Amadey, Hijackloader of Arechclient2.

Analyseer de nieuwste cyberaanvallen met ANY.RUN

Rust uzelf uit met de interactieve sandbox van ANY.RUN voor geavanceerde malware- en phishing-analyse. De cloudgebaseerde service biedt u een veilige en volledig functionele VM-omgeving, waardoor u vrijelijk kunt omgaan met kwaadaardige bestanden en URL’s die u indient.

Het detecteert ook automatisch kwaadaardig gedrag in realtime via netwerk- en systeemactiviteiten.

- Identificeer bedreigingen in < 40 seconden

- Bespaar middelen op installatie en onderhoud

- Registreer en onderzoek alle kwaadaardige activiteiten

- Werk in de privémodus met uw team

Ontvang een gratis proefperiode van 14 dagen voor ANY.RUN om alle functies die het biedt te testen →