Microsoft roept de aandacht op een nieuwe phishing-campagne die voornamelijk is gericht op Amerikaanse organisaties die waarschijnlijk code hebben gebruikt die is gegenereerd met behulp van grote taalmodellen (LLM’s) om payloads te verdoezelen en beveiligingsverdedigingen te ontwijken.

“Als ze lijken te worden geholpen door een groot taalmodel (LLM), verdoezelde de activiteit zijn gedrag binnen een SVG -bestand, waardoor de bedrijfsterminologie en een synthetische structuur gebruikte om de kwaadaardige intentie ervan te verbergen,” zei het Microsoft Threat Intelligence -team in een analyse die vorige week werd gepubliceerd.

De activiteit, gedetecteerd op 28 augustus 2025, laat zien hoe dreigingsactoren in toenemende mate kunstmatige intelligentie (AI) tools gebruiken in hun workflows, vaak met als doel meer overtuigende phishing -lokaas te maken, malware -obfuscatie te automatiseren en code te genereren die legitieme inhoud nadert.

In de aanvalsketen gedocumenteerd door de Windows Maker zijn slechte acteurs waargenomen die een reeds gecompromitteerd zakelijk e -mailaccount gebruiken om phishing -berichten te sturen naar de referenties van slachtoffers. De berichten bevatten het maskerading als een melding van het delen van bestanden om ze te lokken om te openen wat ogenschijnlijk een PDF-document lijkt te zijn, maar in werkelijkheid een schaalbaar Vector Graphics (SVG) -bestand.

Wat opmerkelijk is aan de berichten is dat de aanvallers gebruik maken van een zelf geadresseerde e-mailtactiek, waarbij de afzender en ontvanger adressen overeenkomen, en de werkelijke doelen werden verborgen in het BCC-veld om de heuristiek van de basistectie te omzeilen.

“SVG-bestanden (schaalbare vectorafbeeldingen) zijn aantrekkelijk voor aanvallers omdat ze op tekst gebaseerd en scriptbaar zijn, waardoor ze JavaScript en andere dynamische inhoud direct in het bestand kunnen insluiten,” zei Microsoft. “Dit maakt het mogelijk om interactieve phishing -payloads te leveren die goedaardig lijken voor zowel gebruikers als veel beveiligingshulpmiddelen.”

Bovendien maakt het feit dat SVG -bestandsformaat functies ondersteunt zoals onzichtbare elementen, gecodeerde attributen en vertraagde scriptuitvoering, het ideaal voor tegenstanders die willen omzeilen van statische analyse en sandboxen, voegde het eraan toe.

Het SVG -bestand, eenmaal gelanceerd, leidt de gebruiker om naar een pagina die een captcha bedient voor beveiligingsverificatie, waardoor ze worden voltooid die waarschijnlijk naar een nep -inlogpagina worden gebracht om hun inloggegevens te oogsten. Microsoft zei dat de exacte volgende fase onduidelijk is omdat de systemen de dreiging markeren en neutraliseren.

Maar waar de aanval uit elkaar valt, is het om zijn ongebruikelijke verduisteringsbenadering die bedrijfsgerelateerde taal gebruikt om de phishing-inhoud in het SVG-bestand te verbergen-een teken dat deze mogelijk is gegenereerd met behulp van een LLM.

“Ten eerste was het begin van de SVG -code gestructureerd om eruit te zien als een legitiem dashboard voor bedrijfsanalyses,” zei Microsoft. “Deze tactiek is ontworpen om iedereen te misleiden die het bestand terloops inspecteert, waardoor het lijkt alsof het enige doel van de SVG is om bedrijfsgegevens te visualiseren. In werkelijkheid is het echter een lokvogel.”

Het tweede aspect is dat de kernfunctionaliteit van de payload-namelijk het omleiden van gebruikers naar de eerste phishing-bestemmingspagina, het triggerbrowser vingerafdrukken en het initiëren van sessietracking-ook wordt verduisterd met behulp van een lange reeks bedrijfsgerelateerde voorwaarden zoals omzet, operaties, risico, kwartaal, groei, of aandelen.

Microsoft zei dat het de code uitvoerde tegen zijn beveiligingscopilot, die ontdekte dat het programma “niet iets was dat een mens doorgaans helemaal opnieuw zou schrijven vanwege zijn complexiteit, verbiniteit en gebrek aan praktisch nut.” Sommige van de indicatoren die het tot de conclusie heeft gebruikt, omvatten het gebruik van –

- Overdreven beschrijvende en overbodige naamgeving voor functies en variabelen

- Zeer modulaire en overdreven codestructuur

- Generieke en uitgebreide opmerkingen

- Formule technieken om obfuscatie te bereiken met behulp van bedrijfsterminologie

- CDATA- en XML -verklaring in het SVG -bestand, waarschijnlijk in een poging om documentatievoorbeelden na te bootsen

“Hoewel deze campagne beperkt was in omvang en effectief geblokkeerd, worden vergelijkbare technieken in toenemende mate gebruikt door een reeks dreigingsacteurs,” zei Microsoft.

De openbaarmaking komt als ForcePoint gedetailleerd een multi-fasen aanvalsreeks die phishing-e-mails gebruikt met .xlam-bijlagen om ShellCode uit te voeren die uiteindelijk Xworm Rat implementeert door middel van een secundaire lading, terwijl tegelijkertijd een blanco of beschadigd kantoorbestand als een extus wordt weergegeven. De secundaire payload functioneert als een leiding om een .dll -bestand in het geheugen te laden.

“Het tweede fase .dll -bestand uit het geheugen maakt gebruik van zwaar verduisterde verpakking- en coderingstechnieken,” zei ForcePoint. “Dit tweede fase .dll -bestand laadde opnieuw een ander .dll -bestand in geheugen met behulp van reflecterende DLL -injectie die verder verantwoordelijk was voor de definitieve uitvoering van malware.”

“De volgende en laatste stap voert een procesinjectie uit in zijn eigen hoofduitvoeringsbestand, het handhaven van persistentie en het exfiltrerende gegevens naar zijn command-and-control servers. De C2’s waar gegevens werden geëxfiltreerd, bleken gerelateerd te zijn aan Xworm-familie.”

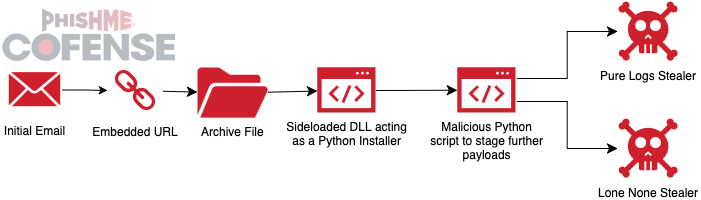

In de afgelopen weken hebben phishing -aanvallen ook kunstaas gebruikt met betrekking tot de Amerikaanse Social Security Administration en inbreuk op het auteursrecht om Screenconnect Connect ConnectWise te distribueren en informatie -stalers zoals Lone None Stealer en Purelogs Stealer, respectievelijk per Cofense.

“De campagne vervalst meestal verschillende advocatenkantoren die beweren om de verwijdering van auteursrechtinfringerende inhoud op de website van het slachtoffer of sociale media-pagina van het slachtoffer te vragen,” zei het e-mailbeveiligingsbedrijf over de tweede reeks aanvallen. “Deze campagne is opmerkelijk vanwege het nieuwe gebruik van een Telegram BOT -profielpagina om zijn initiële lading te leveren, verdoezelde gecompileerde Python -script -payloads en evoluerende complexiteit zoals gezien door meerdere iteraties van campagnevoorbeelden.”