Cybersecurity-onderzoekers hebben licht geworpen op een nieuwe aanvalsketen die phishing-e-mails gebruikt om een open-source achterdeur te leveren genaamd Vshell.

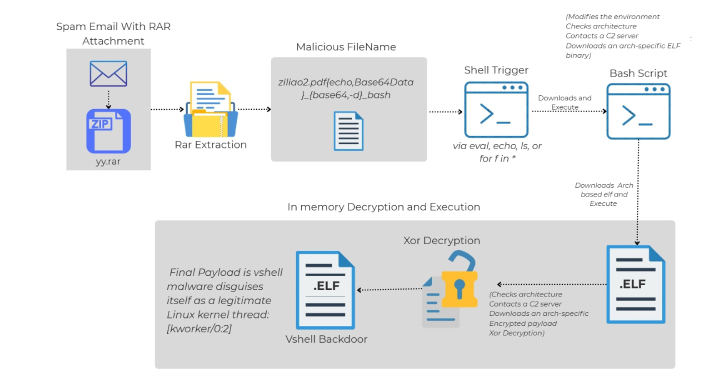

De “Linux-specifieke malware-infectieketen die begint met een spam-e-mail met een kwaadaardig RAR-archiefbestand”, zei Trellix Researcher Sagar Bade in een technisch beschrijving.

“De payload is niet verborgen in de bestandsinhoud of een macro, deze wordt rechtstreeks in de bestandsnaam zelf gecodeerd. Door slim gebruik van shell-opdrachtinjectie en base64-gecodeerde bash-payloads, verandert de aanvaller een eenvoudige bestandslijstbewerking in een automatische malware-uitvoeringstrigger.”

De techniek, voegde het cybersecuritybedrijf toe, profiteert van een eenvoudig maar gevaarlijk patroon dat gewoonlijk wordt waargenomen in shell -scripts die ontstaan wanneer bestandsnamen worden geëvalueerd met onvoldoende sanering, waardoor een triviaal commando zoals eval of echo de uitvoering van willekeurige code vergemakkelijkt.

Bovendien biedt de techniek het extra voordeel van het omzeilen van traditionele verdedigingen, omdat antivirusmotoren meestal geen bestandsnamen scannen.

Het startpunt van de aanval is een e-mailbericht met een RAR-archief, dat een bestand bevat met een kwaadwillig vervaardigde bestandsnaam: “ziliao2.pdf` {echo,

Specifiek bevat de bestandsnaam BASH-compatibele code die is ontworpen om opdrachten uit te voeren wanneer deze wordt geïnterpreteerd door de shell. Het is vermeldenswaard dat het simpelweg het gebruik van het bestand uit het archief de uitvoering niet activeert. Het gebeurt eerder alleen wanneer een shell -script of opdracht probeert de bestandsnaam te parseren.

Een ander belangrijk aspect om hier te overwegen is dat het niet mogelijk is om handmatig een bestandsnaam met deze syntaxis te maken, wat betekent dat deze waarschijnlijk is gemaakt met een andere taal of is gevallen met behulp van een extern hulpmiddel of script dat de validatie van de shell -invoer omzeilt, zei Trellix.

Dit leidt op zijn beurt tot de uitvoering van een ingebedde basis64-gecodeerde downloader, die vervolgens van een externe server een elf binair haalt voor de juiste systeemarchitectuur (x86_64, i386, i686, Armv7L of Aarch64). Het binaire binair, van zijn kant, initieert communicatie met een command-and-control (C2) -server om de gecodeerde vshell-lading te verkrijgen, decoderen en uit te voeren op de host.

Trellix zei dat de phishing -e -mails zijn vermomd als een uitnodiging voor een schoonheidsproductonderzoek, waardoor ontvangers met een monetaire beloning (10 RMB) worden geleverd om het te voltooien.

“Cruciaal is dat de e -mail een RAR -archiefbijlage (‘yy.rar’) bevat, hoewel het de gebruiker niet expliciet instrueert om het te openen of te extraheren,” legde Bade uit. “De hoek van de social engineering is subtiel: de gebruiker wordt afgeleid door de enquête-inhoud en de aanwezigheid van de bijlage kan worden aangezien voor een enquête-gerelateerd document of gegevensbestand.”

Vshell is een GO-gebaseerde tool voor externe toegang die de afgelopen jaren op grote schaal is gebruikt door Chinese hackgroepen, waaronder UNC5174, ter ondersteuning van reverse shell, bestandsbewerkingen, procesbeheer, port forwarding en gecodeerde C2-communicatie.

Wat deze aanval gevaarlijk maakt, is dat de malware volledig in het geheugen werkt, het vermijden van schijfgebaseerde detectie, om nog maar te zwijgen over het feit dat het zich kan richten op een breed scala aan Linux-apparaten.

“Deze analyse benadrukt een gevaarlijke evolutie in Linux -malware -levering waarbij een eenvoudige bestandsnaam ingebed in een RAR -archief kan worden bewapend om willekeurige opdrachten uit te voeren,” zei Trellix. “De infectieketen maakt gebruik van commando -injectie in shell -lussen, misbruikt Linux’s permissieve uitvoeringsomgeving en levert uiteindelijk een krachtige Backdoor Vshell -malware die in staat is om volledige afstandsbediening over het systeem te besturen.”

De ontwikkeling komt wanneer Picus Security een technische analyse van een Linux-gerichte post-exploit-tool heeft uitgebracht, genaamd ringreaper die gebruik maakt van het linux-kernel IO_uring-framework om traditionele monitoringtools te omzeilen. Het is momenteel niet bekend wie achter de malware zit.

“In plaats van standaardfuncties op te roepen, zoals lezen, schrijven, recv, verzenden of verbinden, maakt RingReaper gebruik van IO_uringPrimitives (bijv. IO_uring_prep_*) om asynchroon te equivalente operaties uit te voeren,” zei beveiligingsonderzoeker Sıla Özers Hacıoğlu. “Deze methode helpt bij het omzeilen van haak-gebaseerde detectiemechanismen en vermindert de zichtbaarheid van kwaadaardige activiteit in telemetrie die vaak wordt verzameld door EDR-platforms.”

RingReaper maakt gebruik van IO_uring om systeemprocessen, actieve pseudo-terminal (PTS) sessies, netwerkverbindingen en ingelogde gebruikers op te sinnelen, terwijl de voetafdruk wordt verminderd en detectie wordt vermeden. Het is ook in staat om gebruikersinformatie te verzamelen uit het “/etc/passwd” -bestand, het misbruiken van soft binaries voor escalatie van privileges en het wissen van sporen van zichzelf na uitvoering.

“Het maakt gebruik van de moderne asynchrone I/O -interface van de Linux -kernel, io_uring, om de afhankelijkheid van conventionele systeemoproepen te minimaliseren die beveiligingstools vaak bewaken of haken,” zei Picus.