Cybersecurity -onderzoekers hebben een bijgewerkte versie van het Lightspy -implantaat gemarkeerd die is uitgerust met een uitgebreide set gegevensverzamelingsfuncties om informatie te extraheren van sociale mediaplatforms zoals Facebook en Instagram.

Lightspy is de naam die wordt gegeven aan een modulaire spyware die in staat is om zowel Windows- als Apple -systemen te infecteren met als doel gegevens te oogsten. Het werd voor het eerst gedocumenteerd in 2020 en richtte zich op gebruikers in Hong Kong.

Dit omvat Wi-Fi-netwerkinformatie, screenshots, locatie, iCloud Keychain, geluidsopnamen, foto’s, browsergeschiedenis, contacten, oproepgeschiedenis en sms Wechat en WhatsApp.

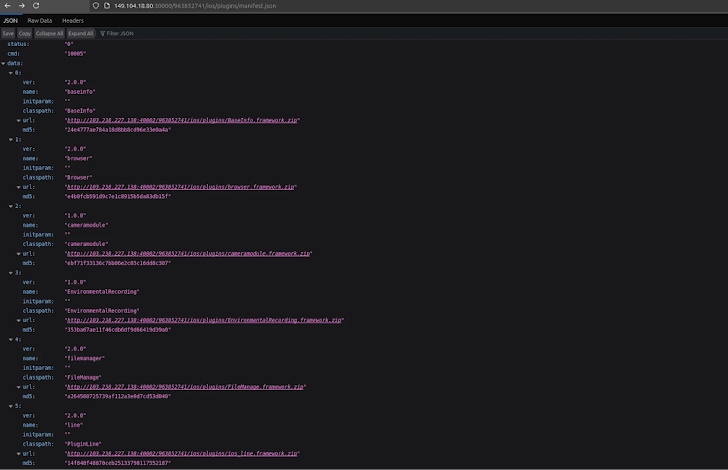

Eind vorig jaar beschreef ThreatFabric een bijgewerkte versie van de malware die destructieve mogelijkheden omvat om te voorkomen dat het gecompromitteerde apparaat opstart, naast het uitbreiden van het aantal ondersteunde plug -ins van 12 tot 28.

Eerdere bevindingen hebben ook potentiële overlappingen blootgelegd tussen Lightspy en een Android-malware genaamd Dragonegg, die de cross-platform aard van de dreiging benadrukken.

Hunt.io’s nieuwste analyse van de kwaadwillende command-and-control (C2) -infrastructuur geassocieerd met de spyware heeft ondersteuning voor meer dan 100 opdrachten die Android, iOS, Windows, MacOS, Routers en Linux overspant.

“De nieuwe opdrachtlijst verschuift de focus van directe gegevensverzameling naar bredere operationele besturing, inclusief transmissiebeheer (‘传输控制 传输控制’) en plug -insversietracking (‘上传插件版本详细信息 上传插件版本详细信息’),” zei het bedrijf.

“Deze toevoegingen suggereren een flexibeler en aanpasbaar kader, waardoor Lightspy -operators implementaties efficiënter op meerdere platforms kunnen beheren.”

Opmerkelijk onder de nieuwe opdrachten is de mogelijkheid om de databasebestanden van Facebook- en Instagram -applicatiebestanden te richten voor gegevensextractie van Android -apparaten. Maar in een interessante wending hebben de dreigingsacteurs iOS -plug -ins geassocieerd met destructieve acties op de slachtofferhost verwijderd.

Ook ontdekt zijn 15 Windows-specifieke plug-ins die zijn ontworpen voor systeembewaking en gegevensverzameling, met de meeste gericht op keylogging, audio-opname en USB-interactie.

Het bedreigingsinformatiebedrijf zei dat het ook een eindpunt (“/telefoon/telefooninfo”) ontdekte in het admin-paneel dat ingelogde gebruikers de mogelijkheid verleent om de geïnfecteerde mobiele apparaten op afstand te bedienen. Het is momenteel niet bekend of deze nieuwe ontwikkelingen vertegenwoordigen of voorheen oudere versies zonder papieren.

“De verschuiving van het richten van berichtentoepassingen naar Facebook en Instagram breidt het vermogen van Lightspy uit om privéberichten, contactlijsten en accountmetadata van veel gebruikte sociale platforms te verzamelen,” zei Hunt.io.

“Het extraheren van deze databasebestanden kan aanvallers opgeslagen gesprekken, gebruikersverbindingen en mogelijk sessiegerelateerde gegevens bieden, waardoor toezichtmogelijkheden en mogelijkheden voor verdere uitbuiting toenemen.”

De openbaarmaking komt wanneer Cyfirma details openbaarde van een Android -malware genaamd Spylend die zich vermomt als een financiële app genaamd Finance vereenvoudigd (APK -naam “com.someca.count”) op de Google Play Store maar zich bezighoudt met roofverlening, chantage en afpersing gericht op Indiase gebruikers.

“Door gebruik te maken van locatiegebaseerde targeting, toont de app een lijst met niet-geautoriseerde lening-apps die volledig binnen WebView werken, waardoor aanvallers kunnen omzeilen,” zei het bedrijf.

“Eenmaal geïnstalleerd, oogsten deze lening -apps gevoelige gebruikersgegevens, handhaven ze exploitatieve kredietpraktijken en gebruiken ze chantale tactieken om geld af te persen.”

Sommige van de geadverteerde lening -apps zijn Kreditpro (voorheen Kreditapple), Moneyape, Stashfur, Fairbalance en PoketMe. Gebruikers die financiën installeren vereenvoudigd van buiten India, krijgen een onschadelijk WebView dat verschillende rekenmachines bevat voor persoonlijke financiën, boekhouding en belastingen, wat suggereert dat de campagne is ontworpen om specifiek te richten op Indiase gebruikers.

De app is niet langer beschikbaar om te downloaden van de officiële Android -app -marktplaats. Volgens statistieken die beschikbaar zijn op Sensor Tower werd de toepassing gepubliceerd rond half december 2024 en trok hij meer dan 100.000 installaties aan.

“Aanvankelijk gepresenteerd als een onschadelijke toepassing voor financiënbeheer, downloadt het een fraud lening -app van een externe download -URL, die eenmaal geïnstalleerd, krijgt uitgebreide machtigingen om toegang te krijgen Camera, “zei Cyfirma.

Klanten in de Indiase retailbankieren zijn ook het doelwit geworden van een andere campagne die een malware -codenaam Finstealer distribueert die zich voordoet aan legitieme bank -apps, maar is ontworpen om inloggegevens te verzamelen en financiële fraude te vergemakkelijken door ongeautoriseerde transacties uit te voeren.

“Gedistribueerd via phishing -links en social engineering, deze nep -apps nabootst, nabootst legitieme bank -apps, waarbij gebruikers worden misleid om referenties, financiële gegevens en persoonlijke gegevens te onthullen,” zei het bedrijf.

“Met behulp van telegrambots kan de malware instructies ontvangen en gestolen gegevens verzenden zonder verdenking te verhogen, waardoor het voor beveiligingssystemen moeilijker wordt om de communicatie te detecteren en te blokkeren.”