De beruchte Lazarus Group-acteurs maakten misbruik van een onlangs gepatchte privilege-escalatiefout in de Windows-kernel als een zero-day om toegang op kernelniveau te verkrijgen en beveiligingssoftware op gecompromitteerde hosts uit te schakelen.

De kwetsbaarheid in kwestie is CVE-2024-21338 (CVSS-score: 7,8), waardoor een aanvaller SYSTEEMrechten kan verkrijgen. Het werd eerder deze maand door Microsoft opgelost als onderdeel van Patch Tuesday-updates.

“Om dit beveiligingslek te misbruiken, zou een aanvaller zich eerst moeten aanmelden bij het systeem”, aldus Microsoft. “Een aanvaller zou dan een speciaal vervaardigde applicatie kunnen uitvoeren die de kwetsbaarheid zou kunnen misbruiken en de controle over een getroffen systeem zou kunnen overnemen.”

Hoewel er op het moment van de release van de updates geen aanwijzingen waren voor actieve exploitatie van CVE-2024-21338, heeft Redmond woensdag zijn ‘Exploitability assessment’ voor de fout herzien naar ‘Exploitation Detected’.

Cybersecurityleverancier Avast, die een in-the-wild admin-to-kernel-exploit voor de bug ontdekte, zei dat de lees-/schrijfprimitief van de kernel die werd bereikt door de fout te bewapenen, de Lazarus Group in staat stelde “directe manipulatie van kernelobjecten uit te voeren in een bijgewerkte versie van hun data-only FudModule rootkit.”

ESET en AhnLab meldden in oktober 2022 voor het eerst dat de FudModule-rootkit de monitoring van alle beveiligingsoplossingen op geïnfecteerde hosts kan uitschakelen door middel van een zogenoemde Bring Your Own Vulnerable Driver (BYOVD)-aanval, waarbij een aanvaller een stuurprogramma is dat vatbaar is voor een aanval. bekende of zero-day-fout om privileges te escaleren.

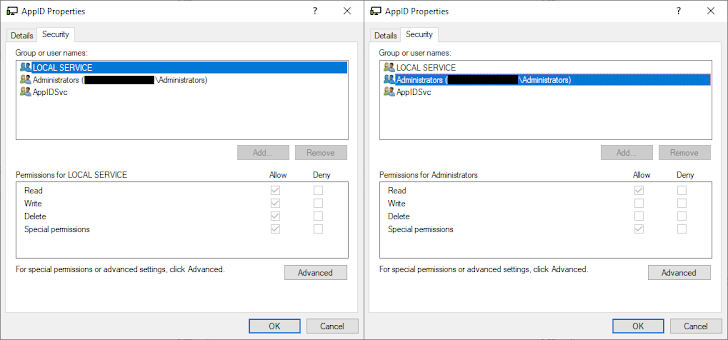

Wat de nieuwste aanval zo belangrijk maakt, is dat deze “verder gaat dan BYOVD door gebruik te maken van een zero-day in een driver waarvan bekend is dat deze al op de doelcomputer is geïnstalleerd.” Dat gevoelige stuurprogramma is appid.sys, wat cruciaal is voor het functioneren van een Windows-component genaamd AppLocker die verantwoordelijk is voor applicatiecontrole.

De real-world exploit bedacht door de Lazarus Group houdt in dat CVE-2024-21338 in het appid.sys-stuurprogramma wordt gebruikt om willekeurige code uit te voeren op een manier die alle veiligheidscontroles omzeilt en de FudModule-rootkit uitvoert.

“FudModule is slechts losjes geïntegreerd in de rest van het malware-ecosysteem van Lazarus en Lazarus is heel voorzichtig met het gebruik van de rootkit en zet deze alleen op verzoek en onder de juiste omstandigheden in”, zegt beveiligingsonderzoeker Jan Vojtěšek, die de malware omschrijft als in actieve ontwikkeling.

Naast het nemen van stappen om detectie te omzeilen door systeemloggers uit te schakelen, is FudModule ontworpen om specifieke beveiligingssoftware uit te schakelen, zoals AhnLab V3 Endpoint Security, CrowdStrike Falcon, HitmanPro en Microsoft Defender Antivirus (voorheen Windows Defender).

De ontwikkeling markeert een nieuw niveau van technische verfijning geassocieerd met Noord-Koreaanse hackgroepen, waarbij het arsenaal voortdurend wordt herhaald voor verbeterde stealth en functionaliteit. Het illustreert ook de uitgebreide technieken die worden gebruikt om detectie te belemmeren en het volgen ervan veel moeilijker te maken.

De cross-platform focus van het vijandige collectief wordt ook geïllustreerd door het feit dat er is waargenomen dat het gebruik maakt van neplinks voor agendavergaderingen om heimelijk malware te installeren op Apple macOS-systemen, een campagne die eerder werd gedocumenteerd door SlowMist in december 2023.

“Lazarus Group blijft een van de meest productieve en al lang bestaande geavanceerde aanhoudende dreigingsactoren”, aldus Vojtěšek. “De FudModule-rootkit dient als het nieuwste voorbeeld en vertegenwoordigt een van de meest complexe tools die Lazarus in hun arsenaal heeft.”