De Noord-Korea-gekoppelde dreigingsacteur die bekend staat als de Lazarus-groep is toegeschreven aan een social engineering-campagne die drie verschillende stukken platformoverschrijdende malware distribueert genaamd Pondrat, Themeforestrat en Remotepe.

De aanval, waargenomen door Fox-IT van NCC Group in 2024, was gericht op een organisatie in de gedecentraliseerde financiële sector (DEFI), wat uiteindelijk leidde tot het compromis van het systeem van een werknemer.

“Van daaruit voerde de acteur ontdekking uit het netwerk met behulp van verschillende ratten in combinatie met andere tools, bijvoorbeeld om referenties of proxyverbindingen te oogsten,” zeiden Yun Zheng Hu en Mick Koomen. “Nadien verhuisde de acteur naar een heimelijke rat, die waarschijnlijk een volgende fase in de aanval betekende.”

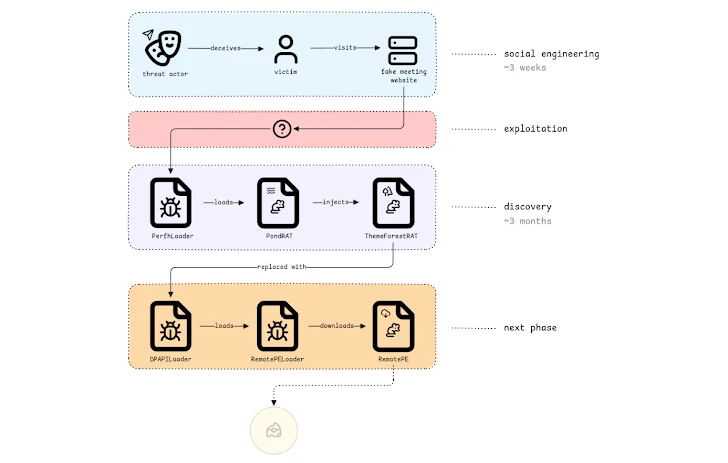

De aanvalsketen begint met de dreigingsacteur die zich voordoet als een bestaande werknemer van een handelsbedrijf op Telegram en het gebruik van nepwebsites die zich als Calendly en pickime gebruiken om een vergadering met het slachtoffer te plannen.

Hoewel de exacte initiële toegangsvector momenteel niet bekend is, wordt de voet aan de grond genomen om een lader te implementeren genaamd PerfHloader, die vervolgens Pondrat laat vallen, een bekende malware die wordt beoordeeld als een uitgeklede variant van Poolrat (aka Simplessea). Het Cybersecurity Company zei dat er enig bewijs is dat suggereert dat een dan nul-day exploit in de Chrome-browser werd gebruikt bij de aanval.

Ook geleverd samen met Pondrat zijn een aantal andere tools, waaronder een screenshotter, keylogger, Chrome Credential en Cookie Stealer, Mimikatz, FRPC en proxy -programma’s zoals Midproxy en Proxy Mini.

“Pondrat is een eenvoudige rat waarmee een operator bestanden kan lezen en schrijven, startende processen kan starten en ShellCode kan uitvoeren,” zei Fox-It, en voegde eraan toe dat dateert uit ten minste 2021. “De acteur gebruikte Pondrat in combinatie met Themeforestrat gedurende ongeveer drie maanden, om de meer geavanceerde rat die Remotepe wordt genoemd.”

De Pondrat-malware is ontworpen om over HTTP (s) te communiceren met een hardgecodeerde command-and-control (C2) -server om verdere instructies te ontvangen, waarbij Themeforestrat rechtstreeks in het geheugen wordt gelanceerd via Pondrat of een speciale lader.

ThemeForestRAT, like PondRAT, monitors for new Remote Desktop (RDP) sessions and contacts a C2 server over HTTP(S) to retrieve as many as twenty commands to enumerate files/directories, perform file operations, execute commands, test TCP connection, timestomp file based on another file on disk, get process listing, download a files, inject shellcode, spawn processes, and hibernate for a specifieke hoeveelheid tijd.

Fox-It zei dat ThemeForestrat overeenkomsten deelt met een malware-codenaam Romeogolf die door de Lazarus Group werd gebruikt in de destructieve wisseraanval van november 2014 tegen Sony Pictures Entertainment (SPE). Het werd gedocumenteerd door Novetta als onderdeel van een samenwerkingsinspanning die bekend staat als Operation Blockbuster.

Remotepe daarentegen wordt opgehaald uit een C2 -server door RemotePeloader, die op zijn beurt wordt geladen door DPAPiloader. Remotepe is geschreven in C ++ en is een meer geavanceerde rat die waarschijnlijk is gereserveerd voor hoogwaardige doelen.

“Pondrat is een primitieve rat die echter weinig flexibiliteit biedt als een eerste lading die het zijn doel bereikt,” zei Fox-It. “Voor meer complexe taken gebruikt de acteur Themeforestrat, die meer functionaliteit heeft en onder de radar blijft omdat deze alleen in het geheugen wordt geladen.”