De browser is de belangrijkste werkinterface geworden in moderne ondernemingen. Het is de plek waar werknemers gegevens creëren en gebruiken, en hoe ze toegang krijgen tot organisatorische en externe SaaS- en webapps. Als gevolg hiervan wordt de browser veelvuldig aangevallen door kwaadwillenden. Ze proberen de gegevens die daarin zijn opgeslagen te stelen en te gebruiken voor kwaadwillige toegang tot SaaS-apps van de organisatie of de hostingmachine. Bovendien is het onbedoeld lekken van gegevens via de browser ook voor organisaties een kritische zorg geworden.

Traditionele eindpunt-, netwerk- en gegevensbeschermingsoplossingen slagen er echter niet in om deze cruciale bron te beschermen tegen geavanceerde webaanvallen die voortdurend in verfijning en volume toenemen. Door deze kloof worden organisaties blootgesteld aan phishing-aanvallen, kwaadaardige browserextensies, gegevensblootstelling en gegevensverlies.

Dit is de uitdaging die LayerX probeert op te lossen. LayerX heeft een veilige zakelijke browserextensie ontwikkeld die in elke browser kan worden gemonteerd. De LayerX-extensie biedt uitgebreide zichtbaarheid, continue monitoring en gedetailleerde beleidshandhaving voor elke gebeurtenis binnen de browsersessie. Met behulp van de gepatenteerde Deep Session Analysis-technologie kan LayerX de risico’s op verlies van browsergegevens beperken, diefstal van inloggegevens door phishing-sites voorkomen, kwaadaardige extensies identificeren en nog veel meer.

In deze platformrecensie begeleiden we u door het hele LayerX-gebruikerstraject, van de eerste installatie en configuratie tot zichtbaarheid en bescherming. (bezoek hier hun website voor een gepersonaliseerde demo van Layerx)

Eerste installatie en configuratie

LayerX is ontworpen voor eenvoudige installatie bovenop de bestaande browserinfrastructuur van de organisatie. De gebruiker kan het distribueren via een groepsbeleid, elk bedrijfsapparaatbeheerplatform of de beheerwerkruimte van de browser. Voor de laatste optie is LayerX niet geïnstalleerd op het hostingapparaat. In plaats daarvan wordt het geleverd als onderdeel van het browserprofiel, waardoor het een logische keuze is voor de bescherming van onbeheerde apparaten. Via het installatiescherm kon de gebruiker de browsers kiezen die in zijn omgeving worden gebruikt.

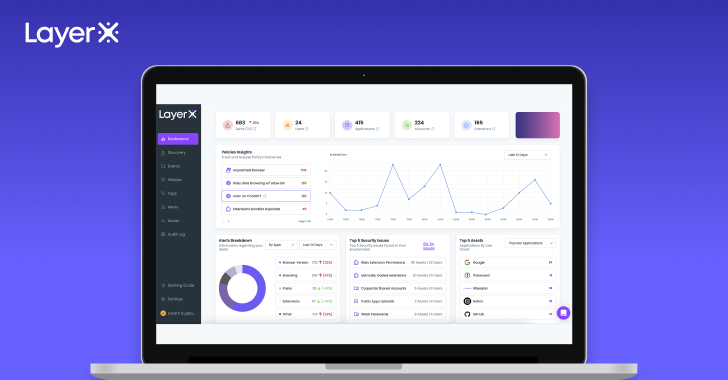

Het LayerX-dashboard

Zodra de installatie is voltooid, wordt het LayerX-dashboard onmiddellijk gevuld met vooraf gedefinieerd beleid, informatie over de browsers, gebruikers, extensies en webactiviteit. Wanneer de gebruiker beleid configureert, toont het dashboard dit ook, samen met de status, gedetecteerde risicowaarschuwingen en andere gegevensaggregaties.

Het dashboard biedt inzichten op hoog niveau in de beveiligingspositie van het browser-ecosysteem. Als we dieper willen ingaan op specifieke problemen, gaan we naar de Discovery-pagina.

Zichtbaarheid en ontdekking van entiteiten in browsersessies

De Discovery-pagina biedt de gebruiker een schat aan informatie over vijf soorten entiteiten:

- Gebruikers

- Apps

- Rekeningen

- Extensies

- Browsers

Bijvoorbeeld:

- In het gedeelte ‘Apps’ worden gebruikers alle web- en SaaS-applicaties weergegeven waartoe de medewerkers van de organisatie toegang hebben via hun browser. Dit omvat 100% van de apps die in gebruik zijn, ongeacht of deze gesanctioneerd of persoonlijk zijn.

- In het gedeelte ‘Accounts’ wordt de sterkte van de wachtwoorden van het account of het gebruik van niet-bedrijfsidentiteiten weergegeven. De gebruiker kan ook browsers ontdekken die verouderde versies gebruiken, updates afdwingen en inzicht krijgen in alle verschillende extensies die op browsers in het ecosysteem zijn geïnstalleerd.

Proactief browserproblemen detecteren en oplossen

Het Discovery-proces informeert de gebruiker over verschillende problemen, waardoor de gebruiker deze ter plekke kan oplossen. Als u bijvoorbeeld de verschillende extensies bekijkt, kan er een extensie aan het licht komen die over cruciale machtigingen beschikt waardoor deze aan compromissen kan worden blootgesteld. In een dergelijk geval kan de extensie eenvoudig aan een blokkeerlijst worden toegevoegd, waardoor het risico wordt geëlimineerd.

Bovendien biedt LayerX een speciaal tabblad ‘Problemen’ dat alle bevindingen samenvoegt die wijzen op een potentiële beveiligingszwakte voor elk entiteitstype. Voor accounts kunnen dit zwakke wachtwoorden of gedeelde accounts zijn. Voor applicaties, openbare app-uploads of niet-SSO-bedrijfsapps. Enz.

Het is belangrijk op te merken dat dit de eerste keer is dat de meeste gegevens die op de detectiepagina worden weergegeven, beschikbaar zijn voor monitoring en analyse. Bestaande IT- en beveiligingsproducten konden dit niet presenteren. Als zodanig pakt LayerX een al lang erkende blinde vlek aan.

Risico’s van schadelijke browserextensies detecteren en oplossen

Een van de meest kritieke en ongeadresseerde risico’s zijn kwaadaardige browserextensies. Deze extensies kunnen browsergegevens compromitteren, werknemers naar kwaadaardige webpagina’s leiden, sessiegegevens vastleggen en vele andere kwaadaardige activiteiten uitvoeren.

Op het tabblad ‘Extensies’ op de detectiepagina worden alle extensies aangegeven die een risico voor de omgeving met zich meebrengen.

De pagina ‘Problemen’ verzamelt de risicovolle extensies en geeft een aanbeveling over hoe u deze kunt oplossen. Dit kan handmatig worden gedaan of met de optie ‘Automatisch oplossen’ van LayerX.

Na de ontdekking en oplossing van bestaande risicovolle extensies kan de gebruiker dit risico proactief beperken met een speciaal beleid. Voordat we laten zien hoe, laten we eerst inzicht geven in de beleidsconfiguratiefunctie van LayerX.

LayerX-beleid – Verschillende gebruiksscenario’s voor browserbeveiliging oplossen

Met LayerX-beleid kunnen gebruikers zich proactief beschermen tegen een breed scala aan internetrisico’s. Beleid wordt ingedeeld in verschillende typen (DLP, veilig browsen, enz.) op basis van het risicotype dat ze aanpakken.

De kern van het beleid is het gedeelte ‘Voorwaarden’, waarin de gebruiker de voorwaarden bepaalt die een beschermende actie activeren. Deze voorwaarden kunnen variëren van eenvoudige regels tot uiterst gedetailleerde combinaties handhaving van laserfocus, minder valse positieven en nauwkeurigheid die niet door andere producten kan worden bereikt

Het gedeelte ‘Actie’ is ook uiterst gedetailleerd, met zowel eenvoudige acties voor ‘toegang blokkeren’ of ‘upload voorkomen’, als de mogelijkheid om risicovolle componenten op de webpagina of pop-upwaarschuwingen voor de browsende medewerker operatief uit te schakelen.

LayerX wordt geleverd met een reeks standaardbeleidsregels. Gebruikers kunnen ze gebruiken zoals ze zijn, hun voorwaarden en acties wijzigen of helemaal nieuwe creëren.

Laten we een paar beleidsmaatregelen onderzoeken om deze mogelijkheid te illustreren.

Een beleid ter voorkoming van risicovolle installatie van extensies

Met LayerX kan de gebruiker een lijst met toegestane extensies maken. Deze lijst kan vervolgens worden gebruikt als conditieparameter om deze voormalige dode hoek voortdurend te bewaken en te besturen.

LayerX biedt zijn gebruikers een breed scala aan maatregelen tegen kwaadaardige extensies. Gebruikers kunnen een blockallow-lijst definiëren om proactief te bepalen welke extensies kunnen worden geïnstalleerd. Bovendien stelt het gedetailleerde inzicht van LayerX in alle componenten van de extensies gebruikers in staat beleid te configureren dat extensies kan blokkeren op basis van de gevraagde machtigingen, naam, installatietype, webwinkel en vele andere. dit is een unieke mogelijkheid die in geen enkel hulpmiddel voor eindpuntbescherming of IT-beheer te vinden is.

Eenmaal geactiveerd zal elke poging om een extensie te downloaden die niet in de lijst staat, een beschermende actie veroorzaken. De medewerker krijgt een pop-up waarin staat dat de extensie in strijd is met het beleid van de organisatie. Op basis van de actie die in het beleid is geconfigureerd, zal LayerX de medewerker vragen de extensie uit te schakelen of actie ondernemen om deze automatisch te deactiveren.

Een beleid voor het voorkomen van gegevenslekken via ChatGPT

Hoewel ChatGPT een geweldige productiviteitsverhoger is, is het absoluut noodzakelijk om ervoor te zorgen dat werknemers het op een veilige manier gebruiken en zonder gevoelige gegevens vrij te geven.

Onderstaand beleid laat zien hoe dit risico kan worden gemitigeerd. In het gedeelte ‘Voorwaarden’ definieert de gebruiker de doelsite en welk type tekst een beschermende actie activeert. Deze initiële voorwaarden kunnen worden verfijnd door voorwaarden toe te voegen die betrekking hebben op de apparaatstatus (beheerdonbeheerd), het browsertype, de gebruikersidentiteit en meer.

Een beleid kan verschillende acties activeren op basis van de behoeften van de gebruiker. De onderstaande schermafbeelding toont de verschillende opties: monitoring, een waarschuwingsbericht voor werknemers, ‘voorkomen met bypass’ waarmee werknemers hun ChatGPT-query kunnen voltooien in afwachting dat ze dit kunnen rechtvaardigen, en de laatste optie van volledige preventie.

Zodra het beleid is geconfigureerd en ingeschakeld, kunnen gebruikers ChatGPT nog steeds vrij gebruiken, tenzij gevoelige gegevens onderhevig zijn aan lekkagerisico. Elke overtreding van de voorwaarden die in het beleid zijn gedefinieerd, activeert de geconfigureerde bescherming, evenals een waarschuwing die de beheerder op de hoogte stelt van de overtreding en de details ervan:

Een ander kritiek probleem dat met LayerX-beleid kan worden opgelost, is schaduwidentiteit. Dit risico komt vooral naar voren binnen gesanctioneerde apps. Stel dat de organisatie van de gebruiker Google Suite gebruikt en dat medewerkers er toegang toe hebben met een bedrijfsidentiteit. Ze hebben echter ook een persoonlijk Google-account, waardoor het risico van gegevenslekken ontstaat als een werknemer per ongeluk bestanden met gevoelige gegevens naar zijn persoonlijke schijf of e-mail uploadt in plaats van naar die van het bedrijf.

Om deze uitdaging op te lossen, stelt LayerX gebruikers in staat beleid te configureren dat gevoelig is voor de identiteit van de werknemer en de identiteit als voorwaarde toe te voegen, samen met bestandsinhoud, labels en andere traditionele DLP-attributen. Eenmaal ingeschakeld, verhindert het beleid het uploaden van bedrijfsgegevens naar Google, tenzij deze toegankelijk zijn via het bedrijfsaccount van de gebruiker.

Verbeterde bescherming tegen accountovername met LayerX als extra authenticatiefactor

LayerX kan worden geïntegreerd met de cloud Identity Provider (IdP) van de omgeving. Op die manier is toegang tot de SaaS-apps die de IDP beheert alleen mogelijk vanuit een browser waarop de extensie is geïnstalleerd. Wanneer u bijvoorbeeld een SaaS-app opent via Okta zonder LayerX in de browser, wordt een waarschuwingsbericht geactiveerd:

LayerX fungeert hier als MFA, maar zonder de opdringerige gebruikerservaring van de pushmelding op de telefoon van de medewerker. Dit dient als uiterst effectieve bescherming tegen kwaadwillige toegang waarbij misbruik wordt gemaakt van inloggegevens, aangezien kwaadwillenden nooit toegang zullen krijgen tot SaaS- en webbronnen op basis van alleen inloggegevens.

Het monitoren van het internetbedreigingenlandschap vanuit het waarschuwingsscherm

Het laatste LayerX-scherm in dit overzicht is het waarschuwingsscherm. Elk geactiveerd beleid registreert een waarschuwing. Het scherm Waarschuwingen classificeert en verzamelt de waarschuwing op basis van ernst (laag, gemiddeld, hoog, kritiek) en type (plakken, veilig browsen, enz.), en toont het meest geactiveerde beleid.

De gebruiker kan de verschillende filters gebruiken om alleen waarschuwingen binnen een bepaald tijdsbestek, type, actietype of risiconiveau te bekijken.

Als u bijvoorbeeld op het type ‘Uploaden’ filtert, worden alle beleidsregels weergegeven die zijn geactiveerd door medewerkers die op een onveilige manier bestanden hebben geüpload. Als u op ‘Onderzoeken’ klikt, worden het browsetraject van de medewerkers en het exacte punt binnen de sessie zichtbaar waarop het beleid is geschonden.

Uit het volgende gebeurtenistraject voor een beleid voor het uploaden van gegevens blijkt bijvoorbeeld dat de werknemer een bestand naar zijn persoonlijke Gmail heeft geüpload en vervolgens is teruggeschakeld naar zijn werkaccount. Het detecteren en blokkeren van een dergelijke gebeurtenis is een unieke mogelijkheid die door geen enkele CASB of andere applicatiegerichte beveiligingstool kan worden uitgevoerd, omdat ze niet de mogelijkheid hebben om onderscheid te maken tussen accounts voor dezelfde app.

Conclusie

De beveiligde browserextensie LayerX consolideert beschermingsmaatregelen voor het volledige scala aan internetrisico’s. Sommige van deze risico’s worden gedeeltelijk aangepakt door bestaande oplossingen, terwijl de meeste tot nu toe een volledige blinde vlek vormden.

Voor organisaties die de centrale rol van de browser in hun activiteiten erkennen, is LayerX een oplossing van onschatbare waarde, die één enkel overzicht biedt voor alle functionaliteiten die zowel browsergebaseerde aanvallen als webgerelateerd gegevensverlies beperken.

Bezoek hier de LayerX-website.