Cybersecurity-onderzoekers waarschuwen voor openbaar gemaakte Kubernetes-configuratiegeheimen die organisaties het risico kunnen geven op supply chain-aanvallen.

“Deze gecodeerde Kubernetes-configuratiegeheimen zijn geüpload naar openbare opslagplaatsen”, zeiden Aqua-beveiligingsonderzoekers Yakir Kadkoda en Assaf Morag in een nieuw onderzoek dat eerder deze week werd gepubliceerd.

Tot de getroffen bedrijven behoren volgens het cloudbeveiligingsbedrijf twee grote blockchain-bedrijven en verschillende andere Fortune-500-bedrijven, die de GitHub API hebben gebruikt om alle vermeldingen op te halen die .dockerconfigjson en .dockercfg bevatten, die inloggegevens opslaan voor toegang tot een containerimage-register.

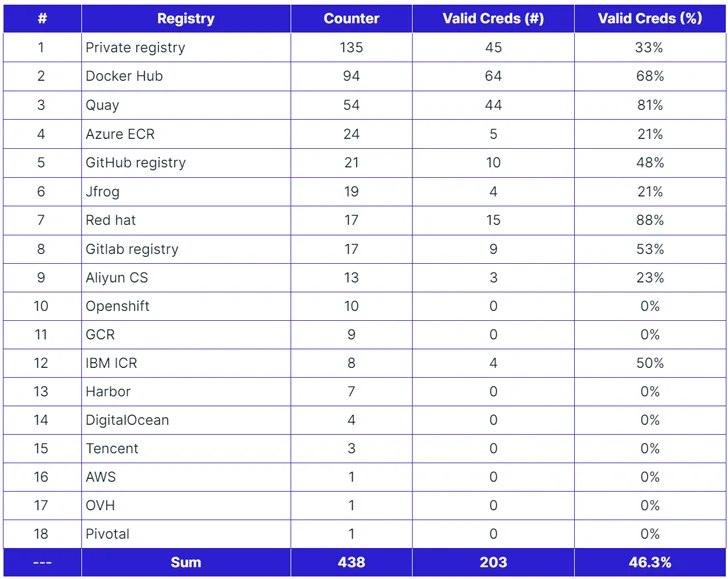

Van de 438 records die mogelijk geldige inloggegevens voor registers bevatten, bevatten 203 records – ongeveer 46% – geldige inloggegevens die toegang gaven tot de respectieve registers. Drieënnegentig van de wachtwoorden werden handmatig ingesteld door individuen, in tegenstelling tot de 345 die door de computer werden gegenereerd.

“In de meeste gevallen maakten deze inloggegevens het mogelijk om zowel privileges te trekken als te pushen”, merkten de onderzoekers op. “Bovendien ontdekten we in de meeste van deze registers vaak privé-containerimages.”

Bovendien werd bijna 50% van de 93 wachtwoorden als zwak beschouwd. Dit omvatte onder meer wachtwoord, test123456, windows12, ChangeMe en dockerhub.

“Dit onderstreept de cruciale behoefte aan wachtwoordbeleid van organisaties dat strikte regels voor het maken van wachtwoorden afdwingt om het gebruik van dergelijke kwetsbare wachtwoorden te voorkomen”, aldus de onderzoekers.

Aqua zei dat het ook gevallen heeft gevonden waarin organisaties er niet in slagen geheimen te verwijderen uit de bestanden die zijn vastgelegd in openbare opslagplaatsen op GitHub, wat leidt tot onbedoelde blootstelling.

Maar positief is dat alle inloggegevens die verband houden met AWS en Google Container Registry (GCR) tijdelijk en verlopen bleken te zijn, waardoor toegang onmogelijk werd. In dezelfde geest vereiste de GitHub Container Registry tweefactorauthenticatie (2FA) als extra laag tegen ongeautoriseerde toegang.

“In sommige gevallen waren de sleutels gecodeerd en had er dus niets met de sleutel te maken”, aldus de onderzoekers. “In sommige gevallen, terwijl de sleutel geldig was, had deze minimale rechten, vaak alleen om een specifiek artefact of afbeelding op te halen of te downloaden.”

Volgens Red Hat’s State of Kubernetes Security Report dat eerder dit jaar werd uitgebracht, kwamen kwetsbaarheden en verkeerde configuraties naar voren als belangrijkste beveiligingsproblemen in containeromgevingen, waarbij 37% van de in totaal 600 respondenten omzet-/klantverlies identificeerde als gevolg van een container- en Kubernetes-beveiligingsincident.