Er is een nieuwe, kritieke beveiligingskwetsbaarheid onthuld in het n8n-workflowautomatiseringsplatform dat, indien succesvol uitgebuit, zou kunnen resulteren in de uitvoering van willekeurige systeemopdrachten.

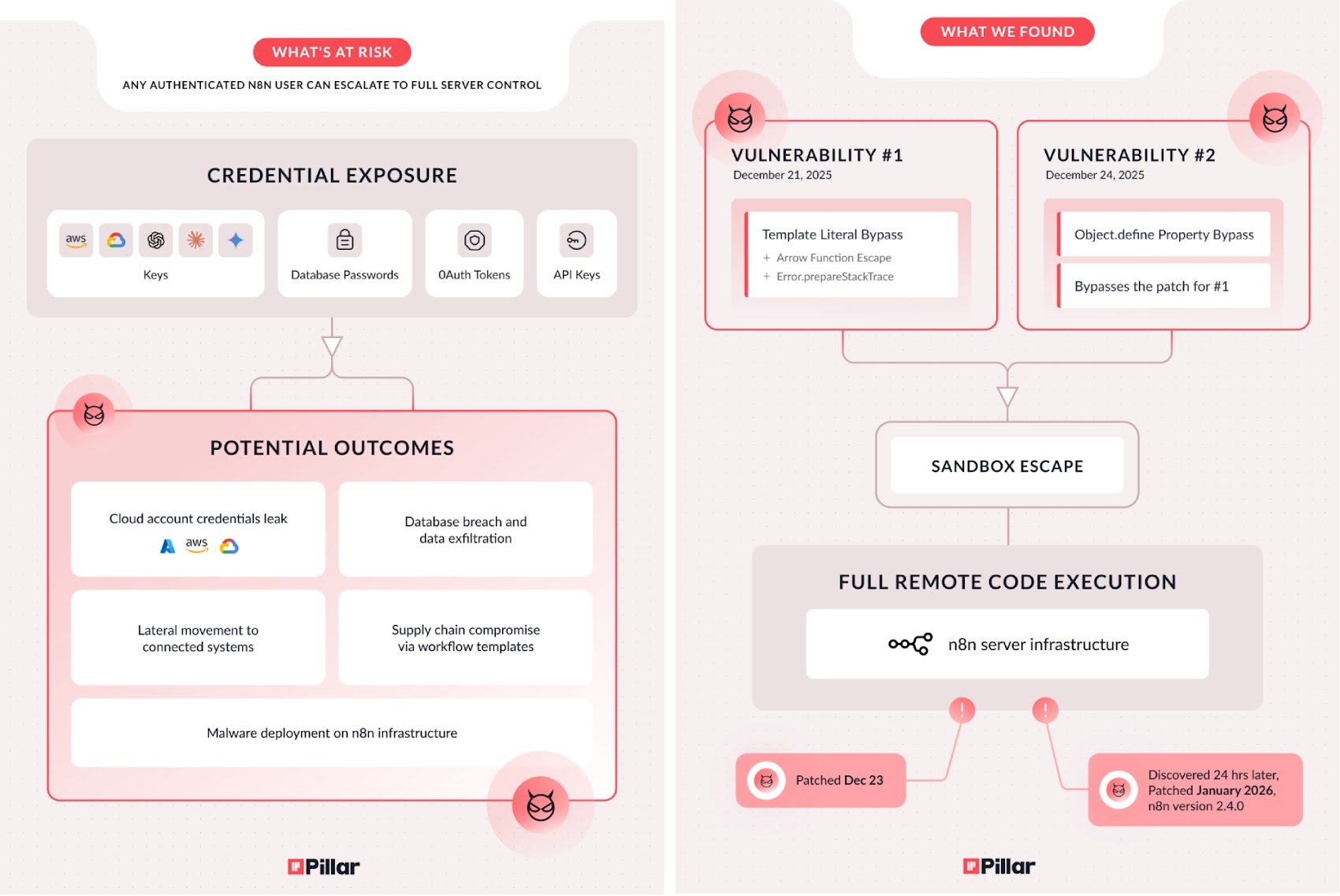

De fout, bijgehouden als CVE-2026-25049 (CVSS-score: 9,4), is het resultaat van ontoereikende sanering die de veiligheidsmaatregelen omzeilt die zijn ingesteld om CVE-2025-68613 aan te pakken (CVSS-score: 9,9), een ander kritiek defect dat in december 2025 door n8n werd verholpen.

“Extra exploits in de expressie-evaluatie van n8n zijn geïdentificeerd en gepatcht na CVE-2025-68613”, zeiden de beheerders van n8n in een advies dat woensdag werd vrijgegeven.

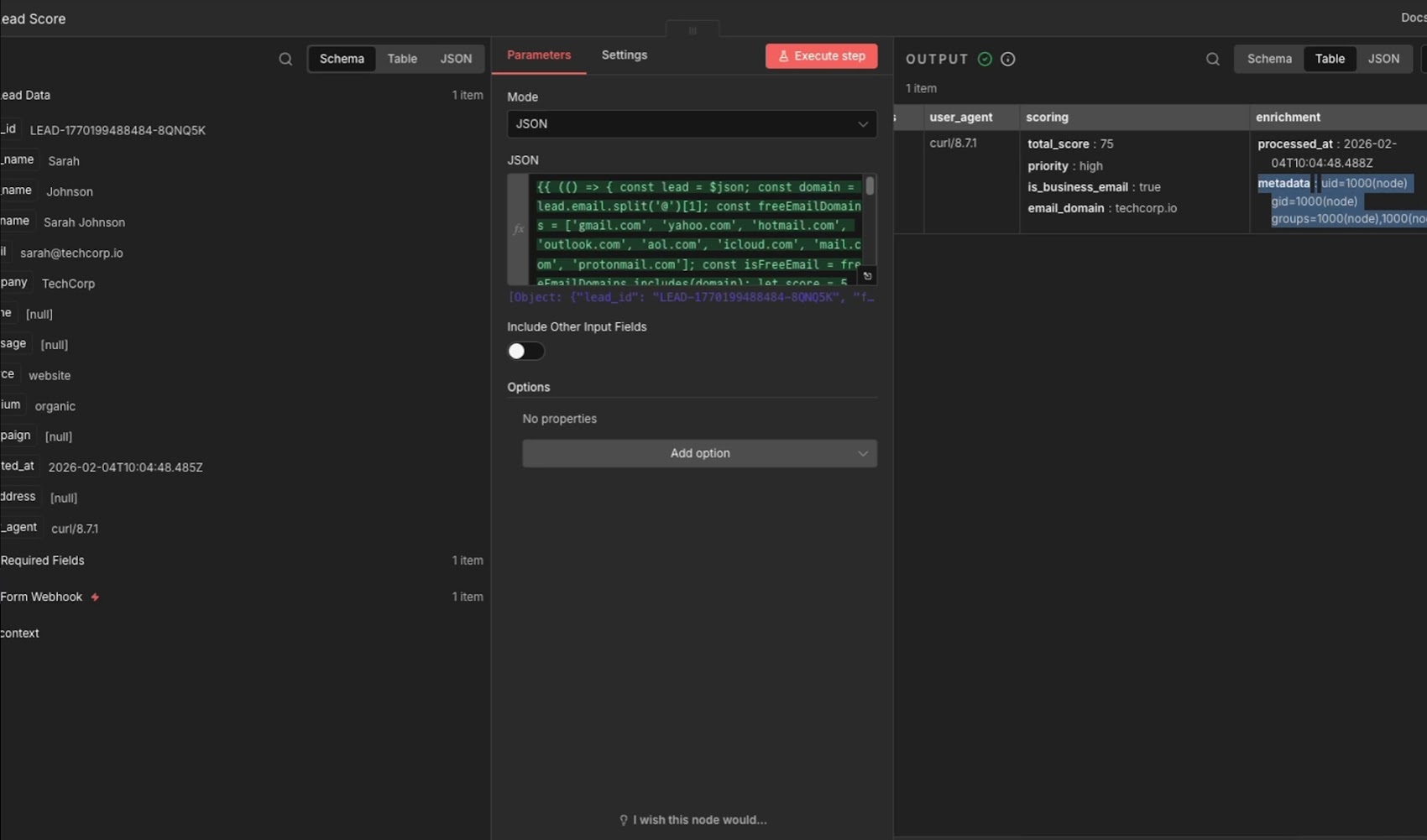

“Een geverifieerde gebruiker met toestemming om workflows te maken of te wijzigen, kan misbruik maken van vervaardigde expressies in workflowparameters om onbedoelde uitvoering van systeemopdrachten te activeren op de host waarop n8n draait.”

Het probleem is van invloed op de volgende versies:

- <1.123.17 (opgelost in 1.123.17)

- <2.5.2 (opgelost in 2.5.2)

Maar liefst tien beveiligingsonderzoekers, waaronder Fatih Çelik, die de oorspronkelijke bug CVE-2025-68613 rapporteerde, evenals Cris Staicu van Endor Labs, Eilon Cohen van Pillar Security en Sandeep Kamble van SecureLayer7, zijn erkend voor het ontdekken van de tekortkoming.

In een technische diepgaande analyse waarin CVE-2025-68613 en CVE-2026-25049 werden uiteengezet, zei Çelik dat “ze als dezelfde kwetsbaarheid kunnen worden beschouwd, aangezien de tweede slechts een omzeiling is voor de initiële oplossing”, en voegde eraan toe dat ze een aanvaller in staat stellen te ontsnappen aan het sandbox-mechanisme van de n8n-expressie en de beveiligingscontroles te omzeilen.

“Een aanvaller creëert een workflow met een publiekelijk toegankelijke webhook waarvoor geen authenticatie is ingeschakeld”, aldus SecureLayer7. “Door een enkele regel JavaScript toe te voegen met behulp van destructurerende syntaxis, kan de workflow worden misbruikt om opdrachten op systeemniveau uit te voeren. Eenmaal blootgesteld, kan iedereen op internet de webhook activeren en opdrachten op afstand uitvoeren.”

Succesvol misbruik van de kwetsbaarheid kan een aanvaller in staat stellen de server in gevaar te brengen, inloggegevens te stelen en gevoelige gegevens te exfiltreren, om nog maar te zwijgen van het creëren van kansen voor bedreigingsactoren om hardnekkige achterdeuren te installeren om toegang op de lange termijn te vergemakkelijken.

Het cyberbeveiligingsbedrijf merkte ook op dat de ernst van de fout aanzienlijk toeneemt wanneer deze wordt gecombineerd met de webhook-functie van n8n, waardoor een tegenstander een workflow kan creëren met behulp van een openbare webhook en een payload voor het uitvoeren van externe code kan toevoegen aan een knooppunt in de workflow, waardoor de webhook publiek toegankelijk wordt zodra de workflow is geactiveerd.

In het rapport van Pillar wordt beschreven dat het probleem een aanvaller in staat stelt om API-sleutels, sleutels van cloudproviders, databasewachtwoorden en OAuth-tokens te stelen en toegang te krijgen tot het bestandssysteem en interne systemen, om te schakelen naar verbonden cloudaccounts en om workflows voor kunstmatige intelligentie (AI) te kapen.

“De aanval vereist niets bijzonders. Als je een workflow kunt creëren, kun je eigenaar worden van de server”, zei Cohen.

Endor Labs, dat ook details over de kwetsbaarheid deelde, zei dat het probleem voortkomt uit gaten in de opschoningsmechanismen van n8n, waardoor beveiligingscontroles kunnen worden omzeild.

“De kwetsbaarheid komt voort uit een discrepantie tussen het typesysteem van TypeScript tijdens het compileren en het runtime-gedrag van JavaScript”, legt Staicu uit. “Hoewel TypeScript afdwingt dat een eigenschap tijdens het compileren een string moet zijn, is deze handhaving beperkt tot waarden die tijdens het compileren in de code aanwezig zijn.”

“TypeScript kan deze typecontroles niet afdwingen op door runtime aanvallers geproduceerde waarden. Wanneer aanvallers tijdens runtime kwaadaardige expressies maken, kunnen ze niet-tekenreekswaarden doorgeven (zoals objecten, arrays of symbolen) die de opschoningscontrole volledig omzeilen.”

Als onmiddellijk patchen geen optie is, wordt gebruikers geadviseerd de onderstaande oplossingen te volgen om de impact van mogelijke exploitatie te minimaliseren:

- Beperk machtigingen voor het maken en bewerken van werkstromen tot volledig vertrouwde gebruikers

- Implementeer n8n in een beveiligde omgeving met beperkte besturingssysteemrechten en netwerktoegang

“Deze kwetsbaarheid laat zien waarom meerdere validatielagen cruciaal zijn. Zelfs als één laag (TypeScript-typen) sterk lijkt, zijn aanvullende runtime-controles nodig bij het verwerken van niet-vertrouwde invoer”, aldus Endor Labs. “Besteed speciale aandacht aan opschoningsfuncties tijdens codebeoordeling, op zoek naar aannames over invoertypen die tijdens runtime niet worden afgedwongen.”

(Het verhaal werd na publicatie bijgewerkt met aanvullende inzichten gepubliceerd door beveiligingsonderzoeker Fatih Çelik.)