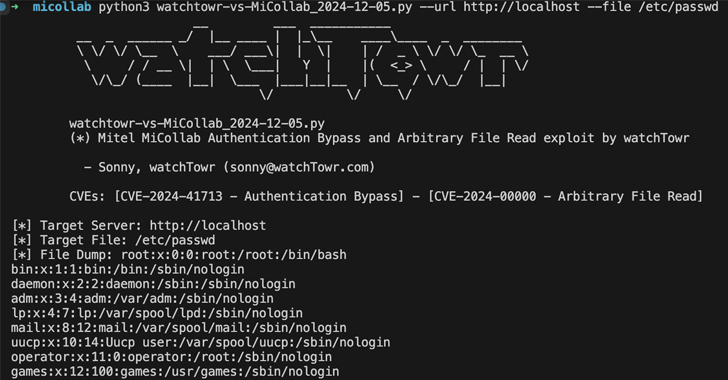

Onderzoekers op het gebied van cyberbeveiliging hebben een proof-of-concept (PoC)-exploit uitgebracht die een nu gepatcht kritiek beveiligingslek dat gevolgen heeft voor Mitel MiCollab samenvoegt met een willekeurig bestand dat zero-day wordt gelezen, waardoor een aanvaller toegang krijgt tot bestanden van gevoelige instanties.

De kritieke kwetsbaarheid in kwestie is CVE-2024-41713 (CVSS-score: 9,8), die betrekking heeft op een geval van onvoldoende invoervalidatie in de NuPoint Unified Messaging (NPM)-component van Mitel MiCollab, wat resulteert in een path traversal-aanval.

MiCollab is een software- en hardwareoplossing die chat-, spraak-, video- en sms-berichten integreert met Microsoft Teams en andere applicaties. NPM is een servergebaseerd voicemailsysteem waarmee gebruikers op verschillende manieren toegang kunnen krijgen tot hun spraakberichten, waaronder op afstand of via de Microsoft Outlook-client.

WatchTowr Labs zei in een rapport gedeeld met The Hacker News dat het CVE-2024-41713 heeft ontdekt als onderdeel van zijn inspanningen om CVE-2024-35286 (CVSS-score: 9,8) te reproduceren, een andere kritieke bug in de NPM-component die een aanvaller toegang krijgt tot gevoelige informatie en willekeurige database- en beheerbewerkingen kan uitvoeren.

De SQL-injectiefout werd eind mei 2024 door Mitel verholpen met de release van MiCollab versie 9.8 SP1 (9.8.1.5).

Wat de nieuwe kwetsbaarheid opmerkelijk maakt, is dat het gaat om het doorgeven van de invoer “..;/” in het HTTP-verzoek aan de ReconcileWizard-component om de aanvaller in de root van de applicatieserver te laten landen, waardoor het mogelijk wordt toegang te krijgen tot gevoelige informatie (bijv. /etc/passwd) zonder authenticatie.

Uit de analyse van WatchTowr Labs bleek verder dat de authenticatie-bypass gepaard zou kunnen gaan met een nog niet gepatchte post-authenticatie willekeurige bestandsleesfout om gevoelige informatie te extraheren.

“Een succesvolle exploitatie van dit beveiligingslek zou een aanvaller in staat kunnen stellen ongeautoriseerde toegang te verkrijgen, met mogelijke gevolgen voor de vertrouwelijkheid, integriteit en beschikbaarheid van het systeem”, aldus Mitel in een advies voor CVE-2024-41713.

“Als de kwetsbaarheid met succes wordt misbruikt, kan een aanvaller niet-geverifieerde toegang krijgen tot inrichtingsinformatie, inclusief niet-gevoelige gebruikers- en netwerkinformatie, en ongeautoriseerde administratieve acties uitvoeren op de MiCollab Server.”

Na verantwoorde openbaarmaking is CVE-2024-41713 vanaf 9 oktober 2024 opgenomen in MiCollab-versies 9.8 SP2 (9.8.2.12) of hoger.

“Op een meer technisch niveau heeft dit onderzoek een aantal waardevolle lessen opgeleverd”, zegt beveiligingsonderzoeker Sonny Macdonald.

“Ten eerste heeft het gefunctioneerd als een praktijkvoorbeeld dat volledige toegang tot de broncode niet altijd nodig is – zelfs als je in kwetsbaarheidsonderzoek duikt om een bekende zwakte in een COTS-oplossing te reproduceren. Afhankelijk van de diepgang van de CVE-beschrijving kunnen sommige goede zoekvaardigheden op internet kunnen de basis vormen voor een succesvolle jacht op kwetsbaarheden.”

Het is vermeldenswaard dat MiCollab 9.8 SP2 (9.8.2.12) ook een afzonderlijke SQL-injectiekwetsbaarheid in de Audio, Web and Video Conferencing (AWV)-component (CVE-2024-47223, CVSS-score: 9,4) verhelpt die ernstige gevolgen zou kunnen hebben, variërend van het vrijgeven van informatie tot het uitvoeren van willekeurige databasequery’s die het systeem onbruikbaar kunnen maken.

De onthulling komt terwijl Rapid7 verschillende beveiligingsfouten in de Lorex 2K Indoor Wi-Fi-beveiligingscamera (van CVE-2024-52544 tot CVE-2024-52548) heeft gedetailleerd die kunnen worden gecombineerd om externe code-uitvoering (RCE) te bereiken.

In een hypothetisch aanvalsscenario zouden de eerste drie kwetsbaarheden kunnen worden gebruikt om het beheerderswachtwoord van een doelapparaat opnieuw in te stellen naar een door de tegenstander zelf gekozen wachtwoord, waarbij gebruik wordt gemaakt van de toegang om live video- en audiofeeds van het apparaat te bekijken, of de resterende twee fouten kunnen worden gebruikt om RCE te bereiken. met verhoogde privileges.

“De exploitketen bestaat uit vijf verschillende kwetsbaarheden, die in twee fasen samenwerken om niet-geverifieerde RCE te bereiken”, merkte beveiligingsonderzoeker Stephen Less op.

“Fase 1 voert een authenticatie-bypass uit, waardoor een niet-geauthenticeerde aanvaller op afstand het beheerderswachtwoord van het apparaat kan resetten naar een wachtwoord dat de aanvaller zelf kiest. Fase 2 realiseert uitvoering van code op afstand door gebruik te maken van de auth-bypass in fase 1 om een geverifieerde, op stack gebaseerde bufferoverflow uit te voeren en voer een besturingssysteem (OS)-opdracht uit met root-rechten.”