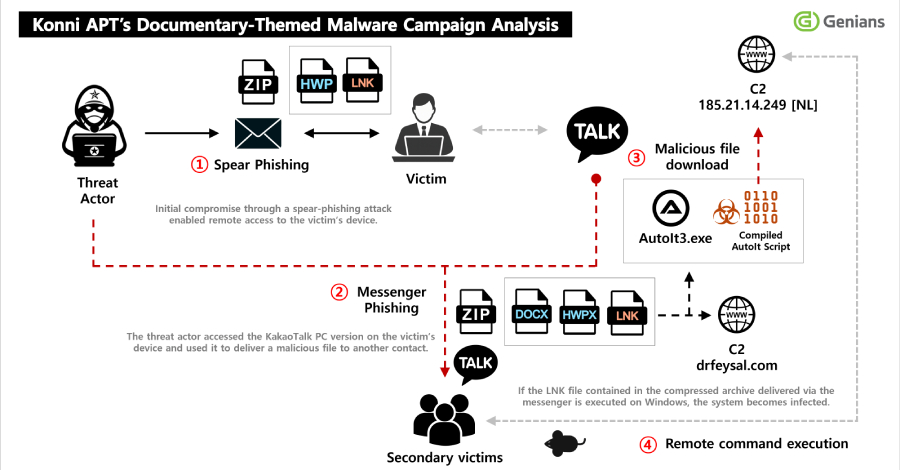

Er is waargenomen dat Noord-Koreaanse dreigingsactoren phishing sturen om doelwitten te compromitteren en toegang te verkrijgen tot de KakaoTalk-desktopapplicatie van een slachtoffer om kwaadaardige ladingen naar bepaalde contacten te verspreiden.

De activiteit is door het Zuid-Koreaanse dreigingsinformatiebureau Genians toegeschreven aan een hackgroep genaamd Konni.

“De eerste toegang werd verkregen via een spearphishing-e-mail, vermomd als een bericht waarin de ontvanger werd benoemd tot Noord-Koreaanse mensenrechtendocent”, aldus het Genians Security Center (GSC) in een analyse.

“Nadat de spear-phishing-aanval was geslaagd, voerde het slachtoffer een kwaadaardig LNK-bestand uit, wat resulteerde in een infectie met malware voor externe toegang. De malware bleef gedurende een langere periode verborgen en persistent op het eindpunt van het slachtoffer, waarbij interne documenten en gevoelige informatie werden gestolen.”

De bedreigingsacteur zou gedurende langere tijd op de gecompromitteerde host zijn gebleven, waarbij hij gebruik heeft gemaakt van de ongeoorloofde toegang om interne documenten over te hevelen en gebruik te maken van de KakaoTalk-applicatie om de malware selectief naar specifieke contacten te verspreiden.

De aanval staat bekend om het misbruiken van het vertrouwen dat geassocieerd wordt met gecompromitteerde slachtoffers om extra doelen te misleiden en in de val te lokken. Dit is niet de eerste keer dat Konni de berichten-app als distributievector gebruikt. In november 2025 werd ontdekt dat de hackgroep misbruik maakte van ingelogde KakaoTalk-chatapp-sessies om kwaadaardige ladingen naar de contacten van de slachtoffers te sturen in de vorm van een ZIP-archief, terwijl ze tegelijkertijd een op afstand wissen van hun Android-apparaten startten met behulp van gestolen Google-inloggegevens.

Het startpunt van de nieuwste aanvalscampagne is een spearphishing-e-mail die wordt gebruikt als een truc om ontvangers te misleiden zodat ze een ZIP-bestandsbijlage openen met daarin een Windows-snelkoppeling (LNK). Bij uitvoering downloadt het LNK-bestand een volgende fase van de payload van een externe server, brengt persistentie tot stand met behulp van geplande taken en voert uiteindelijk de malware uit, terwijl een PDF-lokmiddel aan de gebruiker wordt weergegeven als afleidingsmechanisme.

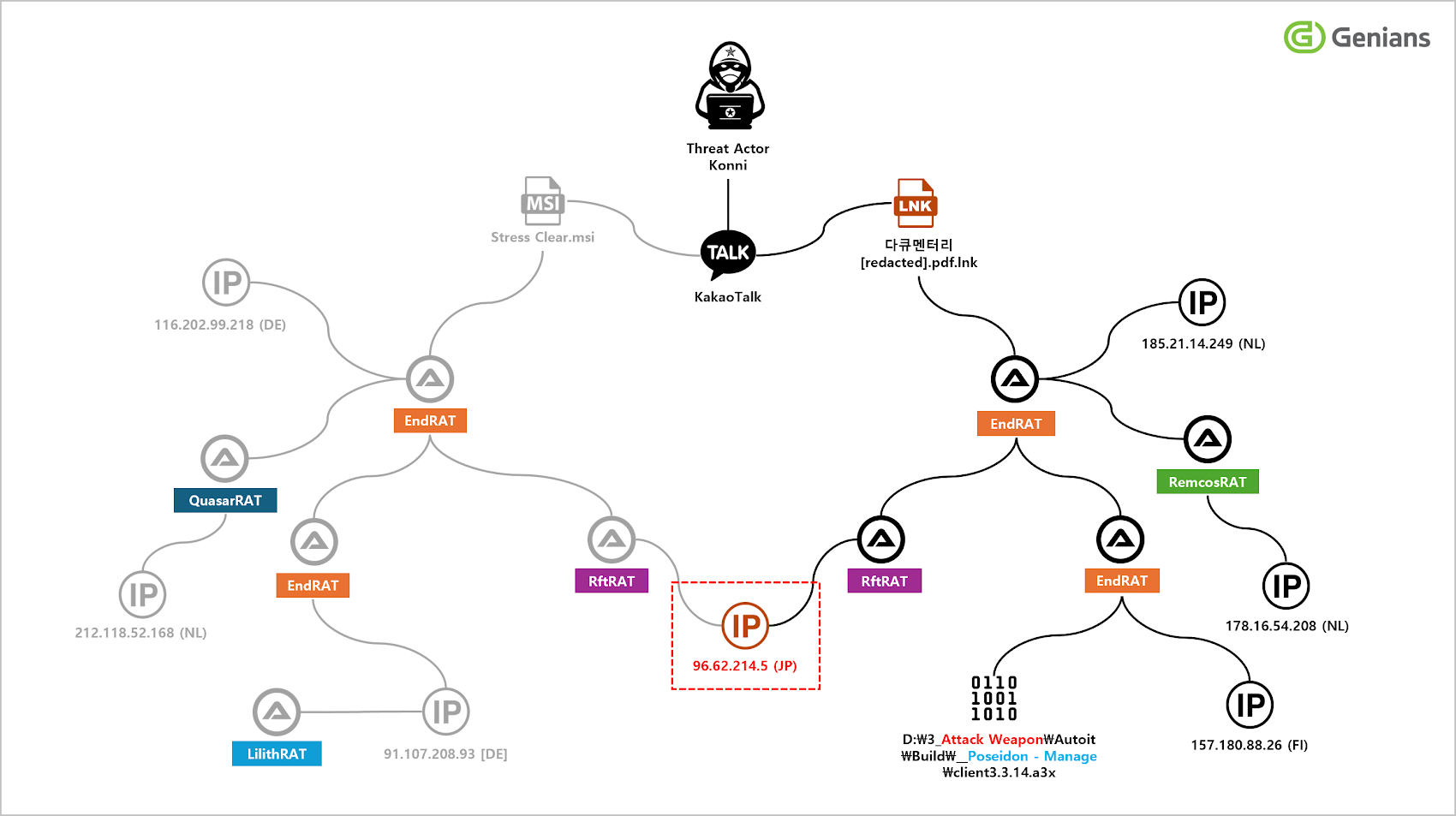

De gedownloade malware, geschreven in AutoIt, is een trojan voor externe toegang (RAT) met de naam EndRAT (ook bekend als EndClient RAT), waarmee de operator op afstand de gecompromitteerde host kan besturen via mogelijkheden zoals bestandsbeheer, shell-toegang op afstand, gegevensoverdracht en persistentie.

Verdere analyse van de geïnfecteerde host heeft de aanwezigheid van verschillende kwaadaardige artefacten aan het licht gebracht, waaronder AutoIt-scripts die overeenkomen met RftRAT en Remcos RAT, wat aangeeft dat de tegenstander het slachtoffer waardevol genoeg achtte om meerdere RAT-families te laten vallen voor verbeterde veerkracht.

Een belangrijk aspect van de aanval is het misbruik door de bedreigingsacteur van de KakaoTalk-applicatie van het slachtoffer die op het geïnfecteerde systeem is geïnstalleerd om kwaadaardige bestanden in de vorm van ZIP-bestanden naar andere personen in hun contactenlijst te verspreiden en dezelfde malware in te zetten. Dit verandert in wezen bestaande slachtoffers in tussenpersonen voor verdere aanvallen.

“Deze campagne wordt beoordeeld als een uit meerdere fasen bestaande aanvalsoperatie die verder gaat dan eenvoudige spear-phishing, waarbij persistentie op de lange termijn, informatiediefstal en op accounts gebaseerde herverdeling worden gecombineerd”, aldus Genians. “De acteur selecteerde bepaalde contacten uit de vriendenlijst van het slachtoffer en stuurde hen aanvullende kwaadaardige bestanden. Daarbij gebruikte de aanvaller bestandsnamen vermomd als materiaal dat Noord-Korea-gerelateerde inhoud introduceerde om de ontvangers ertoe aan te zetten de bestanden te openen.”