Het botnet dat bekend staat als Kimwolf heeft volgens bevindingen van Synthient meer dan 2 miljoen Android-apparaten geïnfecteerd door te tunnelen via residentiële proxynetwerken.

“Er wordt waargenomen dat sleutelactoren die betrokken zijn bij het Kimwolf-botnet geld verdienen met het botnet via app-installaties, de verkoop van proxy-bandbreedte voor woningen en de verkoop van de DDoS-functionaliteit”, aldus het bedrijf in een analyse die vorige week werd gepubliceerd.

Kimwolf werd vorige maand voor het eerst publiekelijk gedocumenteerd door QiAnXin XLab, terwijl het de verbindingen met een ander botnet documenteerde dat bekend staat als AISURU. Kimwolf is actief sinds tenminste augustus 2025 en wordt beschouwd als een Android-variant van AISURU. Er zijn steeds meer aanwijzingen dat het botnet eind vorig jaar daadwerkelijk achter een reeks recordbrekende DDoS-aanvallen zit.

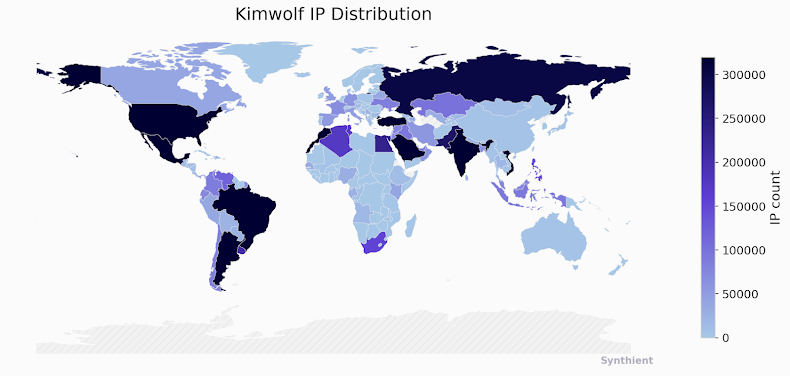

De malware verandert geïnfecteerde systemen in kanalen voor het doorgeven van kwaadaardig verkeer en het op grote schaal organiseren van gedistribueerde denial-of-service (DDoS)-aanvallen. De overgrote meerderheid van de infecties is geconcentreerd in Vietnam, Brazilië, India en Saoedi-Arabië, waarbij Synthient ongeveer 12 miljoen unieke IP-adressen per week observeert.

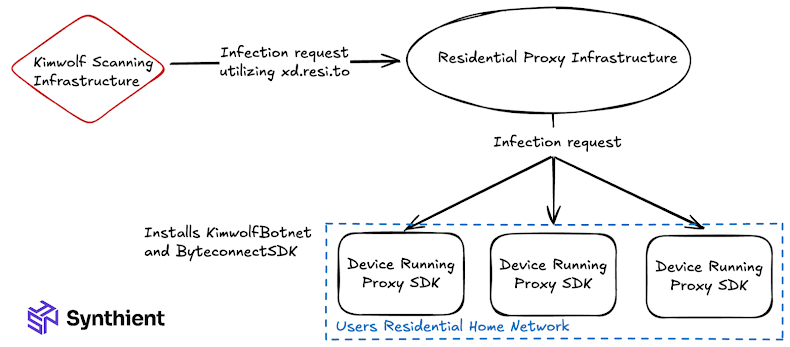

Aanvallen waarbij het botnet wordt verspreid, zijn voornamelijk gericht op Android-apparaten waarop een blootgestelde Android Debug Bridge-service (ADB) draait, waarbij gebruik wordt gemaakt van een scaninfrastructuur die gebruik maakt van residentiële proxy’s om de malware te installeren. Maar liefst 67% van de apparaten die op het botnet zijn aangesloten, zijn niet-geverifieerd en hebben ADB standaard ingeschakeld.

Het vermoeden bestaat dat deze apparaten vooraf zijn geïnfecteerd met softwareontwikkelingskits (SDK’s) van proxyproviders, zodat ze heimelijk in het botnet kunnen worden opgenomen. Tot de meest gecompromitteerde apparaten behoren onofficiële Android-smart-tv’s en settopboxen.

Nog in december 2025 maakten Kimwolf-infecties gebruik van proxy-IP-adressen die te huur werden aangeboden door het in China gevestigde IPIDEA, dat op 27 december een beveiligingspatch implementeerde om de toegang tot lokale netwerkapparaten en verschillende gevoelige poorten te blokkeren. IPIDEA omschrijft zichzelf als ’s werelds toonaangevende leverancier van IP-proxy’s met meer dan 6,1 miljoen dagelijks bijgewerkte IP-adressen en 69.000 dagelijks nieuwe IP-adressen.

Met andere woorden, de modus operandi is om gebruik te maken van het proxynetwerk van IPIDEA en andere proxyproviders, en vervolgens door de lokale netwerken van systemen te tunnelen waarop de proxysoftware draait om de malware te verwijderen. De hoofdpayload luistert op poort 40860 en maakt verbinding met 85.234.91(.)247:1337 om verdere opdrachten te ontvangen.

“De omvang van deze kwetsbaarheid was ongekend, waardoor miljoenen apparaten werden blootgesteld aan aanvallen”, aldus Synthient.

Bovendien infecteren de aanvallen de apparaten met een dienst voor het genereren van inkomsten via bandbreedte, bekend als Plainproxies Byteconnect SDK, wat wijst op bredere pogingen om inkomsten te genereren. De SDK maakt gebruik van 119 relayservers die proxytaken ontvangen van een command-and-control-server, die vervolgens worden uitgevoerd door het gecompromitteerde apparaat.

Synthient zei dat het de infrastructuur heeft gedetecteerd die wordt gebruikt om credential-stuffing-aanvallen uit te voeren, gericht op IMAP-servers en populaire online websites.

“De strategie voor het genereren van inkomsten van Kimwolf werd al vroeg duidelijk door de agressieve verkoop van residentiële proxy’s”, aldus het bedrijf. “Door proxy’s aan te bieden vanaf 0,20 cent per GB of $1,4K per maand voor onbeperkte bandbreedte, zou het al snel door verschillende proxyproviders worden geaccepteerd.”

“De ontdekking van vooraf geïnfecteerde tv-boxen en het genereren van inkomsten met deze bots via secundaire SDK’s zoals Byteconnect duiden op een verdieping van de relatie tussen bedreigingsactoren en commerciële proxy-providers.”

Om dit risico tegen te gaan, wordt proxyproviders aanbevolen om verzoeken naar RFC 1918-adressen te blokkeren. Dit zijn privé-IP-adresbereiken die zijn gedefinieerd voor gebruik in particuliere netwerken. Organisaties wordt geadviseerd apparaten met niet-geverifieerde ADB-shells te vergrendelen om ongeautoriseerde toegang te voorkomen.