Onderzoekers op het gebied van cyberbeveiliging hebben licht geworpen op een nieuwe trojan voor toegang op afstand en informatiedief die door Iraanse staatsgesteunde actoren wordt gebruikt om verkenningen uit te voeren van gecompromitteerde eindpunten en kwaadaardige commando’s uit te voeren.

Cybersecuritybedrijf Check Point heeft de malware een codenaam gegeven WezRatwaarin staat dat het sinds ten minste 1 september 2023 in het wild is gedetecteerd, op basis van artefacten die naar het VirusTotal-platform zijn geüpload.

“WezRat kan opdrachten uitvoeren, schermafbeeldingen maken, bestanden uploaden, keylogging uitvoeren en klembordinhoud en cookiebestanden stelen”, staat in een technisch rapport. “Sommige functies worden uitgevoerd door afzonderlijke modules die worden opgehaald van de command and control (C&C) server in de vorm van DLL-bestanden, waardoor het hoofdonderdeel van de achterdeur minder verdacht wordt.”

WezRat wordt beschouwd als het werk van Cotton Sandstorm, een Iraanse hackgroep die beter bekend is onder de schuilnamen Emennet Pasargad en, meer recentelijk, Aria Sepehr Ayandehsazan (ASA).

De malware werd eind vorige maand voor het eerst gedocumenteerd door Amerikaanse en Israëlische cyberveiligheidsdiensten en omschreef het als een “exploitatietool voor het verzamelen van informatie over een eindpunt en het uitvoeren van opdrachten op afstand.”

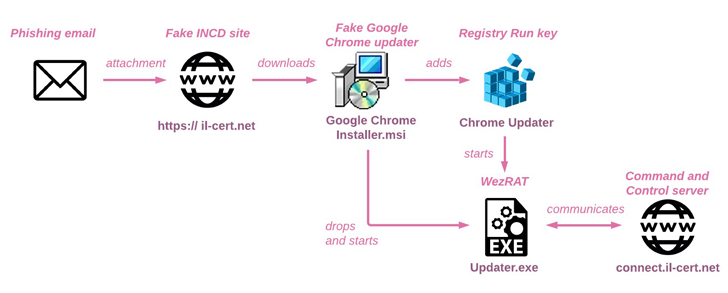

Volgens de overheidsinstanties maken aanvalsketens gebruik van getrojaniseerde Google Chrome-installatieprogramma’s (“Google Chrome Installer.msi”) die, naast het installeren van de legitieme Chrome-webbrowser, zijn geconfigureerd om een tweede binair bestand uit te voeren met de naam “Updater.exe”. (intern “bd.exe” genoemd).

Het met malware doorspekte uitvoerbare bestand is op zijn beurt ontworpen om systeeminformatie te verzamelen en contact te leggen met een command-and-control (C&C) server (“connect.il-cert(.)net”) om op verdere instructies te wachten.

Check Point zei dat het heeft waargenomen dat WezRat wordt verspreid onder verschillende Israëlische organisaties als onderdeel van phishing-e-mails waarin het Israëlische Nationale Cyber Directoraat (INCD) wordt nagebootst. De e-mails, verzonden op 21 oktober 2024, waren afkomstig van het e-mailadres ‘alert@il-cert(.)net’ en spoorden de ontvangers aan om dringend een Chrome-beveiligingsupdate te installeren.

“De backdoor wordt uitgevoerd met twee parameters: connect.il-cert.net 8765, die de C&C-server vertegenwoordigt, en een nummer dat als ‘wachtwoord’ wordt gebruikt om de correcte uitvoering van de backdoor mogelijk te maken”, aldus Check Point. een onjuist wachtwoord kan ervoor zorgen dat de malware “een onjuiste functie uitvoert of mogelijk crasht”.

“De eerdere versies van WezRat hadden hardgecodeerde C&C-serveradressen en waren niet afhankelijk van het ‘wachtwoord’-argument om te kunnen werken”, aldus Check Point. “WezRat functioneerde aanvankelijk meer als een eenvoudige trojan voor externe toegang met basiscommando’s. In de loop van de tijd werden extra functies zoals screenshot-mogelijkheden en een keylogger opgenomen en afgehandeld als afzonderlijke commando’s.”

Bovendien suggereert de analyse van het bedrijf van de malware en de backend-infrastructuur dat er minstens twee verschillende teams zijn die betrokken zijn bij de ontwikkeling van WezRat en de activiteiten ervan.

“De voortdurende ontwikkeling en verfijning van WezRat duidt op een toegewijde investering in het onderhouden van een veelzijdig en ontwijkend hulpmiddel voor cyberspionage”, concludeerde het rapport.

“De activiteiten van Emennet Pasargad zijn gericht op verschillende entiteiten in de Verenigde Staten, Europa en het Midden-Oosten en vormen niet alleen een bedreiging voor de directe politieke tegenstanders, maar ook voor elke groep of individu met invloed op het internationale of binnenlandse verhaal van Iran.”