Er is waargenomen dat de door de Iraanse staat gesponsorde dreigingsacteur, bekend als APT42, zich richt op individuen en organisaties die van belang zijn voor de Islamitische Revolutionaire Garde (IRGC) als onderdeel van een nieuwe, op spionage gerichte campagne.

De activiteit, die begin september 2025 werd gedetecteerd en naar verwachting aan de gang is, heeft de codenaam gekregen SpeerSpectre door het Israëlische Nationale Digitale Agentschap (INDA).

“De campagne heeft zich systematisch gericht op hoogwaardige hoge defensie- en overheidsfunctionarissen met behulp van gepersonaliseerde social engineering-tactieken”, aldus INDA-onderzoekers Shimi Cohen, Adi Pick, Idan Beit-Yosef, Hila David en Yaniv Goldman. “Deze omvatten het uitnodigen van doelwitten voor prestigieuze conferenties of het organiseren van belangrijke bijeenkomsten.”

Het opmerkelijke aan deze inspanning is dat deze zich ook uitstrekt tot de familieleden van de doelwitten, waardoor een breder aanvalsoppervlak ontstaat dat meer druk uitoefent op de primaire doelwitten.

APT42 werd eind 2022 voor het eerst publiekelijk gedocumenteerd door Google Mandiant, waarbij de overlappingen met een ander IRGC-dreigingscluster werden beschreven als APT35, CALANQUE, Charming Kitten, CharmingCypress, Cobalt Illusion, Educated Manticore, GreenCharlie, ITG18, Magic Hound, Mint Sandstorm (voorheen Phosphorus), TA453 en Yellow Garuda.

Een van de kenmerken van de groep is het vermogen om overtuigende social engineering-campagnes op te zetten die dagen of weken kunnen duren in een poging vertrouwen op te bouwen bij de doelwitten, waarbij ze zich in sommige gevallen voordoen als bekende contacten om een illusie van authenticiteit te creëren, alvorens een kwaadaardige lading te versturen of hen te misleiden om op boobytraps-links te klikken.

Nog in juni 2025 beschreef Check Point een aanvalsgolf waarin de dreigingsactoren Israëlische technologie- en cyberbeveiligingsprofessionals benaderden door zich in e-mails en WhatsApp-berichten voor te doen als technologiebestuurders of onderzoekers.

Goldman vertelde The Hacker News dat SpearSpecter en de campagne van juni 2025 verschillend zijn en zijn uitgevoerd door twee verschillende subgroepen binnen APT42.

“Terwijl onze campagne werd uitgevoerd door cluster D van APT42 (die zich meer richt op op malware gebaseerde operaties), werd de door Check Point beschreven campagne uitgevoerd door cluster B van dezelfde groep (die zich meer richt op het verzamelen van inloggegevens)”, voegde Goldman eraan toe.

INDA zei dat SpearSpecter flexibel is in die zin dat de tegenstander zijn aanpak aanpast op basis van de waarde van het doelwit en de operationele doelstellingen. Bij één reeks aanvallen worden slachtoffers omgeleid naar nepvergaderingspagina’s die zijn ontworpen om hun inloggegevens te achterhalen. Aan de andere kant, als het einddoel aanhoudende toegang op lange termijn is, leiden de aanvallen tot de inzet van een bekende PowerShell-achterdeur genaamd TAMECAT, die de afgelopen jaren herhaaldelijk is gebruikt.

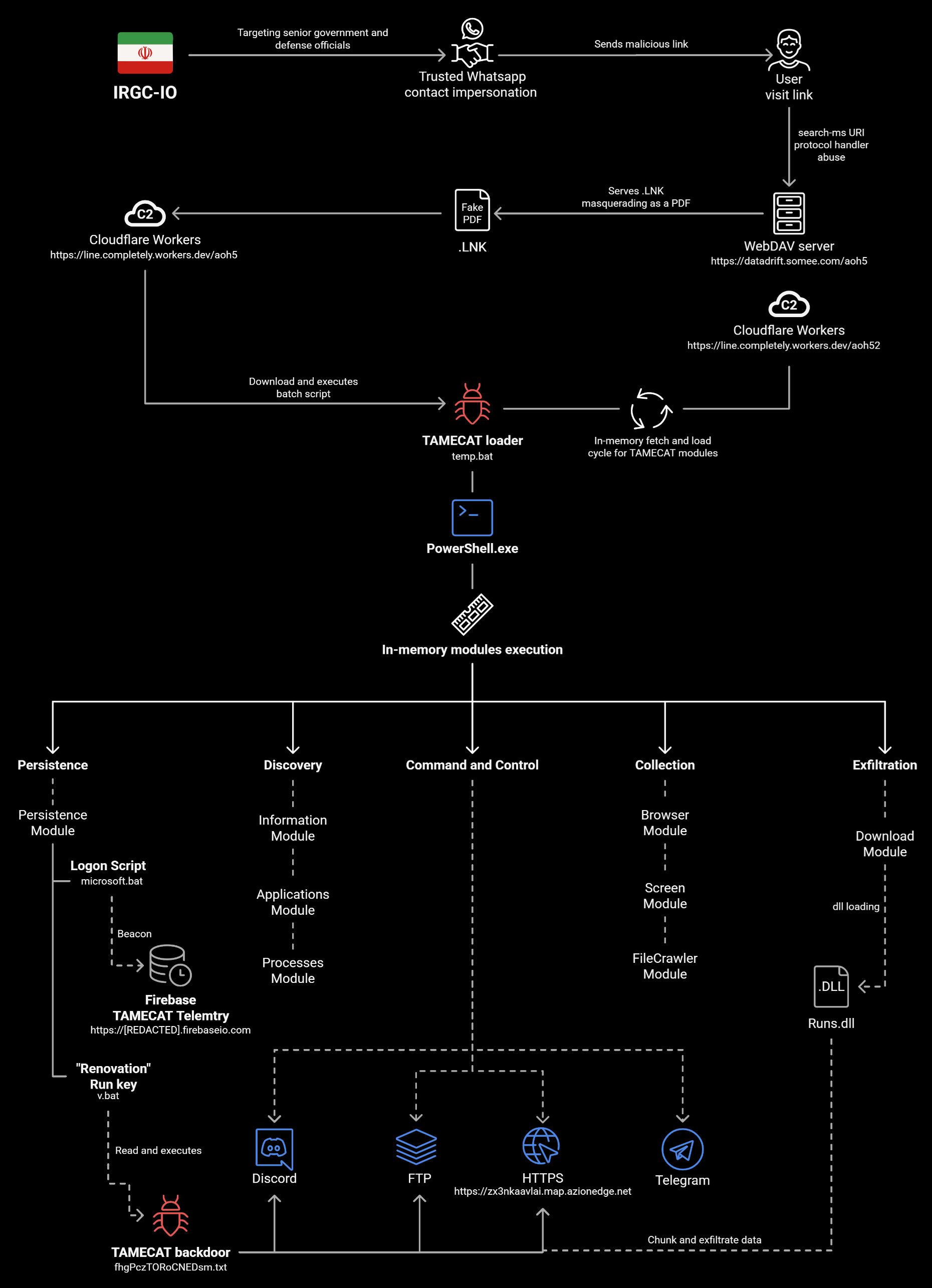

Daartoe omvatten de aanvalsketens het nabootsen van vertrouwde WhatsApp-contacten om een kwaadaardige link te sturen naar een zogenaamd vereist document voor een aanstaande vergadering of conferentie. Wanneer op de link wordt geklikt, wordt een omleidingsketen gestart om een door WebDAV gehoste Windows-snelkoppeling (LNK) aan te bieden die zich voordoet als een PDF-bestand door gebruik te maken van de “search-ms:” protocolhandler.

Het LNK-bestand maakt op zijn beurt contact met een Cloudflare Workers-subdomein om een batchscript op te halen dat functioneert als een lader voor TAMECAT, dat op zijn beurt verschillende modulaire componenten gebruikt om gegevensexfiltratie en afstandsbediening te vergemakkelijken.

Het PowerShell-framework gebruikt drie verschillende kanalen, namelijk HTTPS, Discord en Telegram, voor command-and-control (C2), wat het doel van de bedreigingsactor suggereert om blijvende toegang tot gecompromitteerde hosts te behouden, zelfs als één pad wordt gedetecteerd en geblokkeerd.

Voor op Telegram gebaseerde C2 luistert TAMECAT naar inkomende opdrachten van een door een aanvaller bestuurde Telegram-bot, op basis waarvan het aanvullende PowerShell-code ophaalt en uitvoert van verschillende Cloudflare Workers-subdomeinen. In het geval van Discord wordt een webhook-URL gebruikt om basissysteeminformatie te verzenden en in ruil daarvoor opdrachten te krijgen van een hardgecodeerd kanaal.

“Analyse van accounts die zijn hersteld van de Discord-server van de acteur suggereert dat de logica voor het opzoeken van commando’s afhankelijk is van berichten van een specifieke gebruiker, waardoor de acteur unieke commando’s kan leveren aan individuele geïnfecteerde hosts terwijl hij hetzelfde kanaal gebruikt om meerdere aanvallen te coördineren, waardoor effectief een collaboratieve werkruimte op één enkele infrastructuur ontstaat”, aldus INDA-onderzoekers.

Bovendien is TAMECAT uitgerust met functies om verkenningen uit te voeren, bestanden te verzamelen die overeenkomen met bepaalde extensies, gegevens te stelen van webbrowsers zoals Google Chrome en Microsoft Edge, Outlook-mailboxen te verzamelen en schermafbeeldingen te maken met tussenpozen van 15 seconden. De gegevens worden geëxfiltreerd via HTTPS of FTP.

Het maakt ook gebruik van een verscheidenheid aan heimelijke technieken om detectie te omzeilen en analyse-inspanningen te weerstaan. Deze omvatten het versleutelen van telemetrie- en controllerpayloads, verduistering van de broncode, het gebruik van living-off-the-land binaries (LOLBins) om kwaadaardige activiteiten te verbergen, en het opereren voornamelijk in het geheugen, waardoor er weinig sporen op de schijf achterblijven.

“De infrastructuur van de SpearSpecter-campagne weerspiegelt een verfijnde mix van behendigheid, stealth en operationele veiligheid, ontworpen om langdurige spionage tegen waardevolle doelen mogelijk te maken”, aldus INDA. “operatoren maken gebruik van een veelzijdige infrastructuur die legitieme clouddiensten combineert met door de aanvaller bestuurde bronnen, waardoor naadloze initiële toegang, aanhoudende command-and-control (C2) en geheime gegevensexfiltratie mogelijk worden.”