Er is waargenomen dat een dreigingsactoren verbonden aan het Iraanse Ministerie van Inlichtingen en Veiligheid (MOIS) al minstens een jaar een geavanceerde cyberspionagecampagne voeren gericht op de financiële, overheids-, militaire en telecommunicatiesectoren in het Midden-Oosten.

Het Israëlische cyberbeveiligingsbedrijf Check Point, dat de campagne samen met Sygnia ontdekte, volgt de acteur onder de naam Gehavende Manticorewaarvan wordt gezegd dat het nauw overlapt met een opkomend cluster genaamd Storm-0861, een van de vier Iraanse groepen die vorig jaar in verband werden gebracht met destructieve aanvallen op de Albanese regering.

Slachtoffers van de operatie omvatten verschillende landen, zoals Saoedi-Arabië, de Verenigde Arabische Emiraten, Jordanië, Koeweit, Oman, Irak en Israël.

Scarred Manticore vertoont ook enige mate van overlap met OilRig, een andere Iraanse natiestaatploeg die onlangs werd toegeschreven aan een aanval op een niet bij naam genoemde regering in het Midden-Oosten tussen februari en september 2023 als onderdeel van een acht maanden durende campagne.

Er is nog een reeks tactische overlappingen ontdekt tussen de tegenstander en een inbraakset met de codenaam ShroudedSnooper van Cisco Talos. Aanvalsketens, georkestreerd door de bedreigingsacteur, hebben telecomproviders in het Midden-Oosten uitgekozen met behulp van een sluipende achterdeur die bekend staat als HTTPSnoop.

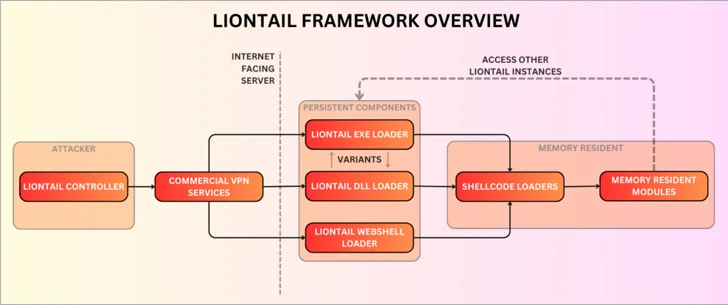

De activiteit die wordt vertegenwoordigd door Scarred Manticore wordt gekenmerkt door het gebruik van een voorheen onbekend passief malwareframework, LIONTAIL genaamd, dat op Windows-servers is geïnstalleerd. Er wordt aangenomen dat de bedreigingsacteur minstens sinds 2019 actief is.

“Scarred Manticore streeft al jaren hoogwaardige doelen na, waarbij gebruik wordt gemaakt van een verscheidenheid aan op IIS gebaseerde backdoors om Windows-servers aan te vallen”, aldus Check Point-onderzoekers in een analyse van dinsdag. “Deze omvatten een verscheidenheid aan aangepaste webshells, aangepaste DLL-backdoors en op stuurprogramma’s gebaseerde implantaten.”

LIONTAIL, een geavanceerd stukje malware, is een verzameling aangepaste shellcode-laders en geheugenresidente shellcode-payloads. Een opmerkelijk onderdeel van het raamwerk is een lichtgewicht maar toch geavanceerd implantaat geschreven in C waarmee aanvallers op afstand opdrachten kunnen uitvoeren via HTTP-verzoeken.

De aanvalssequenties omvatten het infiltreren van publiekelijk gerichte Windows-servers om het malware-leveringsproces op gang te brengen en systematisch gevoelige gegevens van geïnfecteerde hosts te verzamelen.

“In plaats van de HTTP API te gebruiken, gebruikt de malware IOCTL’s om rechtstreeks te communiceren met het onderliggende HTTP.sys-stuurprogramma”, aldus de onderzoekers, waarbij ze het command-and-control (C2)-mechanisme detailleerden.

“Deze aanpak is heimelijker omdat er geen IIS of HTTP API bij betrokken is, die doorgaans nauwlettend in de gaten worden gehouden door beveiligingsoplossingen, maar het is geen eenvoudige taak gezien het feit dat de IOCTL’s voor HTTP.sys niet gedocumenteerd zijn en aanvullende onderzoeksinspanningen van de bedreigingsactoren vereisen. .”

Naast LIONTAIL worden ook verschillende webshells en een webforwarder-tool genaamd LIONHEAD, een webforwarder, ingezet.

Historische activiteiten van Scarred Manticore duiden op een voortdurende evolutie van het malwarearsenaal van de groep, waarbij de bedreigingsactor voorheen vertrouwde op webshells zoals Tunna en een op maat gemaakte versie genaamd FOXSHELL voor achterdeurtoegang.

Sinds medio 2020 zou de bedreigingsacteur ook een op .NET gebaseerde passieve achterdeur hebben gebruikt, SDD genaamd, die C2-communicatie tot stand brengt via een HTTP-listener op de geïnfecteerde machine met als uiteindelijk doel het uitvoeren van willekeurige opdrachten, het uploaden en downloaden van bestanden, en extra .NET-assemblages uitvoeren.

De progressieve updates van de tactieken en instrumenten van de dreigingsactor zijn typerend voor geavanceerde persistente dreigingsgroepen (APT) en demonstreren hun middelen en gevarieerde vaardigheden. Dit wordt het beste geïllustreerd door Scarred Manticore’s gebruik van een kwaadaardige kerneldriver genaamd WINTAPIX, die eerder dit jaar door Fortinet werd ontdekt.

In een notendop fungeert WinTapix.sys als een lader om de volgende fase van de aanval uit te voeren, waarbij een ingebedde shellcode wordt geïnjecteerd in een geschikt gebruikersmodusproces dat op zijn beurt een gecodeerde .NET-payload uitvoert die specifiek is ontworpen om zich te richten op Microsoft Internet Information Services ( IIS)-servers.

De aanvallen op Israël vinden plaats te midden van de aanhoudende oorlog tussen Israël en Hamas, wat weinig geavanceerde hacktivistische groepen ertoe aanzet verschillende organisaties in het land aan te vallen, evenals landen als India en Kenia, wat erop wijst dat nationale actoren afhankelijk zijn van informatieoperaties die gericht zijn op het beïnvloeden van de wereld. mondiale perceptie van het conflict.

“LIONTAIL-frameworkcomponenten delen vergelijkbare verduistering en stringartefacten met FOXSHELL-, SDD-backdoor- en WINTAPIX-stuurprogramma’s”, aldus Check Point.

“Als we de geschiedenis van hun activiteiten onderzoeken, wordt het duidelijk hoe ver de bedreigingsactoren zijn gekomen in het verbeteren van hun aanvallen en het verbeteren van hun aanpak, die afhankelijk is van passieve implantaten.”