Een door de door Iraanse door de staat gesponsorde hackgroep geassocieerd met het Islamic Revolutionary Guard Corps (IRGC) is gekoppeld aan een speer-phishing-campagne gericht op journalisten, spraakmakende cyberveiligheidsexperts en professoren in de informatica in Israël.

“In sommige van die campagnes werden de Israëlische technologie en professionals van cyberbeveiliging benaderd door aanvallers die zich voordeden als fictieve assistenten voor technologie -managers of onderzoekers via e -mails en WhatsApp -berichten,” zei Check Point in een rapport dat woensdag werd gepubliceerd. “De dreigingsacteurs hebben slachtoffers die zich met hen hebben aangemeld om Gmail -inlogpagina’s of Google te vervalsen, voldoen aan uitnodigingen.”

The cybersecurity company attributed the activity to a threat cluster it tracks as Educated Manticore, which overlaps with APT35 (and its sub-cluster APT42), CALANQUE, Charming Kitten, CharmingCypress, Cobalt Illusion, ITG18, Magic Hound, Mint Sandstorm (formerly Phosphorus), Newscaster, TA453, and Yellow Garuda.

De Advanced Persistente Threat (APT) -groep heeft een lange geschiedenis van het orkestreren van sociale engineeringaanvallen met behulp van uitgebreide kunstaas, het naderen van doelen op verschillende platforms zoals Facebook en LinkedIn met behulp van fictieve persona’s om slachtoffers te misleiden om malware op hun systemen te implementeren.

Check Point zei dat het een nieuwe golf van aanvallen waarnam vanaf half juni 2025 na het uitbreken van de Iran-Israëloorlog die gericht was op Israëlische personen die nep-lokvogels gebruikten, hetzij via e-mails of WhatsApp-berichten die op de doelen zijn afgestemd. Er wordt aangenomen dat de berichten zijn vervaardigd met behulp van kunstmatige intelligentie (AI) -hulpmiddelen.

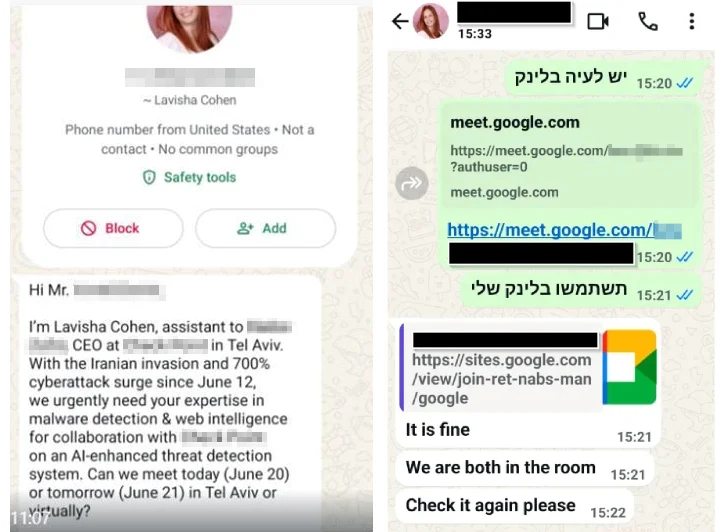

Een van de WhatsApp-berichten gemarkeerd door het bedrijf maakte gebruik van de huidige geopolitieke spanningen tussen de twee landen om het slachtoffer over te halen om deel te nemen aan een vergadering en beweerde dat ze hun onmiddellijke hulp nodig hadden bij een AI-gebaseerd dreigingsdetectiesysteem om een toename van cyberaanvallen op Israel sinds 12 juni te bestrijden.

De eerste berichten, zoals die waargenomen in eerdere charmante kittencampagnes, zijn verstoken van kwaadaardige artefacten en zijn voornamelijk ontworpen om het vertrouwen van hun doelen te winnen. Zodra de dreigingsacteurs in de loop van het gesprek een verstandhouding hebben opgebouwd, gaat de aanval naar de volgende fase door links te delen die de slachtoffers leiden naar neplandingspagina’s die in staat zijn om hun Google -accountgegevens te oogsten.

“Voordat de phishing -link wordt verzonden, vragen dreigingsacteurs het slachtoffer om hun e -mailadres,” zei Check Point. “Dit adres wordt vervolgens vooraf gevuld op de phishing-pagina van de referentie om de geloofwaardigheid te vergroten en het uiterlijk van een legitieme Google-authenticatiestroom na te bootsen.”

“De aangepaste phishing-kit (…) imiteert op nauwkeurige bekende inlogpagina’s, zoals die van Google, met behulp van moderne webtechnologieën zoals op React gebaseerde single page applicaties (SPA) en dynamische paginatroutering. Het gebruikt ook realtime websocketverbindingen om gestolen gegevens te verzenden, en het ontwerp kan het zijn code verbergen voor extra scury.”

De neppagina maakt deel uit van een aangepaste phishing-kit die niet alleen hun referenties kan vastleggen, maar ook twee-factor authenticatie (2FA) codes, waardoor 2FA-relaisaanvallen effectief worden vergemakkelijkt. De kit bevat ook een passieve keylogger om alle door het slachtoffer ingevoerde toetsaanslagen op te nemen en deze te exfiltreren in het geval dat de gebruiker het proces halverwege verlaat.

Sommige van de inspanningen voor social engineering hebben ook het gebruik van Google Sites -domeinen betrokken om bogus Google te hosten, pagina’s met een afbeelding die de legitieme vergaderpagina nabootst. Als je ergens op de afbeelding klikt, wordt het slachtoffer gericht op phishing -pagina’s die het authenticatieproces activeren.

“Opgeleide Manticore blijft een aanhoudende en hoge impact dreigen, met name voor personen in Israël tijdens de escalatiefase van het conflict in Iran-Israël,” zei Check Point.

“De groep blijft gestaag werken, gekenmerkt door agressieve speer-phishing, snelle opstelling van domeinen, subdomeinen en infrastructuur, en snelle verwijderde takedowns wanneer geïdentificeerd. Deze behendigheid stelt hen in staat om effectief te blijven onder verhoogde controle.”