Cybersecurity-onderzoekers hebben bekendgemaakt dat ze een geval hebben ontdekt van een informatie-steelinfectie die met succes de OpenClaw-configuratieomgeving van een slachtoffer (voorheen Clawdbot en Moltbot) exfiltreert.

“Deze bevinding markeert een belangrijke mijlpaal in de evolutie van het gedrag van infostealers: de overgang van het stelen van browsergegevens naar het verzamelen van de ‘zielen’ en identiteiten van persoonlijke AI-agenten (kunstmatige intelligentie), ‘zei Hudson Rock.

Alon Gal, CTO van Hudson Rock, vertelde The Hacker News dat de dief waarschijnlijk een variant van Vidar was, gebaseerd op de infectiedetails. Vidar is een kant-en-klare informatiedief waarvan bekend is dat deze sinds eind 2018 actief is.

Dat gezegd hebbende, zei het cyberbeveiligingsbedrijf dat de gegevensverzameling niet werd vergemakkelijkt door een aangepaste OpenClaw-module binnen de stealer-malware, maar eerder door een “brede routine voor het oppakken van bestanden” die is ontworpen om te zoeken naar bepaalde bestandsextensies en specifieke mapnamen die gevoelige gegevens bevatten.

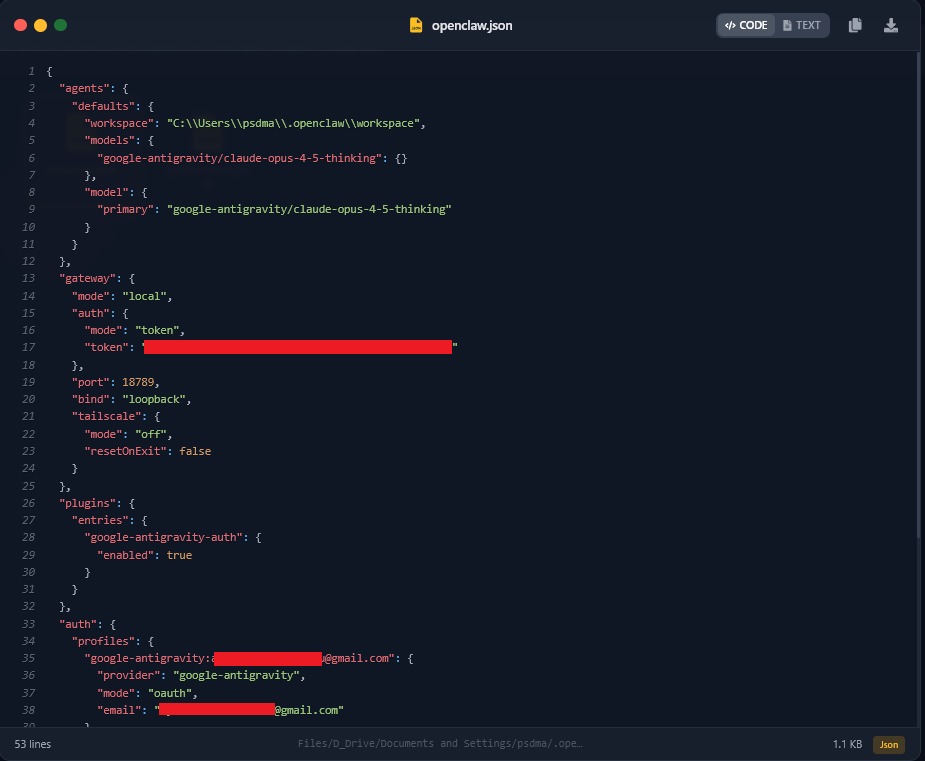

Dit omvatte de volgende bestanden –

- openclaw.json, dat details bevat met betrekking tot het OpenClaw-gatewaytoken, samen met het geredigeerde e-mailadres en het werkruimtepad van het slachtoffer.

- device.json, dat cryptografische sleutels bevat voor veilige koppelings- en ondertekeningsbewerkingen binnen het OpenClaw-ecosysteem.

- soul.md, dat details bevat over de belangrijkste operationele principes, gedragsrichtlijnen en ethische grenzen van de agent.

Het is vermeldenswaard dat de diefstal van het gateway-authenticatietoken ervoor kan zorgen dat een aanvaller op afstand verbinding kan maken met de lokale OpenClaw-instantie van het slachtoffer als de poort openbaar is, of zich zelfs kan voordoen als de client in geverifieerde verzoeken aan de AI-gateway.

“Hoewel de malware mogelijk op zoek was naar standaard ‘geheimen’, heeft het onbedoeld goud gevonden door de volledige operationele context van de AI-assistent van de gebruiker vast te leggen,” voegde Hudson Rock eraan toe. “Naarmate AI-agents zoals OpenClaw meer geïntegreerd raken in professionele workflows, zullen infostealer-ontwikkelaars waarschijnlijk speciale modules vrijgeven die specifiek zijn ontworpen om deze bestanden te ontsleutelen en te parseren, net zoals ze dat vandaag de dag voor Chrome of Telegram doen.”

De onthulling komt omdat beveiligingsproblemen met OpenClaw de beheerders van het open-source agentic-platform ertoe hebben aangezet een samenwerking met VirusTotal aan te kondigen om te scannen op kwaadaardige vaardigheden die naar ClawHub zijn geüpload, een bedreigingsmodel op te zetten en de mogelijkheid toe te voegen om te controleren op mogelijke verkeerde configuraties.

Vorige week heeft het OpenSourceMalware-team een lopende ClawHub-campagne voor kwaadaardige vaardigheden beschreven die een nieuwe techniek gebruikt om VirusTotal-scannen te omzeilen door de malware te hosten op vergelijkbare OpenClaw-websites en de vaardigheden puur als lokvogels te gebruiken, in plaats van de payload rechtstreeks in hun SKILL.md-bestanden in te sluiten.

“De verschuiving van ingebedde payloads naar externe malware-hosting laat zien dat bedreigingsactoren zich aanpassen aan detectiemogelijkheden”, aldus beveiligingsonderzoeker Paul McCarty. “Naarmate de registers van AI-vaardigheden groeien, worden ze steeds aantrekkelijkere doelwitten voor aanvallen op de toeleveringsketen.”

Een ander beveiligingsprobleem dat door OX Security wordt benadrukt betreft Moltbook, een Reddit-achtig internetforum dat exclusief is ontworpen voor kunstmatige intelligentie-agenten, voornamelijk degenen die op OpenClaw draaien. Uit het onderzoek bleek dat een AI Agent-account, eenmaal aangemaakt op Moltbook, niet kan worden verwijderd. Dit betekent dat gebruikers die de accounts willen verwijderen en de bijbehorende gegevens willen verwijderen, geen verhaal meer hebben.

Bovendien heeft een analyse gepubliceerd door het STRIKE Threat Intelligence-team van SecurityScorecard ook honderdduizenden blootgestelde OpenClaw-instanties gevonden, waardoor gebruikers waarschijnlijk worden blootgesteld aan risico’s op het gebied van uitvoering van externe code (RCE).

“RCE-kwetsbaarheden stellen een aanvaller in staat een kwaadaardig verzoek naar een dienst te sturen en willekeurige code op het onderliggende systeem uit te voeren”, aldus het cyberbeveiligingsbedrijf. “Wanneer OpenClaw wordt uitgevoerd met machtigingen voor e-mail, API’s, cloudservices of interne bronnen, kan een RCE-kwetsbaarheid een scharnierpunt worden. Een slechte actor hoeft niet in meerdere systemen in te breken. Ze hebben één blootgestelde service nodig die al de bevoegdheid heeft om te handelen.”

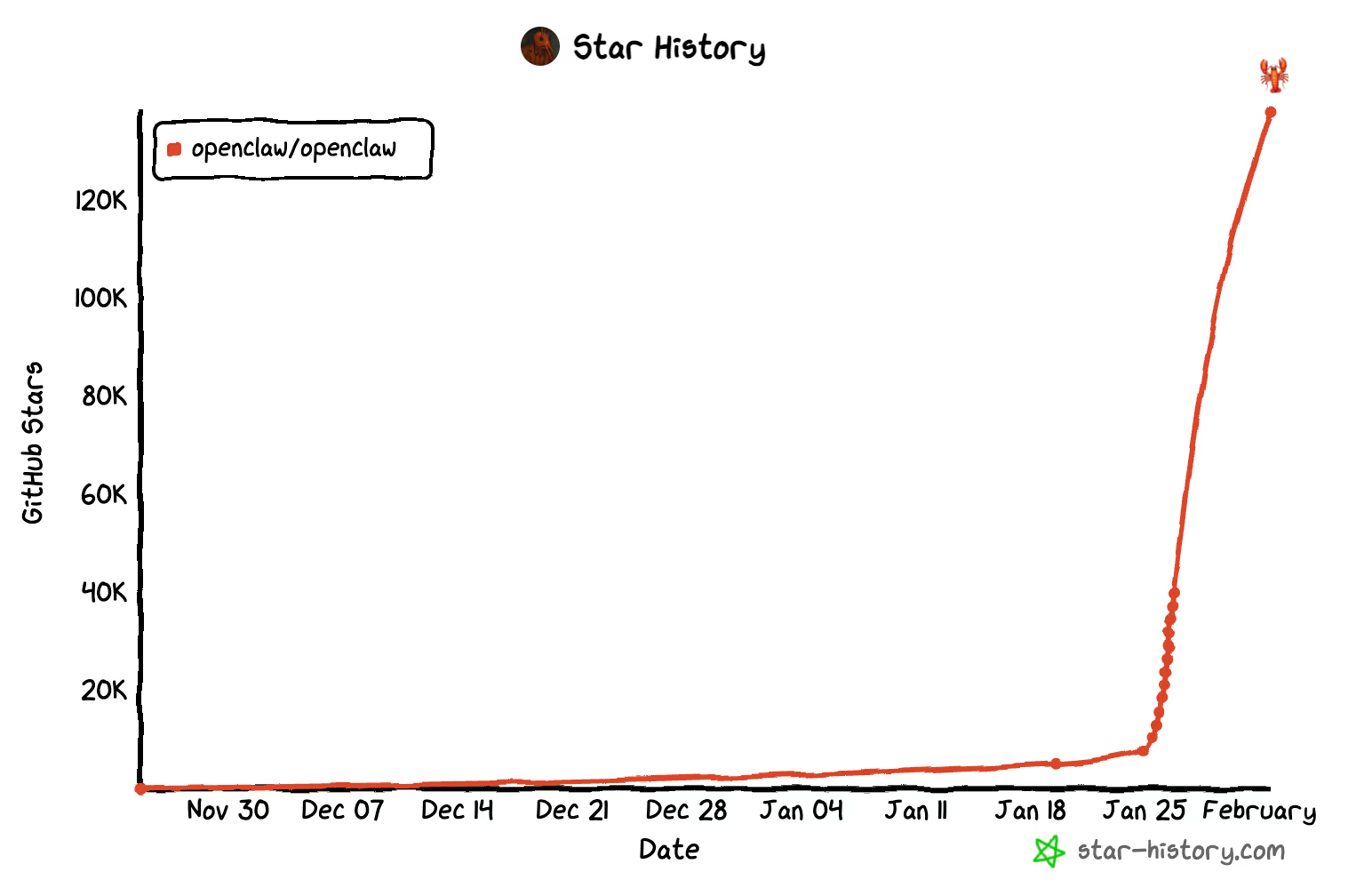

OpenClaw heeft een virale belangstelling gekend sinds het voor het eerst debuteerde in november 2025. Op het moment van schrijven heeft het open-sourceproject meer dan 200.000 sterren op GitHub. Op 15 februari 2026 zei Sam Altman, CEO van OpenAI, dat de oprichter van OpenClaw, Peter Steinberger, zich bij het AI-bedrijf zou voegen, en voegde eraan toe: “OpenClaw zal in een stichting leven als een open source-project dat OpenAI zal blijven ondersteunen.”