Cybersecurity-onderzoekers hebben details bekendgemaakt van een gecoördineerde spearphishing-campagne genaamd PhantomCaptcha gericht op organisaties die betrokken zijn bij de oorlogshulpinspanningen van Oekraïne om een trojan voor externe toegang te leveren die een WebSocket gebruikt voor command-and-control (C2).

De activiteit, die plaatsvond op 8 oktober 2025, was gericht op individuele leden van het Internationale Rode Kruis, de Noorse Vluchtelingenraad, het kantoor van het Kinderfonds van de Verenigde Naties (UNICEF), de Noorse Vluchtelingenraad, het Register van Schade voor Oekraïne van de Raad van Europa en Oekraïense regionale overheidsadministraties in de regio’s Donetsk, Dnipropetrovsk, Poltava en Mikolaevsk, SentinelOne. Dat staat in een nieuw rapport dat vandaag is gepubliceerd.

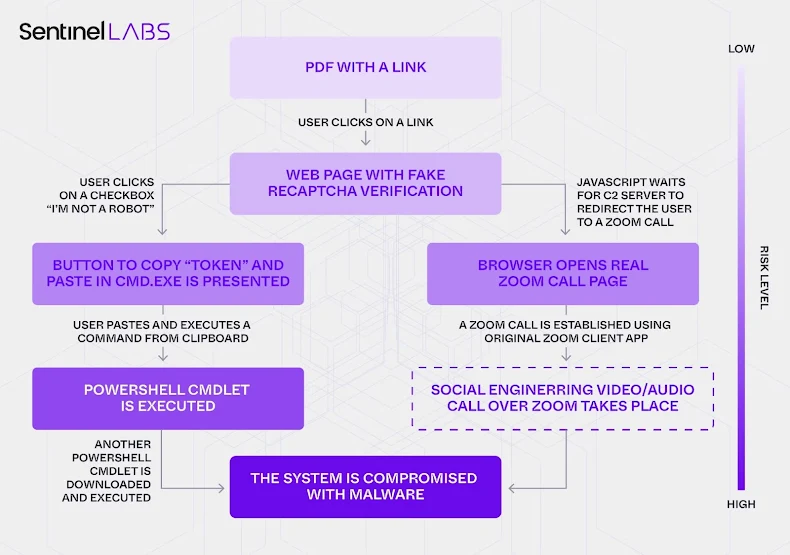

Er is vastgesteld dat de phishing-e-mails het kantoor van de Oekraïense president nabootsen, met daarin een pdf-document met een valstrik dat een ingesloten link bevat. Wanneer erop wordt geklikt, worden de slachtoffers doorgestuurd naar een nep-Zoom-site (“zoomconference(.)app”) en worden ze verleid tot het uitvoeren van een kwaadaardige PowerShell-opdracht via een ClickFix-achtige nep-Cloudflare CAPTCHA-pagina onder het mom van een browsercontrole.

De valse Cloudflare-pagina fungeert als tussenpersoon door een WebSocket-verbinding op te zetten met een door de aanvaller bestuurde server en verzendt een door JavaScript gegenereerde clientId, waarbij de browser het slachtoffer naar een legitieme, met een wachtwoord beveiligde Zoom-vergadering leidt als de WebSocket-server reageert met een overeenkomende identificatie.

Er wordt vermoed dat dit infectiepad waarschijnlijk gereserveerd is voor live social engineering-oproepen met slachtoffers, hoewel SentinelOne zei dat het tijdens zijn onderzoek niet heeft waargenomen welke dreigingsactoren deze aanvalslijn activeerden.

De PowerShell-opdracht die wordt uitgevoerd nadat deze in het Windows Run-dialoogvenster is geplakt, leidt naar een versluierde downloader die primair verantwoordelijk is voor het ophalen en uitvoeren van een tweede fase-payload van een externe server. Deze malware in de tweede fase voert verkenningen uit van de getroffen host en stuurt deze naar dezelfde server, die vervolgens reageert met de PowerShell trojan voor externe toegang.

“De uiteindelijke lading is een WebSocket RAT die wordt gehost op een Russische infrastructuur die willekeurige uitvoering van opdrachten op afstand, data-exfiltratie en mogelijke inzet van extra malware mogelijk maakt”, aldus beveiligingsonderzoeker Tom Hegel. “De op WebSocket gebaseerde RAT is een achterdeur voor het uitvoeren van opdrachten op afstand, in feite een externe shell die een operator willekeurige toegang tot de host geeft.”

De malware maakt verbinding met een externe WebSocket-server op “wss://bsnowcommunications(.)com:80” en is geconfigureerd om Base64-gecodeerde JSON-berichten te ontvangen die een opdracht bevatten die moet worden uitgevoerd met Invoke-Expression of om een PowerShell-payload uit te voeren. De resultaten van de uitvoering worden vervolgens verpakt in een JSON-string en via de WebSocket naar de server verzonden.

Nadere analyse van de inzendingen van VirusTotal heeft uitgewezen dat de acht pagina’s tellende bewapende pdf is geüpload vanuit meerdere locaties, waaronder Oekraïne, India, Italië en Slowakije, wat waarschijnlijk wijst op een brede doelgroep.

SentinelOne merkte op dat de voorbereidingen voor de campagne begonnen op 27 maart 2025, toen de aanvallers het domein ‘goodhillsenterprise(.)com’ registreerden, dat werd gebruikt om de versluierde PowerShell-malwarescripts te bedienen. Interessant is dat de infrastructuur die verband houdt met de “zoomconference(.)app” op 8 oktober slechts één dag actief zou zijn geweest.

Dit duidt op een ‘geavanceerde planning en een sterke toewijding aan operationele veiligheid’, benadrukte het bedrijf, en voegde eraan toe dat het ook valse applicaties aan het licht bracht die werden gehost op het domein ‘princess-mens(.)click’ en die gericht zijn op het verzamelen van geolocatie, contacten, oproeplogboeken, mediabestanden, apparaatinformatie, lijst met geïnstalleerde apps en andere gegevens van gecompromitteerde Android-apparaten.

De campagne is niet toegeschreven aan een bekende dreigingsacteur of -groep, hoewel het gebruik van ClickFix overlapt met dat van onlangs onthulde aanvallen van de aan Rusland gelinkte hackgroep COLDRIVER.

“De PhantomCaptcha-campagne weerspiegelt een zeer capabele tegenstander, die uitgebreide operationele planning, gecompartimenteerde infrastructuur en doelbewuste blootstellingscontrole demonstreert”, aldus SentinelOne.

“De periode van zes maanden tussen de initiële registratie van de infrastructuur en de uitvoering van de aanval, gevolgd door de snelle verwijdering van gebruikersgerichte domeinen met behoud van commando-en-controle in de backend, onderstreept een operator die goed thuis is in zowel offensief vakmanschap als defensieve detectie-ontduiking.”