Er is ontdekt dat een nieuw ontdekte malwarecampagne zich richt op particuliere gebruikers, detailhandelaren en servicebedrijven, voornamelijk gevestigd in Rusland, om NetSupport RAT en BurnsRAT te leveren.

De campagne, genaamd Hoorns en hoeven door Kaspersky, heeft sinds de start rond maart 2023 meer dan 1.000 slachtoffers gemaakt. Het einddoel van deze aanvallen is het benutten van de toegang die deze Trojaanse paarden bieden om stealer-malware zoals Rhadamanthys en Meduza te installeren.

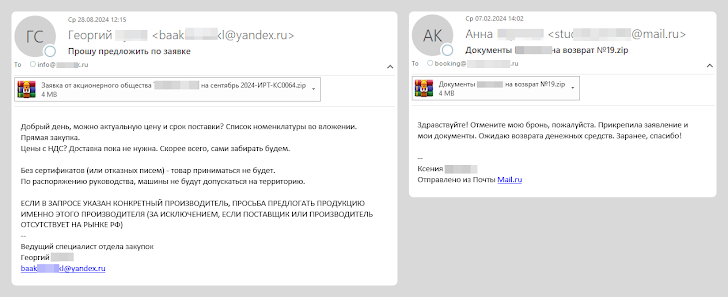

“De afgelopen maanden is er sprake geweest van een toename van het aantal mailings met vergelijkbare e-mailbijlagen in de vorm van een ZIP-archief met JScript-scripts”, zei beveiligingsonderzoeker Artem Ushkov maandag in een analyse. “De scriptbestanden (zijn) vermomd als verzoeken en biedingen van potentiële klanten of partners.”

De bedreigingsactoren achter de operaties hebben hun actieve ontwikkeling van de JavaScript-payload gedemonstreerd, waarbij ze in de loop van de campagne aanzienlijke veranderingen hebben aangebracht.

In sommige gevallen bleek het ZIP-archief andere documenten te bevatten die verband hielden met de organisatie of het individu waarvan de identiteit werd nagebootst, om de kans op succes van de phishing-aanval te vergroten en de ontvangers te misleiden om het met malware geregen bestand te openen.

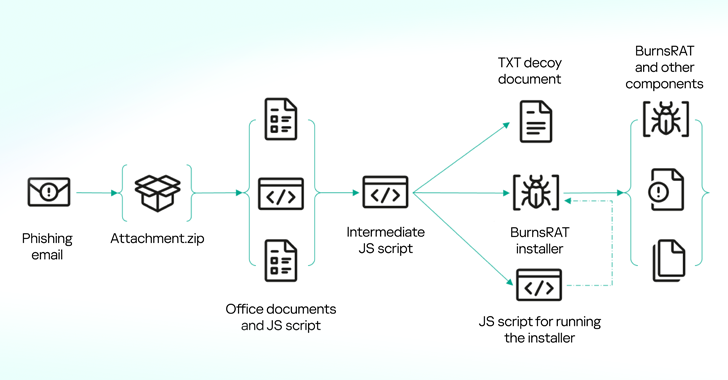

Een van de eerste voorbeelden die als onderdeel van de campagne zijn geïdentificeerd, is een HTML-toepassingsbestand (HTA) dat, wanneer het wordt uitgevoerd, een lok-PNG-afbeelding downloadt van een externe server met behulp van het curl-hulpprogramma voor Windows, terwijl het ook heimelijk een ander script ophaalt en uitvoert (” bat_install.bat”) vanaf een andere server met behulp van het opdrachtregelprogramma BITSAdmin.

Het nieuw gedownloade script gaat vervolgens met behulp van BITSAdmin verschillende andere bestanden ophalen, waaronder de NetSupport RAT-malware, die contact maakt met een command-and-control (C2)-server die door de aanvallers is opgezet.

Een volgende herhaling van de campagne die medio mei 2023 werd waargenomen, betrof het tussenproduct JavaScript dat legitieme JavaScript-bibliotheken zoals Next.js nabootste om de NetSupport RAT-infectieketen te activeren.

Kaspersky zei dat het ook een andere variant van het JavaScript-bestand heeft gevonden, waarbij een NSIS-installatieprogramma is verwijderd dat vervolgens verantwoordelijk is voor de implementatie van BurnsRAT op de getroffen host.

“Hoewel de achterdeur opdrachten ondersteunt voor het op afstand downloaden en uitvoeren van bestanden, evenals verschillende methoden voor het uitvoeren van opdrachten via de Windows-opdrachtregel, is de hoofdtaak van dit onderdeel het starten van het Remote Manipulator System (RMS) als een service en het verzenden van de RMS sessie-ID naar de server van de aanvaller”, legt Ushkov uit.

“RMS is een applicatie waarmee gebruikers via een netwerk kunnen communiceren met externe systemen. Het biedt de mogelijkheid om het bureaublad te beheren, opdrachten uit te voeren, bestanden over te dragen en gegevens uit te wisselen tussen apparaten die zich op verschillende geografische locaties bevinden.”

Als teken dat de bedreigingsactoren hun modus operandi bleven aanpassen, kwamen twee andere aanvalssequenties die eind mei en juni 2023 werden opgemerkt, met een volledig herwerkt BAT-bestand voor het installeren van NetSupport RAT en integreerden de malware respectievelijk rechtstreeks in de JavaScript-code.

Er zijn aanwijzingen dat de campagne het werk is van een bedreigingsacteur die bekend staat als TA569 (ook bekend als Gold Prelude, Mustard Tempest en Purple Vallhund), die bekend staat om het exploiteren van de SocGholish (ook bekend als FakeUpdates) malware. Deze verbinding komt voort uit overlappingen in de NetSupport RAT-licentie en configuratiebestanden die bij de respectievelijke activiteiten worden gebruikt.

Het is de moeite waard te vermelden dat TA569 ook bekend staat als initiële toegangsmakelaar voor daaropvolgende ransomware-aanvallen zoals WastedLocker.

“Afhankelijk van in wiens handen deze toegang terechtkomt, kunnen de gevolgen voor de slachtoffers variëren van gegevensdiefstal tot encryptie en schade aan systemen”, aldus Ushkov. “We hebben ook pogingen waargenomen om stealers op sommige geïnfecteerde machines te installeren.”