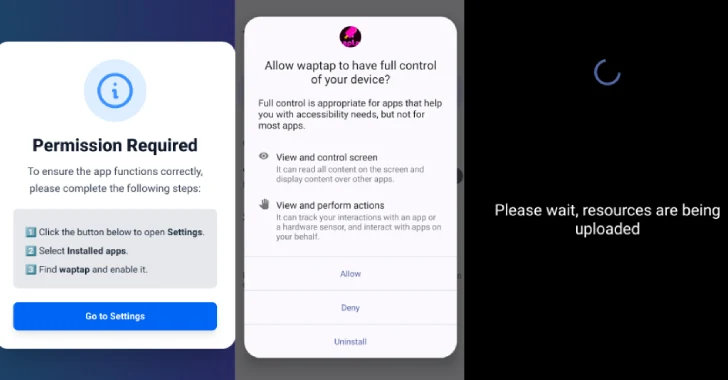

Cybersecurity-onderzoekers hebben een nieuwe variant ontdekt van een Android Banking Trojan genaamd Hook met ransomware-stijl overlay-schermen om afpersingsberichten weer te geven.

“Een prominent kenmerk van de nieuwste variant is het vermogen om een full-screen ransomware-overlay in te zetten, die het slachtoffer wil dwingen om een losgeld te betalen,” zei Zimperium Zlabs-onderzoeker Vishnu Pratapagiri. “Deze overlay presenteert een alarmerend ‘*waarschuwing*’ bericht, naast een portemonnee-adres en bedrag, die beide dynamisch worden opgehaald uit de command-and-control server.”

Het mobiele beveiligingsbedrijf zei dat de overlay op afstand is gestart wanneer het commando “Ransome” wordt uitgegeven door de C2 -server. De overlay kan door de aanvaller worden afgewezen door het opdracht “delete_ransome” te verzenden.

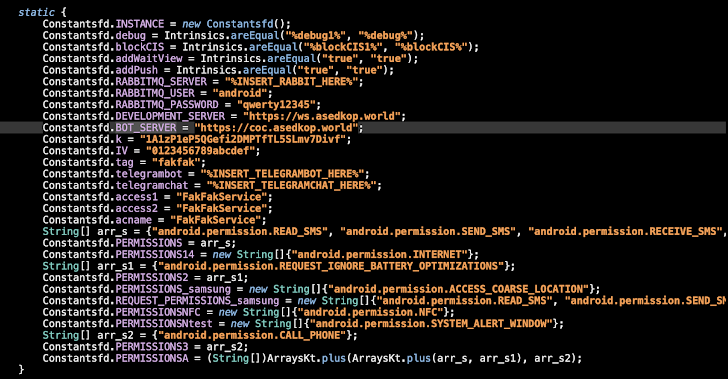

Hook wordt beoordeeld als een uitloper van de ERMAC Banking Trojan, die toevallig zijn broncode lekte op een openbaar toegankelijke map via internet.

Net als andere bankmalware op Android, is het in staat om een nep -overlay -scherm weer te geven bovenop financiële apps om de referenties van gebruikers te stelen en Android -toegankelijkheidsservices te misbruiken om fraude en commando -apparaten op afstand te automatiseren.

Andere opmerkelijke functies zijn de mogelijkheid om sms-berichten naar opgegeven telefoonnummers te verzenden, het scherm van het slachtoffer te streamen, foto’s te maken met de camera aan de voorzijde en cookies en herstelzinnen te stelen die zijn gekoppeld aan cryptocurrency-portefeuilles.

De nieuwste versie, per Zimperium, duidt op een belangrijke stap vooruit, ter ondersteuning van 107 externe commando’s, met 38 nieuw toegevoegde. Dit omvat het serveren van transparante overlays om gebruikersgebaren, nep NFC -overlays vast te leggen om slachtoffers te misleiden om gevoelige gegevens te delen en misleidende aanwijzingen om lockscreen -pin of patroon te verzamelen.

De lijst met nieuw toegevoegde opdrachten is als volgt –

- ransoomom ransomware -overlay bovenop het apparaat te tonen

- delete_ransomeom de ransomware -overlay te verwijderen

- genomenfcom een nep NFC -scanscherm weer te geven met behulp van een volledige screen WebView -overlay en leeskaartgegevens

- ontgrendeling_pinom een nep -apparaat ontgrendelingsscherm weer te geven om ontgrendelingspatroon of pincode te verzamelen en ongeautoriseerde toegang tot het apparaat te krijgen

- tonenom een nep -overlay weer te geven om creditcardinformatie te verzamelen door een Google Pay -interface na te bootsen

- start_record_estureom gebruikersgebaren op te nemen door een transparante overlay op volledig scherm weer te geven

Hook wordt verondersteld op grote schaal te worden gedistribueerd, met behulp van phishing -websites en nep -github -repositories om kwaadaardige APK -bestanden te hosten en te verspreiden. Sommige van de andere Android -malwarefamilies die via GitHub zijn gedistribueerd, zijn ERMAC en Brokewell, wat een bredere acceptatie onder dreigingsactoren aangeeft.

“De evolutie van de haak illustreert hoe banktrojanen snel samenkomen met spyware- en ransomware -tactieken, categorieën bedreigende bedreigingen,” merkte Zimperium op. “Met voortdurende uitbreiding van functies en brede distributie vormen deze families een groeiend risico voor financiële instellingen, ondernemingen en eindgebruikers.”

Anatsa blijft evolueren

De openbaarmaking komt omdat de bedreigingen van ZScaler een bijgewerkte versie van de Anatsa Banking Trojan hebben gedetailleerd die nu zijn focus heeft uitgebreid om zich te richten op meer dan 831 bank- en cryptocurrency -diensten wereldwijd, inclusief die in Duitsland en Zuid -Korea, van 650 die eerder werden gemeld.

Een van de apps in kwestie is gevonden om een File Manager -app na te bootsen (pakketnaam: “com.synexa.fileops.fileedge_organizerviewer”), die fungeert als een dropper om Anatsa te leveren. Naast het vervangen van dynamische code -laden van externe Dalvik Executable (DEX) ladingen met directe installatie van de Trojan, gebruikt de malware corrupte archieven om de DEX -payload te verbergen die tijdens runtime wordt geïmplementeerd.

Anatsa vraagt ook om machtigingen voor de toegankelijkheidsservices van Android, die het vervolgens misbruikt om zichzelf extra machtigingen te verlenen waarmee het SMS -berichten kan verzenden en ontvangen, en inhoud bovenop andere applicaties te tekenen om overlay Windows weer te geven.

In totaal zei het bedrijf dat het 77 kwaadaardige apps van verschillende adware-, maskware- en malwarefamilies identificeerde, zoals Anatsa, Joker en Harly, in de Google Play Store, goed voor meer dan 19 miljoen installaties. Maskware verwijst naar een categorie apps die zich presenteren als legitieme applicaties of games voor app -winkels, maar beschouwen obfuscatie, dynamische codelading of cloaking -technieken om kwaadaardige inhoud te verbergen.

Harly is een variant van Joker die voor het eerst werd gemarkeerd door Kaspersky in 2022. Eerder deze maart zei Human Security dat het 95 kwaadaardige applicaties die Harly bevatten, ontdekten die werden gehost in de Google Play Store.

“Anatsa blijft evolueren en verbeteren met anti-analysetechnieken om detectie beter te ontwijken,” zei beveiligingsonderzoeker Himanshu Sharma. “De malware heeft ook ondersteuning toegevoegd voor meer dan 150 nieuwe financiële applicaties om te target.”