Zero Trust helpt organisaties hun aanvalsoppervlak te verkleinen en sneller op bedreigingen te reageren, maar velen hebben nog steeds moeite om het te implementeren omdat hun beveiligingstools de signalen niet betrouwbaar delen. Volgens Accenture geeft 88% van de organisaties toe dat ze aanzienlijke uitdagingen hebben ondervonden bij het implementeren van dergelijke benaderingen. Wanneer producten niet kunnen communiceren, mislukken realtime toegangsbeslissingen.

Het Shared Signals Framework (SSF) wil dit oplossen met een gestandaardiseerde manier om beveiligingsgebeurtenissen uit te wisselen. Toch is de adoptie ongelijkmatig. Kolide Device Trust ondersteunt momenteel bijvoorbeeld geen SSF.

Scott Bean, Senior IAM en Security Engineer bij MongoDB, stelde een manier voor om het probleem op te lossen, waardoor teams een eenvoudige en intuïtieve manier krijgen om SSF in hun hele omgeving te implementeren.

In deze handleiding delen we een overzicht van de workflow, plus stapsgewijze instructies om deze aan de slag te krijgen.

Het probleem – IAM-tools ondersteunen geen SSF

Een kernvereiste van Zero Trust zijn continue, betrouwbare signalen over de houding van gebruiker en apparaat. Maar veel tools ondersteunen geen SSF voor Continuous Access Evaluation Protocol (CAEP), waardoor het moeilijk wordt om deze signalen te delen of ernaar te handelen.

Teams worden vaak geconfronteerd met drie uitdagingen:

- Tools missen native SSF-ondersteuning

- Signalen vereisen verrijking of correlatie

- Het beheren van SSF-eindpunten en tokenafhandeling voegt overhead toe

Zonder deze interoperabiliteit hebben organisaties moeite om consistent beleid toe te passen – en in gevallen als Kolide Device Trust bereiken kritieke apparaatgebeurtenissen nooit systemen als Okta.

De oplossing: een SSF-zender die Kolide-problemen omzet in CAEP-gebeurtenissen

Omdat SSF is gebouwd op HTTPS-verzoeken, werkt de OpenID-standaard met de HTTP-actie van Tines.

Scott ontwikkelde een nieuwe workflow waarin Kolide Device Trust werd geïntegreerd met Tines, waardoor het SSF-signalen naar Okta kon sturen. Als een apparaat niet-compatibel is, stuurt Kolide via webhook een bericht naar de workflow. Tines verrijkt het signaal, zorgt ervoor dat het aan een gebruiker gekoppeld kan worden, bouwt een Security Event Token (SET) op en stuurt dit vervolgens naar Okta.

Op deze manier fungeert Tines als het bindweefsel dat ervoor zorgt dat SSF in de gedistribueerde IT-omgeving werkt, zelfs als individuele tools de standaard niet standaard ondersteunen.

Tanden kunnen:

- Ontvang signalen van Kolide (en soortgelijke tools) via webhook wanneer een apparaat niet-compatibel wordt

- Verrijk en correleer deze signalen (bijvoorbeeld apparaat aan gebruiker toewijzen)

- SET’s genereren en ondertekenen die voldoen aan de SSF-specificatie

- Bezorg ze aan Okta (en andere identiteitsproviders) om Zero Trust af te dwingen

- Host vereiste SSF-metagegevenseindpunten het gebruik van API-padvoorvoegsels, waardoor consumerende systemen een plek krijgen die voldoet aan de standaarden om sleutels op te halen en tokens te decoderen

Dit alles maakt de handhaving van Zero Trust sneller, betrouwbaarder en veel eenvoudiger te implementeren. IT-teams beschikken over een continue, realtime risicobeoordeling van apparaten, een snellere reactie op bedreigingen en een flexibelere beleidsorkestratie. En eindgebruikers profiteren van geautomatiseerd herstel, wat helpt de productiviteit te optimaliseren en IT-interventie te minimaliseren.

Als je dieper wilt ingaan op identiteitsmodernisering, onderzoekt de Tines IAM-gids hoe teams het vertrouwen van apparaten, toegangsbeslissingen en handhaving van de minste bevoegdheden verenigen met automatisering. De workflow van Scott is een van de vele patronen uit de echte wereld.

Overzicht van de workflow

Benodigd gereedschap:

- Tanden – workfloworkestratie en AI-platform

- Kolide – apparaatvertrouwen en houdingsmonitoring

- Oké – identiteitsplatform dat CAEP-gebeurtenissen ontvangt

Vereiste inloggegevens:

- Tines API-sleutel – `Team` Met de rol `Editor`

- Kolide API-sleutel – Alleen lezen

- Kolide Webhook-ondertekeningsgeheim

Benodigde middelen:

Okta-domein, zoals voorbeeld.okta.com, voorbeeld.oktapreview.com of een merkdomein.

Hoe het werkt:

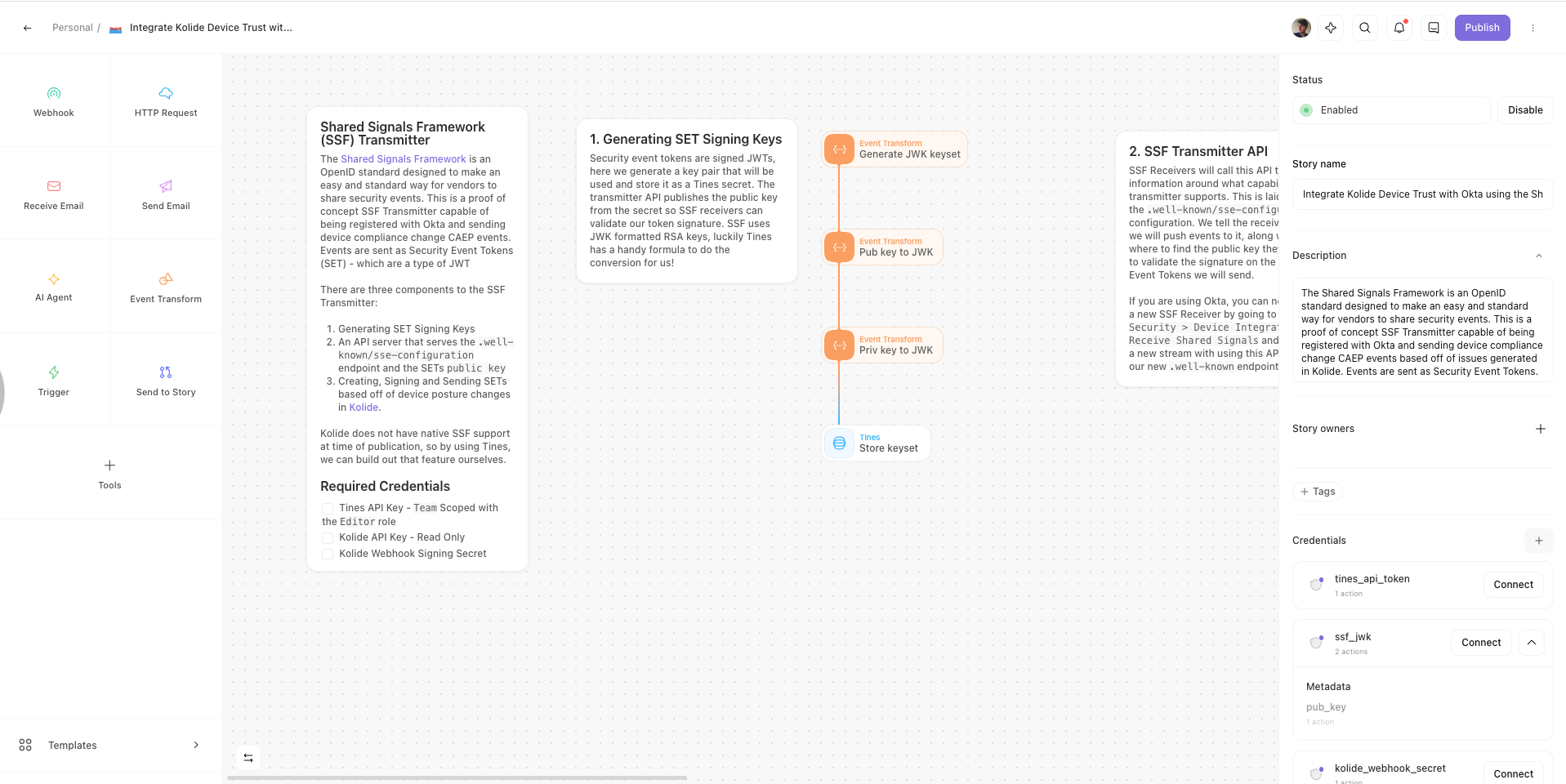

De workflow creëert een proof-of-concept SSF-zender die bij Okta kan worden geregistreerd en CAEP-gebeurtenissen voor wijziging van apparaatconformiteit verzendt (verzonden als SET’s), op basis van problemen die in Kolide zijn gegenereerd. Er zijn drie elementen:

1. Genereer en bewaar SET-ondertekeningssleutels (SET’s zijn ondertekende JSON-webtokens):

- Creëert een RSA-sleutelpaar en converteert dit naar JWK-indeling.

- Publiceert de openbare sleutel voor SSF-ontvangers om SET-handtekeningen te valideren.

- Slaat de privé-JWK-sleutelset op als een Tines-geheim.

2. Stel de SSF-zender-API bloot

SSF-ontvangers (zoals Okta) hebben het volgende nodig:

- een .well-known/sse-configuratie-eindpunt dat de zender beschrijft

- een JWK-eindpunt dat de openbare sleutel vrijgeeft die wordt gebruikt om SET-handtekeningen te verifiëren

- een webhooktrigger fungeert als het SSF API-oppervlak

- logica retourneert de .well-known-config

- logica retourneert de JWK’s

Zodra dit live is, kunnen teams een nieuwe SSF-ontvanger registreren in Okta onder:

- Beveiliging → Apparaatintegraties → Gedeelde signalen ontvangen

En maak een nieuwe stream met behulp van de URL van de API en het nieuwe `.well-known` eindpunt

3. SET’s van Kolide-evenementen maken, ondertekenen en verzenden

- Ontvangt Kolide probleem gebeurtenissen via webhook en valideert deze met behulp van het ondertekeningsgeheim.

- Haalt apparaat- en gebruikersmetagegevens op uit Kolide.

- Bouwt een SET voor a Wijziging in apparaatconformiteit CAEP-evenement.

- Ondertekent de SET met de opgeslagen privésleutel met behulp van de JWT_SIGN-formule.

- Verzendt het ondertekende token naar het eindpunt voor beveiligingsgebeurtenissen van Okta.

Dit levert real-time apparaat-compliance-updates voor Okta, zodat het toegangsbeleid onmiddellijk kan reageren.

De workflow configureren: een stapsgewijze handleiding

U kunt deze hele workflow bouwen en uitvoeren met Tines Community Edition.

1. Log in op Tines of maak een nieuw account aan.

2. Navigeer naar de vooraf gebouwde workflow in de bibliotheek. Selecteer importeren. Dit zou u rechtstreeks naar uw nieuwe vooraf gebouwde workflow moeten brengen.

3. Verzamel de vereiste inloggegevens

- Tines API Key (teamgericht met Editor-rol)

- Kolide API-sleutel (alleen-lezen)

- Kolide Webhook-ondertekeningsgeheim

Deze zorgen voor geverifieerde oproepen naar Kolide en veilige webhookvalidatie.

4. Verzamel de benodigde grondstoffen

U hebt een Okta-tenantdomein nodig, zoals:

- voorbeeld.oktapreview.com

- voorbeeld.okta.com

- of uw aangepaste Okta-merkdomein

Dit domein wordt gebruikt bij het verzenden van ondertekende SET’s naar het eindpunt voor beveiligingsgebeurtenissen van Okta.

Opmerking: In het gegeven voorbeeld is Scott ingesteld als een ‘push’ in plaats van een ‘poll’-provider, omdat tokens worden verzonden op basis van inkomende webhooks, dus het is niet nodig om de status op te slaan.

5. Genereer uw SET-ondertekeningssleutels

- Gebruik de actie JWK-sleutelset genereren om RSA-sleutels te maken

- Converteer zowel publieke als private sleutels naar JWK-formaat (twee gebeurtenistransformaties)

- Bewaar de resulterende sleutelset met behulp van een Tines-geheim

Dit is vereist voordat Okta uw SET’s accepteert en verifieert.

6. Publiceer de SSF-zender-API

De SSF API-webhook bevat twee takken:

- .bekend eindpunt

- Trigger: bekend

- Gebeurtenistransformatie: retourneert de SSF-configuratie waarin de mogelijkheden van de zender worden aangegeven

- JWKS-eindpunt

- Trigger: JWK’s

- Gebeurtenistransformatie: retourneert de openbare JWK’s zodat Okta handtekeningen kan verifiëren

Eenmaal live kan Okta deze zender registreren als een gedeelde signaalzender.

7. Sluit Kolide aan en verwerk apparaatproblemen

De Kolide-integratiestroom volgt deze stappen:

- Webhook: Kolide-webhook – ontvangt geopende/opgeloste gebeurtenissen

- Apparaatgegevens ophalen – haalt metagegevens op voor het betreffende apparaat

- Apparaat heeft een gebruiker – vertakkingslogica om te bevestigen dat een gebruiker is gekoppeld

- Gebruikersgegevens ophalen – zoek metagegevens van gebruikers voor de CAEP-payload

Afhankelijk van of het probleem nieuw of opgelost is:

- Build SET – construeer de CAEP device_compliance_change gebeurtenis

- Onderteken SET – gebruik de eerder opgeslagen RSA-privésleutel om een SSF-compatibele SET te produceren

- SET verzenden – stuur het laatste ondertekende token naar Okta’s eindpunt voor beveiligingsgebeurtenissen

Zodra Okta de SET ontvangt en verifieert, wordt het bijbehorende gebruikersrisiconiveau bijgewerkt.

Het allemaal samenbrengen

SSF is er om beveiligingstools te helpen dezelfde taal te spreken en continu inzicht te bieden in de risico’s en de apparaatstatus. Maar als belangrijke instrumenten de standaard niet ondersteunen, ontstaan er gaten en blijft het toegangsbeleid achter bij veranderingen in de echte wereld.

Tines overbrugt deze hiaten door nieuwe intelligente workflows mogelijk te maken. Ze zorgen ervoor dat zelfs tools die SSF niet ondersteunen informatie op dezelfde gestandaardiseerde manier kunnen verzenden. Door Tines te gebruiken om nalevingssignalen in realtime te genereren, ondertekenen en af te leveren, profiteert u van de voordelen van SSF, zelfs als de brontool er niet voor is gebouwd.

Als je deze workflow zelf wilt proberen, kun je hem binnen enkele minuten opstarten met een gratis Tines-account. En als je wilt zien hoe de apparaathouding past in een bredere identiteitsstrategie: deze gids voor moderne IAM-workflows biedt praktische patronen en real-world workflows zoals die van Scott waar je vandaag nog op kunt gaan bouwen.