Traditionele perimetergebaseerde beveiliging is kostbaar en ineffectief geworden. Als gevolg hiervan is de communicatiebeveiliging tussen mensen, systemen en netwerken belangrijker dan het blokkeren van de toegang met firewalls. Bovendien worden de meeste cyberveiligheidsrisico’s veroorzaakt door slechts een paar supergebruikers – doorgaans één op de 200 gebruikers. Er is een bedrijf dat de kloof tussen traditionele PAM- en IdM-oplossingen wil dichten en uw één op de 200 gebruikers wil beveiligen: SSH Communications Security.

Uw Privileged Access Management (PAM) en Identity Management (IdM) moeten hand in hand samenwerken om de toegang en identiteit van uw gebruikers te beveiligen, zowel gewone gebruikers als geprivilegieerde gebruikers. Maar traditionele oplossingen hebben moeite om dat te bereiken.

Laten we eens kijken naar wat organisaties moeten weten over PAM en IdM en hoe u een brug kunt slaan tussen uw PAM en IdM en deze toekomstbestendig kunt maken.

PIM, PAM, IAM – je hebt ze alle drie nodig

Privileged Identity Management (PIM), Privileged Access Management (PAM) en Identity and Access Management (IAM) – ze zijn alle drie nauw met elkaar verbonden en u hebt ze alle drie nodig om uw digitale identiteiten, gebruikers en toegang effectief te beheren en te beveiligen.

Laten we snel bekijken waar PIM, PAM en IAM zich op richten:

Niet alle digitale identiteiten zijn gelijk; supergebruikers hebben superbescherming nodig

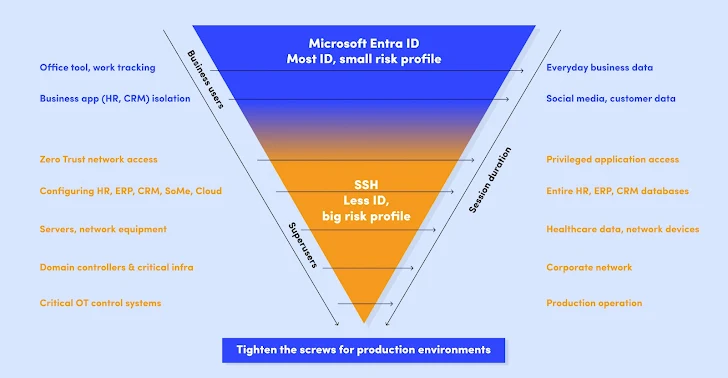

Denk hier eens over na: uw typische gebruiker heeft waarschijnlijk toegang nodig tot reguliere kantoorhulpmiddelen, zoals uw CRM of M365. Ze hebben geen toegang nodig tot uw kritieke activa.

Het identiteitsverificatieproces moet hiermee in overeenstemming zijn. Een gewone gebruiker moet worden geverifieerd met sterke authenticatiemethoden, bijvoorbeeld Microsoft Entra ID, maar meestal is het niet nodig om verder te gaan.

Deze typische gebruikers vormen de meerderheid van uw gebruikers, tot wel 99,5% ervan.

Aan de andere kant heb je bevoorrechte gebruikers met een grote impact – er is maar een klein aantal (doorgaans ongeveer één op de 200 gebruikers), maar de macht en risico’s die ze met zich meebrengen zijn enorm omdat ze toegang hebben tot je kritieke gegevens, databases en infrastructuren. en netwerken.

Op soortgelijke wijze moeten passende procedures voor identiteitsverificatie van toepassing zijn. In het geval van uw gebruikers met een grote impact heeft u toegangscontroles nodig die verder gaan dan sterke, op identiteit gebaseerde authenticatie.

Betreed de Zero Trust: grenzeloze, wachtwoordloze, sleutelloze en biometrische toekomst

Traditionele oplossingen zijn niet voldoende om uw PAM en IdM te overbruggen. Ze kunnen gewoon niet de beveiliging aan die u nodig heeft om uw kritieke activa te beschermen. Ze kunnen ook geen effectieve en toekomstbestendige beveiligingscontroles bieden voor de toegang en identiteit van zowel uw typische gebruikers als gebruikers met een grote impact.

De toekomst van cyberbeveiliging is grenzeloos, wachtwoordloos, sleutelloos, biometrisch en Zero Trust.

Dit betekent dat u een toekomstbestendig cyberbeveiligingsmodel nodig heeft zonder impliciet vertrouwde gebruikers, verbindingen, applicaties, servers of apparaten. Bovendien hebt u een extra beveiligingslaag nodig met wachtwoordloze, sleutelloze en biometrische authenticatie.

Leer hoe belangrijk het is om de wachtwoord- en sleutelloze aanpak in uw cyberbeveiliging te implementeren in de whitepaper van SSH Communications Security.