Het runnen van een SOC voelt vaak als verdrinking in meldingen. Elke ochtend lichten dashboards op met duizenden signalen; sommige dringend, veel irrelevant. Het is de taak om de echte bedreigingen snel genoeg te vinden om te voorkomen dat zaken zich opstapelen, de burn -out van de analist voorkomen en het vertrouwen van de klant of het leiderschap behouden.

De moeilijkste uitdagingen zijn echter niet de waarschuwingen die snel kunnen worden afgewezen, maar degenen die zich in het zicht verbergen. Deze lastige bedreigingen slepen onderzoeken, creëren onnodige escalaties en laten stilletjes middelen af in de loop van de tijd.

Waarom detectielacunes blijven openen

Wat SOC’s vertraagt, is niet alleen de vloed van waarschuwingen, maar de manier waarop onderzoeken worden verdeeld over losgekoppelde tools. Intel in het ene platform, detonatie in het andere, verrijking in een derde; Elke schakelaar verspilt tijd. Gedurende honderden gevallen komen die minuten op tot vastgelopen onderzoeken, onnodige escalaties en bedreigingen die langer blijven hangen dan ze zouden moeten.

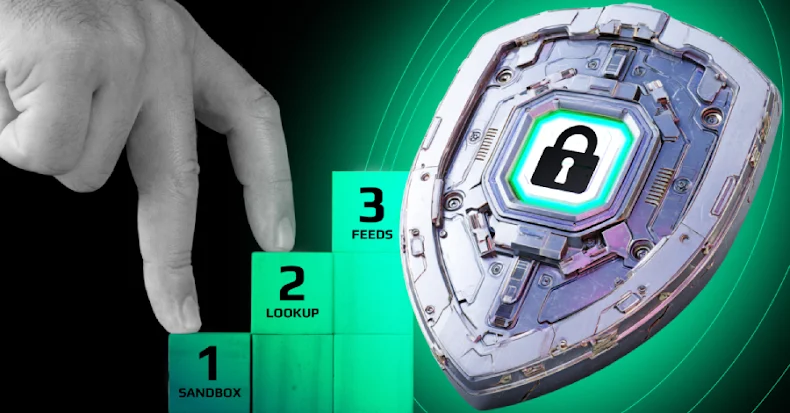

Actieplan dat 3 × SOC -efficiëntie levert bij dreigingsdetectie

SOC -teams die op zoek zijn naar detectiekloven, hebben één aanpak gevonden die werkt: het bouwen van detectie als een continue workflow, waarbij elke stap de volgende versterkt. In plaats van vast te lopen in losgekoppelde tools, gaan analisten door een proces dat stroomt, van het filteren van meldingen tot het ontploffen van verdachte bestanden tot het valideren van indicatoren.

Een recente enquête van Any.Run laat zien hoeveel deze verschuiving de SOC -prestaties kan veranderen:

- 95% van de SOC -teams rapporteerde sneller onderzoek

- 94% van de gebruikers zei dat triage sneller en duidelijker werd

- 21 minuten opgeslagen op MTTR voor elk geval

- Tot 58% meer bedreigingen geïdentificeerd in het algemeen

Achter deze cijfers is meer dan snelheid. SOC’s die deze workflow aannemen, verminderde alert -overbelasting, kreeg een duidelijker zichtbaarheid in complexe aanvallen en bouwde vertrouwen op in naleving en rapportage. Teams groeiden ook sneller in expertise, zoals analisten leerden door te doen in plaats van alleen te vertrouwen op statische rapporten.

Dus hoe zijn deze cijfers mogelijk? Het antwoord ligt in drie praktische stappen die SOC -teams al in actie hebben gebracht.

Laten we eens kijken hoe dit plan werkt en hoe u het in uw eigen workflows kunt implementeren.

Stap 1: Vergroot de dekking van de dreiging vroeg

Hoe eerder een SOC een incident kan zien, hoe sneller het kan reageren. Bedreigingsinformatie -feeds geven analisten frisse, bruikbare IOC’s uit de nieuwste malware -campagnes; IPS, domeinen en hashes gezien bij real-world aanvallen. In plaats van blindelings waarschuwingen te achtervolgen, beginnen teams met gegevens die weerspiegelen wat er op dit moment in het dreigingslandschap gebeurt.

Met deze vroege dekking krijgen SOC’s drie belangrijke voordelen: ze vangen in incidenten sneller, blijven in lijn met de huidige bedreigingen en vermindert het lawaai dat Clutters Tier 1. In de praktijk betekent dat een 20% afname van Tier 1 -werklast en minder escalaties die de tijd van senior analisten ineten.

Laat de detectiehiaten uw team niet vertragen. Begin vandaag met het proces van 3 niveau en geef uw SOC de duidelijkheid en snelheid die het nodig heeft.

Probeer er nu een. Run

Het beste deel is dat bedreigingsinformatie -feeds beschikbaar zijn in meerdere formaten met eenvoudige integratie -opties, zodat ze rechtstreeks kunnen aansluiten op uw bestaande SIEM-, TIP- of SOAR -opstelling zonder workflows te verstoren.

Door in het begin duplicaten en irrelevante signalen uit te filteren, voedt dreigingen vrij en zorgt ervoor dat analisten zich richten op de meldingen die er daadwerkelijk toe doen.

Stap 2: Streamline triage & respons met interactieve sandbox

Zodra meldingen zijn gefilterd, bewijst de volgende uitdaging wat er nog over is. Een interactieve sandbox wordt de proeverij van de SOC. In plaats van te wachten op statische rapporten, kunnen analisten verdachte bestanden en URL’s in realtime ontploffen, waardoor gedrag zich stap voor stap ontvouwt.

Deze aanpak legt bloot wat de meeste geautomatiseerde verdedigingen missen; Payloads die klikken nodig hebben om te activeren, geënsceneerde downloads die in de loop van de tijd verschijnen, en ontwijkende tactieken die zijn ontworpen om passieve detectie voor de gek te houden.

Het resultaat is snellere, duidelijkere antwoorden:

- Ontwijkende aanvallen blootgesteld Voordat ze kunnen escaleren

- Bruikbare dreigingsrapporten gegenereerd voor snelle reactie

- Routinematige taken geminimaliseerd met geautomatiseerd onderzoek

In de praktijk bereiken SOC’s een 15-seconden mediane detectietijdhet omzetten van wat vroeger lang, onzekere onderzoeken was in snelle, beslissende resultaten.

Door realtime zichtbaarheid te combineren met automatisering, geeft de Sandbox specialisten van alle niveaus het vertrouwen om snel te handelen, terwijl senior medewerkers worden bevrijd van het doorbrengen van uren aan routinematige triage.

Stap 3: Versterk proactieve verdediging met opzoeking van bedreigingen intelligentie

Zelfs met volledige sandbox -resultaten blijft er altijd één vraag: Is deze dreiging eerder gezien? Weten of een IOC deel uitmaakt van een nieuwe campagne of een die al in de industrie circuleert, kan de manier waarop een Soc reageert volledig veranderen.

Daarom is de derde stap het implementeren van dreigingsinformatie. Door gebruik te maken van live aanvalsgegevens die door meer dan worden bijgedragen 15.000 SOC’s wereldwijdanalisten verrijken onmiddellijk hun bevindingen en verbinden geïsoleerde meldingen met bredere patronen.

De voordelen zijn duidelijk:

- Verborgen bedreigingen ontdekt door proactieve jacht

- Grotere duidelijkheid van het incident met rijke historische context

- Real-time zichtbaarheid in evoluerende campagnes

Met toegang tot 24 × meer IOC’s dan typische geïsoleerde bronnen, kunnen beveiligingsprofessionals sneller, nauwe tickets eerder valideren en anticiperen op wat er zou kunnen komen.

Deze laatste stap zorgt ervoor dat elk onderzoek eindigt met sterker bewijs; Niet alleen een momentopname van één geval, maar inzicht in hoe het past in het grotere landschap van de dreiging.

Bouw een sterkere SOC met een uniforme detectieworkflow

Het sluiten van de detectiekloven is mogelijk door een workflow te creëren waarbij elke fase het volgende versterkt. Met vroege filtering van dreigingsfeeds, realtime zichtbaarheid vanuit de sandbox en wereldwijde context van opzoeking, verplaatsen SOC’s van gefragmenteerde detectie naar een continu proces dat meetbare resultaten oplevert: sneller triage, minder escalaties en tot tot 3 × grotere efficiëntie bij dreigingsdetectie.

Organisaties wereldwijd zien de voordelen al:

- 74% van de Fortune 100 -bedrijven gebruik elke.run om SOC -operaties te versterken

- 15.000+ organisaties hebben het geïntegreerd in hun detectieworkflows

- 500.000+ gebruikers Vertrouw er dagelijks op voor malware -analyse en bedreigingsinformatie

Verhoog uw detectiesnelheid, verkort de onderzoekstijd en versterk SOC -efficiëntie.

Maak contact met de experts van elke.run om te onderzoeken hoe deze aanpak voor uw team kan werken.