Beveiligingsteams hebben tegenwoordig geen gebrek aan tools of data. Ze worden door beide overweldigd.

Maar binnen de terabytes aan waarschuwingen, blootstellingen en verkeerde configuraties hebben beveiligingsteams nog steeds moeite om de context te begrijpen:

Vraag: Welke risico’s, verkeerde configuraties en kwetsbaarheden vormen een keten van mogelijke aanvalspaden voor kroonjuwelen?

Zelfs de meest volwassen beveiligingsteams kunnen daar niet gemakkelijk antwoord op geven.

Het probleem is niet het gereedschap. Het is dat de tools niet met elkaar praten.

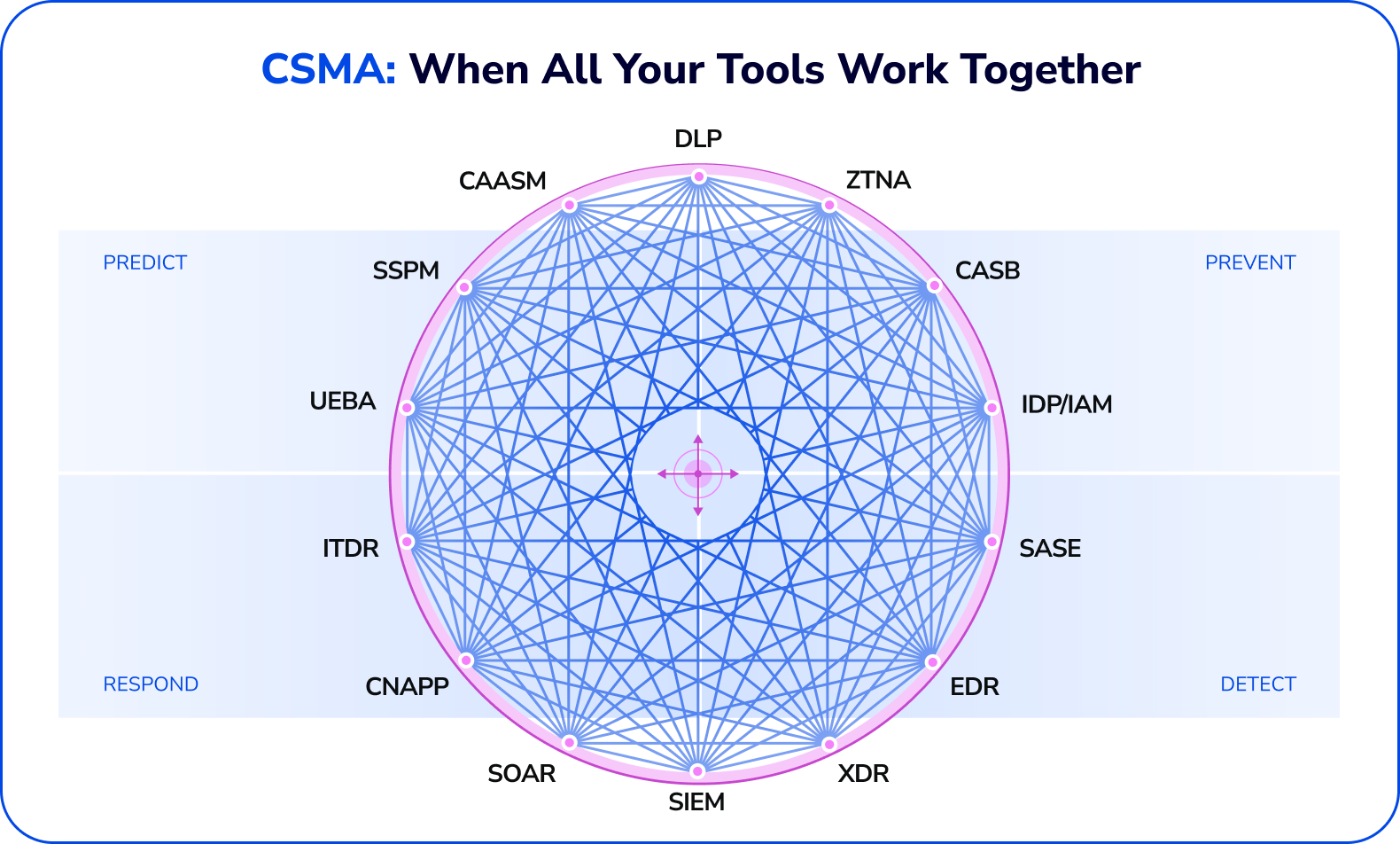

Dit is precies het probleem waarvoor het Cybersecurity Mesh Architecture (CSMA)-framework van Gartner is ontworpen om op te lossen – en dat is wat Mesh-beveiliging is geoperationaliseerd met ’s werelds eerste speciaal gebouwde CSMA-platform.

In dit artikel bespreken we wat CSMA is en hoe Mesh CSMA:

- Ontdekt aanvalspaden naar kroonjuwelen

- Prioriteert op basis van actieve bedreigingen

- Elimineert aanvalspaden systematisch

Wat is CSMA en waarom is het nu belangrijk?

Voordat we in het platform duiken, laten we eerst verduidelijken wat CSMA is.

CSMA, zoals gedefinieerd door Gartner, is een samenstelbare, gedistribueerde beveiligingslaag die uw bestaande stack verbindt, waardoor u de contextunificatie krijgt van een platform bovenop uw beste tools. Met CSMA kunnen risico’s holistisch worden begrepen in plaats van in silo’s.

Het probleem: geïsoleerde tools missen het aanvalsverhaal

We hebben dit soort bevindingen allemaal in afzonderlijke dashboards gezien:

- Een ontwikkelaar heeft een legitiem ogende AI-coderingsassistent van de VS Code Marketplace geïnstalleerd

- Die extensie is gemarkeerd als mogelijk getrojaniseerd, maar de waarschuwing bevindt zich in één tool en is niet met iets anders verbonden

- Het werkstation van de ontwikkelaar kent lange sessietime-outs en er wordt geen apparaatisolatiebeleid afgedwongen

- De inloggegevens van de ontwikkelaar hebben brede toegang tot een productie-AWS-account

- Dat AWS-account heeft directe, onbeperkte toegang tot een productie-RDS-database waarin PII van klanten wordt opgeslagen

Op zichzelf ziet elk signaal er beheersbaar uit: een marktbeleidsvlag hier, een verkeerde configuratie van een sessietime-out daar. Beveiligingsteams zien ze, registreren ze en geven er geen prioriteit meer aan. Geen van hen ziet er op zichzelf uit als P1’s.

Maar aan elkaar gekoppeld vertellen ze een heel ander verhaal: een duidelijk, multi-hop aanvalspad van het werkstation van een ontwikkelaar rechtstreeks naar uw meest gevoelige klantgegevens. Er heeft zich geen inbreuk voorgedaan, maar het pad is open, haalbaar en wachtend.

Voeg daar nog informatie over bedreigingen aan toe en het risico wordt nog moeilijker te negeren: bedreigingsactoren richten zich actief op ontwikkelomgevingen en toegangspunten in de toeleveringsketen als hun favoriete steunpunt in de productie-infrastructuur. Heeft u uw gereedschap apart gemarkeerd? Het komt bijna precies overeen met hun draaiboek.

Dit is een blootstelling aan levende dreiging. Geen inbreuk, maar een exploiteerbaar pad dat momenteel in uw omgeving bestaat, onzichtbaar omdat geen enkele tool alles in één keer kan zien.

Dat is precies waarvoor Mesh CSMA is gemaakt om dit op te lossen. Door de context van je hele stack te verenigen, brengt Mesh deze domeinoverschrijdende aanvalspaden naar boven voordat ze worden uitgebuit – zodat je team de keten kan doorbreken voordat een aanvaller er ooit overheen gaat.

Hoe Mesh-CSMA werkt

Mesh CSMA zet gefragmenteerde signalen om in zinvolle, domeinoverschrijdende dreigingsverhalen. Zodat beveiligingsteams zich kunnen concentreren op wat belangrijk is.

Zo werkt Mesh.

Stap 1: Verbinding maken – zonder agenten, zonder rip-and-replace

Mesh begint met de integratie met uw bestaande stack: alle tools, datameren en infrastructuur. (Waarmee integreert Mesh? Bekijk hier meer dan 150 integraties.

Stap 2: Zie – De Mesh Context Graph™

Vervolgens ontdekt Mesh automatisch uw Kroonjuwelen: productiedatabases, opslagplaatsen voor klantgegevens, financiële systemen, infrastructuur voor het ondertekenen van code – en verankert het hele risicomodel eromheen.

Dit is het kernprincipe dat Mesh anders maakt: risico wordt begrepen in relatie tot wat er werkelijk toe doet voor het bedrijf, en niet in relatie tot de luidste waarschuwingen.

Van daaruit bouwt Mesh de Mesh Context Graph™ – een voortdurend bijgewerkte, identiteitsgerichte grafiek van elke entiteit in uw omgeving: gebruikers, machines, workloads, services, datastores en de relaties daartussen.

In tegenstelling tot activa-inventarisaties, die u vertellen wat er bestaat, vertelt de Mesh Context Graph™ u dat hoe alles met elkaar verbonden is. Het brengt toegangspaden, vertrouwensrelaties, rechtenketens en netwerkblootstelling in kaart in één uniform model – allemaal terug te voeren op uw kroonjuwelen.

Stap 3: Beoordeel – Ontdekking van een haalbaar aanvalspad

Dit is waar Mesh afwijkt van traditionele tools voor blootstellingsbeheer.

CTEM-platforms en kwetsbaarheidsscanners brengen CVE’s en verkeerde configuraties aan het licht. Maar een CVSS 9.8-kwetsbaarheid op een geïsoleerd, op internet gericht asset zonder pad naar iets gevoeligs is een heel ander risico dan een CVSS 5.5-misconfiguratie op een serviceaccount dat directe toegang heeft tot uw productiedatabase. Mesh begrijpt het verschil.

Het platform correleert bevindingen over verschillende domeinen – verkeerde configuraties van de cloudpositie, overschrijding van identiteitsrechten, detectie van blinde vlekken, niet-gepatchte kwetsbaarheden – en traceert deze aan de hand van de Context Graph om te bepalen welke combinaties levensvatbare, multi-hop aanvalsketens voor Crown Jewels creëren. Vervolgens worden prioriteiten gesteld op basis van actuele dreigingsinformatie.

Het resultaat: een gerangschikte, bruikbare lijst van volledige domeinoverschrijdende aanvalspaden, die elk het volgende tonen:

- Ingangspunt: hoe een aanvaller initiële toegang zou verkrijgen

- Draaibare ketting: elke tussenliggende hop door de omgeving

- Doel: welk kroonjuweel bereikbaar is

- Waarom het levensvatbaar is: de specifieke verkeerde configuraties, toegangspaden of detectielacunes die dit mogelijk maken

- Bedreigingscontext: of bekende actieve dreigingsactoren hier momenteel misbruik van maken

Met Mesh kunt u op elke Live Threat Exposure klikken en het aanvalspad visualiseren, waardoor geïsoleerde signalen worden omgezet in een zinvolle routekaart voor risicoherstel.

Stap 4: Elimineer – De keten doorbreken

Het opduiken van aanvalspaden is slechts de helft van de waarde. Mesh sluit ze.

Voor elk geïdentificeerd aanvalspad genereert Mesh specifieke, geprioriteerde herstelacties die zijn toegewezen aan de bestaande tools die zich al in uw stapel bevinden. In plaats van algemene richtlijnen zoals ‘patch this CVE’, vertelt Mesh u: trek deze specifieke rolbinding in, dwing MFA af voor dit serviceaccount, update dit CSPM-beleid en isoleer deze werklast.

Cruciaal is dat Mesh het herstel over domeinen heen orkestreert – voor een enkel aanvalspad kan een oplossing in uw CSPM-tool, een wijziging in uw IGA-platform en een beleidsupdate in uw ZTNA-oplossing nodig zijn. Mesh coördineert deze acties zonder uw team te dwingen handmatig van context te wisselen tussen consoles.

Stap 5: Verdedig – Continue validatie en dekking van detectielacunes

Mesh stopt niet bij de houding. Het valideert ook voortdurend uw detectielaag, waarbij blinde vlekken worden geïdentificeerd waar aanvalstechnieken zouden slagen, maar geen waarschuwingen genereren.

Hiermee wordt de cirkel tussen preventie en detectie gesloten. Beveiligingsteams kunnen niet alleen zien waar aanvallers heen kunnen Maar waar ze onopgemerkt zouden blijven als ze het probeerden. Er worden lacunes in de detectie ontdekt naast lacunes in de houding binnen hetzelfde uniforme risicomodel, waardoor prioritering mogelijk wordt gemaakt die het werkelijke bedrijfsrisico weerspiegelt.

Mesh evalueert de omgeving voortdurend opnieuw naarmate de infrastructuur verandert, nieuwe tools worden geïntroduceerd en updates over bedreigingsinformatie worden doorgevoerd. De aanvalspadkaart is nooit een momentopname – het is een live model.

Wat maakt dit anders dan SIEM, XDR of CTEM?

SIEM en XDR bedreigingen detecteren nadat signalen zijn gegenereerd. Ze vertrouwen op gebeurtenissen die al hebben plaatsgevonden en vereisen aanzienlijke afstemming om valse positieven te verminderen. Ze modelleren aanvalspaden niet proactief.

CTEM-platforms geven prioriteit aan kwetsbaarheden op basis van exploiteerbaarheidsscores, maar de meeste opereren binnen één enkel domein (cloud, eindpunt, identiteit) en hebben moeite om te modelleren hoe risico’s uit verschillende domeinen met elkaar samenhangen.

Grote platformleveranciers contextunificatie te bereiken, maar dit gaat ten koste van de afhankelijkheid van leveranciers en de gedwongen vervanging van gespecialiseerde tools.

Mesh kiest voor een andere aanpak. Mesh sluit precies aan bij wat Gartner voor ogen had voor CSMA en verenigt de context van alle bestaande tools, datameren en infrastructuur, waardoor continue eliminatie van blootstelling mogelijk wordt gemaakt zonder dat u er iets uit hoeft te halen.

Voor wie is Mesh bedoeld?

Mesh CSMA is gebouwd voor beveiligingsteams die al hebben geïnvesteerd in de beste tools en nu te maken hebben met de gevolgen van gefragmenteerde beveiliging:

- Tientallen dashboards, nul context

- Onsamenhangende beveiligingsgegevens, die ruis genereren in plaats van inzichten

- Handmatige correlatie, het verbinden van de punten tussen tools

Het platform heeft onlangs een Series A-serie van $ 12 miljoen afgesloten onder leiding van Lobby Capital met deelname van Bright Pixel Capital en S1 (SentinelOne) Ventures.

Uw volgende stap: leer meer over Mesh CSMA–

Beveiligingstools laten geïsoleerde risico’s zien. Mesh toont aanvalspaden naar kroonjuwelen – en elimineert ze.

Wilt u live bedreigingen in uw omgeving zien? Probeer Mesh 7 dagen gratis uit.

Of schrijf u in voor het live webinar: Wie kan uw kroonjuwelen bereiken? Aanvalspadmodellering met Mesh CSMA om Mesh echte aanvalspaden live te zien identificeren.