Cybersecurity-onderzoekers hebben details bekendgemaakt van vermoedelijk door kunstmatige intelligentie (AI) gegenereerde malware met de codenaam Slordig gebruikt door een financieel gemotiveerde bedreigingsacteur genaamd Bijenkorf0163.

“Hoewel nog steeds relatief weinig spectaculair, laat AI-gegenereerde malware zoals Slopoly zien hoe gemakkelijk bedreigingsactoren AI kunnen inzetten om nieuwe malwareframeworks te ontwikkelen in een fractie van de tijd die het vroeger kostte”, zegt IBM X-Force-onderzoeker Golo Mühr in een rapport gedeeld met The Hacker News.

De activiteiten van Hive0163 worden gedreven door afpersing door middel van grootschalige data-exfiltratie en ransomware. De e-crime-groep wordt voornamelijk geassocieerd met een breed scala aan kwaadaardige tools, waaronder NodeSnake, Interlock RAT, JunkFiction loader en Interlock-ransomware.

Bij een ransomware-aanval die begin 2026 door het bedrijf werd waargenomen, werd waargenomen dat de bedreigingsacteur Slopoly inzet tijdens de post-exploitatiefase om gedurende meer dan een week persistente toegang tot de gecompromitteerde server te behouden.

De ontdekking van Slopoly is terug te voeren op een PowerShell-script dat waarschijnlijk is geïmplementeerd door middel van een builder, die ook persistentie tot stand bracht via een geplande taak genaamd “Runtime Broker”.

Er zijn tekenen dat de malware is ontwikkeld met behulp van een nog onbepaald Large Language Model (LLM). Dit omvat de aanwezigheid van uitgebreide opmerkingen, logboekregistratie, foutafhandeling en nauwkeurig benoemde variabelen. In de commentaren wordt het script ook beschreven als een “Polymorphic C2 Persistence Client”, wat aangeeft dat het deel uitmaakt van een command-and-control (C2) raamwerk.

“Het script beschikt echter niet over geavanceerde technieken en kan nauwelijks als polymorf worden beschouwd, omdat het tijdens de uitvoering zijn eigen code niet kan wijzigen”, aldus Mühr. “De bouwer kan echter nieuwe clients genereren met verschillende gerandomiseerde configuratiewaarden en functienamen, wat standaard is bij malwarebouwers.”

Het PowerShell-script functioneert als een volwaardige achterdeur die elke 30 seconden een hartslagbericht met systeeminformatie naar een C2-server kan sturen, elke 50 seconden kan opvragen voor een nieuwe opdracht, deze kan uitvoeren via “cmd.exe” en de resultaten terug kan sturen naar de server. De exacte aard van de opdrachten die op het getroffen netwerk worden uitgevoerd, is momenteel onbekend.

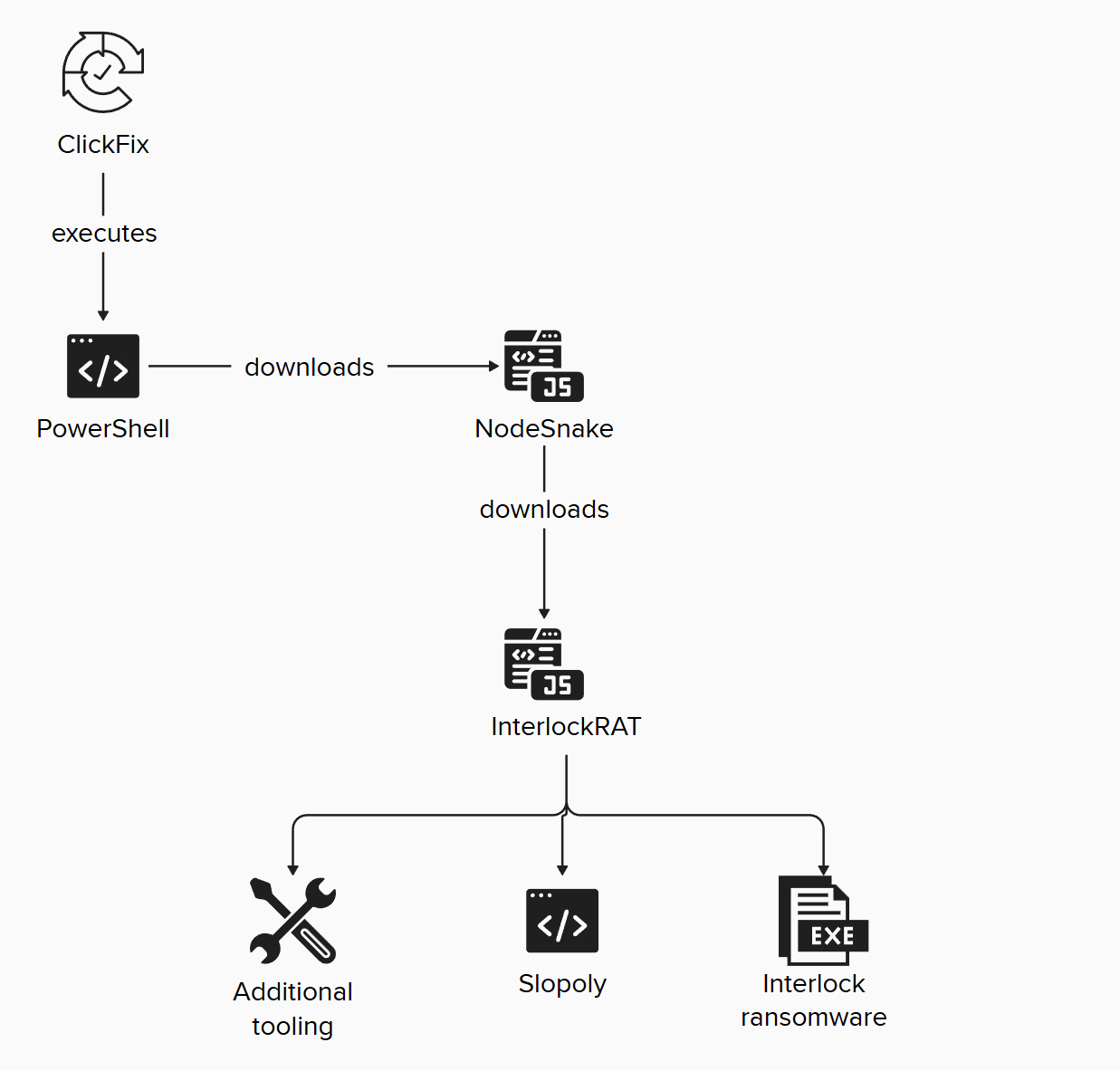

Er wordt gezegd dat de aanval op zichzelf gebruik heeft gemaakt van de social engineering-tactiek ClickFix om een slachtoffer te misleiden zodat hij een PowerShell-opdracht uitvoert, die vervolgens NodeSnake downloadt, een bekende malware die wordt toegeschreven aan Hive0163. Een component uit de eerste fase, NodeSnake, is ontworpen om shell-opdrachten uit te voeren, persistentie tot stand te brengen en een breder malware-framework op te halen en te lanceren dat Interlock RAT wordt genoemd.

Hive0163 heeft een trackrecord in het gebruik van ClickFix en malvertising voor initiële toegang. Een andere methode die de bedreigingsacteur gebruikt om voet aan de grond te krijgen, is door te vertrouwen op initiële toegangsmakelaars zoals TA569 (ook bekend als SocGholish) en TAG-124 (ook bekend als KongTuke en LandUpdate808).

Het raamwerk heeft meerdere implementaties in PowerShell, PHP, C/C++, Java en JavaScript ter ondersteuning van zowel Windows als Linux. Net als NodeSnake communiceert het ook met een externe server om opdrachten op te halen waarmee het een SOCKS5-proxytunnel kan starten, een omgekeerde shell op de geïnfecteerde machine kan spawnen en meer payloads kan leveren, zoals Interlock-ransomware en Slopoly.

De opkomst van Slopoly draagt bij aan een groeiende lijst van AI-ondersteunde malware, waartoe ook VoidLink en PromptSpy behoren, en benadrukt hoe slechte actoren de technologie gebruiken om de ontwikkeling van malware te versnellen en hun activiteiten op te schalen.

“De introductie van door AI gegenereerde malware vormt technisch gezien geen nieuwe of geavanceerde dreiging”, aldus IBM X-Force. “Het stelt bedreigingsactoren onevenredig in staat door de tijd te verkorten die een operator nodig heeft om een aanval te ontwikkelen en uit te voeren.”