Attack Surface Management (ASM)-tools beloven minder risico. Wat ze meestal leveren is meer informatie.

Beveiligingsteams implementeren ASM, inventarissen van bedrijfsmiddelen groeien, waarschuwingen stromen binnen en dashboards raken vol. Er is zichtbare activiteit en meetbare output. Maar als leiderschap een simpele vraag stelt: ‘Leidt dit tot minder incidenten?“Het antwoord is vaak onduidelijk.

Deze kloof tussen inspanning en resultaat is het kern-ROI-probleem bij het beheer van aanvalsoppervlakken, vooral wanneer de ROI voornamelijk wordt gemeten aan de hand van het aantal activa in plaats van aan de hand van risicoreductie.

De belofte versus het bewijs

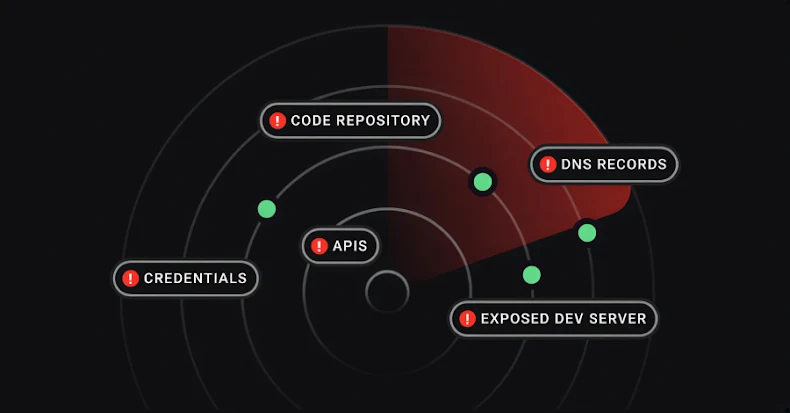

De meeste ASM-programma’s zijn gebouwd rond een redelijk idee: je kunt niet beschermen waarvan je niet weet dat het bestaat. Als gevolg hiervan concentreren teams zich op ontdekking: domeinen en subdomeinen, IP’s en cloudbronnen, infrastructuur van derden en tijdelijke of kortstondige activa.

Na verloop van tijd nemen de aantallen toe. Dashboards zijn in stijgende lijn. De dekking verbetert.

Maar geen van deze statistieken geeft direct antwoord op de vraag of de organisatie daadwerkelijk veiliger is. In veel gevallen krijgen teams het drukker zonder dat ze zich minder blootgesteld voelen.

Waarom ASM druk maar niet effectief voelt

ASM heeft de neiging om de dekking te optimaliseren omdat de dekking eenvoudig te meten is: meer activa ontdekt, meer wijzigingen gedetecteerd en meer waarschuwingen gegenereerd. Elk van deze voelt als vooruitgang.

Maar ze meten vooral de input en niet de uitkomsten.

In de praktijk ervaren teams:

- Alerte vermoeidheid

- Lange achterstanden op het gebied van ‘bekende maar onopgeloste’ activa

- Herhaalde eigendomsverwarring

- Blootstelling die maanden aanhoudt

Het werk is echt. De risicoreductie is moeilijker te zien.

De meetkloof

Eén reden waarom de ROI van ASM moeilijk te bewijzen is, is dat de meeste meetgegevens over het aanvalsoppervlak zich richten op wat het systeem kan zien, en niet op wat de organisatie feitelijk verbetert.

Veelgebruikte statistieken voor aanvalsoppervlakbeheer zijn onder meer:

- Aantal activa

- Aantal wijzigingen

Betekenisvollere statistieken over het aanvalsoppervlak worden zelden bijgehouden:

- Hoe snel risicovolle activa eigendom worden

- Hoe lang gevaarlijke blootstelling aanhoudt

- Of de aanvalspaden in de loop van de tijd daadwerkelijk kleiner worden

Inventarisatie van activa blijft van fundamenteel belang voor het meten van het externe aanvalsoppervlak. Zonder brede ontdekking is het onmogelijk om de blootstelling überhaupt te begrijpen. De kloof ontstaat wanneer ontdekkingsstatistieken niet worden gecombineerd met metingen die aantonen of het risico daadwerkelijk wordt verminderd.

Zonder resultaatgerichte metingen wordt ASM moeilijk te verdedigen tijdens begrotingscontroles, zelfs als iedereen het erover eens is dat zichtbaarheid van activa noodzakelijk is.

Hoe zou een zinvolle ROI eruit zien?

In plaats van te vragen: ‘Hoeveel activa hebben we ontdekt?Een nuttigere vraag is:Hoeveel sneller en veiliger zijn we geworden in het omgaan met blootstelling?”

Door deze herkadering verschuift de ROI van zichtbaarheid naar responskwaliteit en blootstellingsduur. Dingen die veel nauwer verband houden met risico’s in de echte wereld.

Drie resultaatstatistieken die er echt toe doen

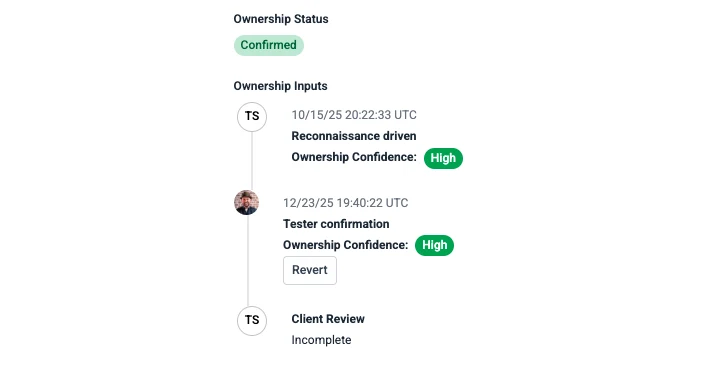

1. Gemiddelde tijd tot eigendom van activa

Hoe lang duurt het om de basisvraag te beantwoorden: “Wie is de eigenaar hiervan?”

Activa zonder duidelijk eigendom:

- Blijf langer hangen

- Wordt later gepatcht

- De kans is groter dat ze volledig worden vergeten

Het verkorten van de time-to-ownership verkort de periode waarin er sprake is van blootstelling zonder verantwoording. Het is een van de duidelijkste signalen dat de bevindingen van ASM in actie worden omgezet.

2. Vermindering van niet-geverifieerde, statusveranderende eindpunten

Niet alle bezittingen zijn even belangrijk.

Door bij te houden hoeveel externe eindpunten van status kunnen veranderen, hoeveel authenticatie nodig hebben en hoe deze aantallen in de loop van de tijd veranderen, ontstaat een veel sterker signaal of het aanvalsoppervlak kleiner wordt waar het telt.

Een omgeving met duizenden statische assets maar weinig niet-geauthenticeerde, toestandsveranderende paden is aanzienlijk veiliger dan een omgeving met minder assets maar veel risicovolle toegangspunten.

3. Tijd tot buitengebruikstelling na eigendomsverlies

Blootstelling blijft vaak bestaan na:

- Teamwijzigingen

- Beëindiging van de applicatie

- Leveranciersmigraties

- Reorgs

Het meten van hoe snel activa worden afgedankt zodra het eigendom verdwijnt, is een van de sterkste indicatoren voor hygiëne op de lange termijn en een van de minst vaak gevolgde indicatoren.

Als achtergelaten bezittingen voor onbepaalde tijd blijven bestaan, vermindert ontdekking alleen het risico niet.

Hoe dit er in de praktijk uitziet

Het is gemakkelijk om het eens te worden over abstracte maatstaven, maar het is moeilijk om ze te operationaliseren. Het doel is niet een nieuw dashboard of een andere reeks waarschuwingen, maar een verschuiving in wat zichtbaar wordt gemaakt: eigendomstekorten, blootstellingsduur en onopgeloste risico’s die anders zouden opgaan in het aantal activa.

In plaats van de nadruk te leggen op het totale aantal activa, komt dit beeld naar voren:

- Welke activa zijn eigendom

- Die onopgelost zijn

- Hoe lang het eigendom is, is onduidelijk

Het doel is niet meer waarschuwingen, maar een snellere oplossing.

Van ASM een controle maken

ASM heeft het niet moeilijk omdat teams niet hard genoeg werken. Het heeft moeite omdat inspanning niet consequent gekoppeld is aan resultaten waar het leiderschap om geeft.

Door de ROI opnieuw te formuleren rond snelheid, eigenaarschap en blootstellingsduur, wordt het mogelijk om echte vooruitgang te laten zien. Zelfs als het aantal onbewerkte activa nooit verandert. In veel gevallen komen de meest betekenisvolle overwinningen voort uit het weer saai maken van de aanval.

Een concreet uitgangspunt

Eén manier om op resultaten gebaseerde ASM-statistieken onder druk te zetten, is door de zichtbaarheid van assets breed toegankelijk te maken voor alle teams, en niet achter tooling-silo’s. We hebben ontdekt dat wanneer engineering-, beveiligings- en infrastructuurteams allemaal eigendomstekorten en de duur van de blootstelling kunnen zien, de oplossing sneller gaat zonder dat er meer waarschuwingen worden toegevoegd.

Die gedachte bracht ons ertoe om a. uit te brengen community-editie van ons ASM-platform dat de ontdekking van activa en eigendomszichtbaarheid blootlegt, zonder kosten of beperkingen. Het doel is niet om bestaande tools te vervangen, maar om teams een manier te geven om te meten of de blootstelling in de loop van de tijd daadwerkelijk afneemt.

Als u de ROI van uw ASM-programma onder druk wilt zetten, probeer dan dit: negeer hoeveel activa u heeft.

Vraag in plaats daarvan:

- Hoe lang blijven risicovolle activa onbeheerd?

- Hoeveel niet-geauthenticeerde, toestandsveranderende paden bestaan er vandaag ten opzichte van vorig kwartaal?

- Hoe snel verdwijnen achtergelaten bezittingen?

Als die antwoorden niet verbeteren, zal meer ontdekking de uitkomst niet veranderen.

Conclusie: Meet wat het risico feitelijk verandert

Beheer van aanvalsoppervlakken wordt verdedigbaar als het wordt gemeten aan de hand van wat er verandert, en niet alleen wat zich ophoopt. Ontdekking zal er altijd toe doen. Zichtbaarheid zal er altijd toe doen bij het meten van het aanvalsoppervlak. Maar geen van beide garandeert dat de blootstelling wordt verminderd, alleen dat deze wordt waargenomen.

De ROI van aanvalsoppervlakbeheer komt naar voren wanneer wordt bevestigd dat risicovolle activa sneller eigendom zijn, wanneer gevaarlijke paden eerder verdwijnen en wanneer verlaten infrastructuur niet voor onbepaalde tijd blijft hangen. Assetinventarisatie zorgt voor de nodige breedte; resultaatgerichte maatstaven bieden de diepgang die nodig is om de werkelijke risicoreductie te begrijpen.

Bij Sprocket Security proberen we bij het beheer van aanvalsoppervlakken niet alleen na te denken over hoeveel middelen er bestaan, maar ook hoe lang de betekenisvolle blootstelling aanhoudt en hoe snel deze wordt opgelost. Het belangrijkste is dat de statistieken van het aanvalsoppervlak vooruitgang zichtbaar maken, en niet alleen de voorraadgroei.

Als een programma voor aanvalsbeheer niet kan beantwoorden of de blootstelling in de loop van de tijd afneemt, is het moeilijk te beweren dat het meer doet dan alleen het probleem rapporteren.

Opmerking: Dit artikel is vakkundig geschreven en bijgedragen door Topher Lyons, Solutions Engineer bij Sprocket Security.