De aan Rusland gelinkte Advanced Persistent Threat (APT)-groep, bekend als Turla is in verband gebracht met een voorheen ongedocumenteerde campagne waarbij de command-and-control (C2)-servers van een in Pakistan gevestigde hackgroep genaamd Storm-0156 werden geïnfiltreerd om sinds 2022 zijn eigen operaties uit te voeren.

De activiteit, die voor het eerst werd waargenomen in december 2022, is het nieuwste voorbeeld van de natiestaat-tegenstander die zich ‘inbedt’ in de kwaadaardige operaties van een andere groep om hun eigen doelstellingen en cloud-attributie-inspanningen te bevorderen, aldus Lumen Technologies Black Lotus Labs.

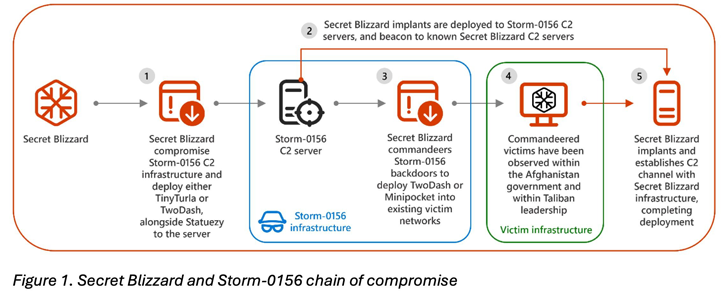

“In december 2022 kreeg Secret Blizzard aanvankelijk toegang tot een Storm-0156 C2-server en halverwege 2023 had het zijn controle uitgebreid naar een aantal C2’s die verband hielden met de Storm-0156-acteur”, aldus het bedrijf in een rapport gedeeld met The Hacker. Nieuws.

Door gebruik te maken van hun toegang tot deze servers, blijkt Turla te profiteren van de inbraken die al door Storm-0156 zijn georkestreerd om aangepaste malwarefamilies, TwoDash en Statuezy, in te zetten in een select aantal netwerken die verband houden met verschillende Afghaanse overheidsinstanties. TwoDash is een op maat gemaakte downloader, terwijl Statuezy een trojan is die gegevens bewaakt en registreert die op het Windows-klembord zijn opgeslagen.

Het Microsoft Threat Intelligence-team, dat ook zijn bevindingen in de campagne heeft vrijgegeven, zei dat Turla gebruik heeft gemaakt van infrastructuur die is gekoppeld aan Storm-0156, die overlapt met activiteitenclusters die worden bijgehouden als SideCopy en Transparent Tribe.

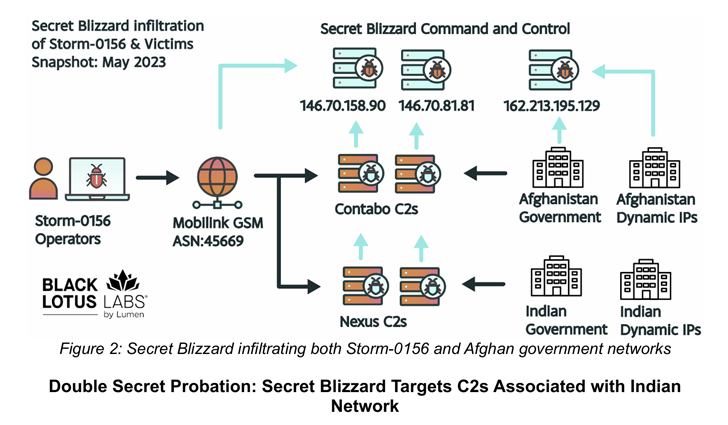

“Geheim Blizzard command-and-control (C2) verkeer kwam voort uit de Storm-0156-infrastructuur, inclusief de infrastructuur die door Storm-0156 wordt gebruikt om geëxfiltreerde gegevens van campagnes in Afghanistan en India te verzamelen”, aldus Microsoft in een gecoördineerd rapport dat met de publicatie werd gedeeld.

Turla, ook bekend onder de namen Blue Python, Iron Hunter, Pensive Ursa, Secret Blizzard (voorheen Krypton), Snake, SUMMIT, Uroburos, Venomous Bear en Waterbug, wordt geacht te zijn aangesloten bij de Russische Federale Veiligheidsdienst (FSB).

De bedreigingsacteur is al bijna 30 jaar actief en maakt gebruik van een diverse en geavanceerde toolset, waaronder Snake, ComRAT, Carbon, Crutch, Kazuar, HyperStack (ook bekend als BigBoss) en TinyTurla. Het richt zich in de eerste plaats op regerings-, diplomatieke en militaire organisaties.

De groep heeft ook een geschiedenis van het kapen van de infrastructuur van andere bedreigingsactoren voor eigen doeleinden. In oktober 2019 maakten de Britse en Amerikaanse regeringen Turla’s uitbuiting van de achterdeur van een Iraanse dreigingsacteur bekend om hun eigen inlichtingenbehoeften te bevorderen.

“Turla heeft toegang gekregen tot de command-and-control (C2)-infrastructuur van Iraanse APT’s en deze gebruikt om hun eigen instrumenten in te zetten voor slachtoffers van interesse”, merkte het Britse National Cyber Security Centre (NCSC) destijds op. De Windows-maker heeft de Iraanse hackgroep sindsdien geïdentificeerd als OilRig.

Vervolgens merkte Mandiant, eigendom van Google, in januari 2023 op dat Turla meeliftte op de aanvalsinfrastructuur die werd gebruikt door een standaardmalware genaamd ANDROMEDA om zijn eigen verkennings- en achterdeurhulpmiddelen te leveren aan doelen in Oekraïne.

De derde keer dat Turla een tool van een andere aanvaller gebruikte, werd in april 2023 door Kaspersky gedocumenteerd, toen de achterdeur van Tomiris – toegeschreven aan een in Kazachstan gevestigde bedreigingsacteur die wordt gevolgd als Storm-0473 – werd gebruikt om QUIETCANARY in september 2022 in te zetten.

“De frequentie van de operaties van Secret Blizzard om de infrastructuur of tools van andere bedreigingsactoren te coöpteren of te beheersen, suggereert dat dit een opzettelijk onderdeel is van de tactieken en technieken van Secret Blizzard”, aldus Microsoft.

Uit de laatste aanvalscampagne die door Black Lotus Labs en Microsoft is gedetecteerd, blijkt dat de bedreigingsacteur Storm-0156 C2-servers gebruikte om backdoors op apparaten van de Afghaanse overheid in te zetten, terwijl ze zich in India richtten op C2-servers die geëxfiltreerde gegevens hosten van Indiase militaire en defensiegerelateerde instellingen.

Het compromis van Storm-0156 C2-servers heeft Turla ook in staat gesteld de achterdeur van de eerste te veroveren, zoals Crimson RAT en een voorheen ongedocumenteerd Golang-implantaat genaamd Wainscot. Black Lotus Labs vertelde The Hacker News dat het momenteel niet bekend is hoe de servers überhaupt zijn gehackt.

Concreet zei Redmond dat Turla een Crimson RAT-infectie gebruikte die Storm-0156 in maart 2024 had opgezet om TwoDash in augustus 2024 te downloaden en uit te voeren. Naast TwoDash wordt in slachtoffernetwerken ook een andere aangepaste downloader ingezet, MiniPocket genaamd, die verbinding maakt met een hardgecodeerde computer. IP-adres/poort met behulp van TCP om een binair bestand van de tweede fase op te halen en uit te voeren.

Verder wordt gezegd dat de door het Kremlin gesteunde aanvallers lateraal naar het werkstation van de Storm-0156-operator zijn verhuisd door waarschijnlijk een vertrouwensrelatie te misbruiken om waardevolle informatie te verkrijgen met betrekking tot hun tools, C2-referenties en geëxfiltreerde gegevens die zijn verzameld tijdens eerdere operaties, wat duidt op een aanzienlijke escalatie van de campagne.

“Hierdoor kan Secret Blizzard informatie verzamelen over de interessante doelwitten van Storm-0156 in Zuid-Azië zonder zich rechtstreeks op die organisaties te richten”, aldus Microsoft.

“Door te profiteren van de campagnes van anderen kan Secret Blizzard met relatief minimale inspanning voet aan de grond krijgen op interessante netwerken. Omdat deze initiële voet aan de grond wordt gevestigd op de doelwitten van andere bedreigingsactoren, komt de informatie die via deze techniek wordt verkregen echter mogelijk niet volledig overeen met De verzamelprioriteiten van Secret Blizzard.”