De met Noord-Korea verbonden dreigingsacteur, bekend als UNC1069 Er is waargenomen dat het zich richt op de cryptocurrency-sector om gevoelige gegevens van Windows- en macOS-systemen te stelen met als uiteindelijk doel financiële diefstal te vergemakkelijken.

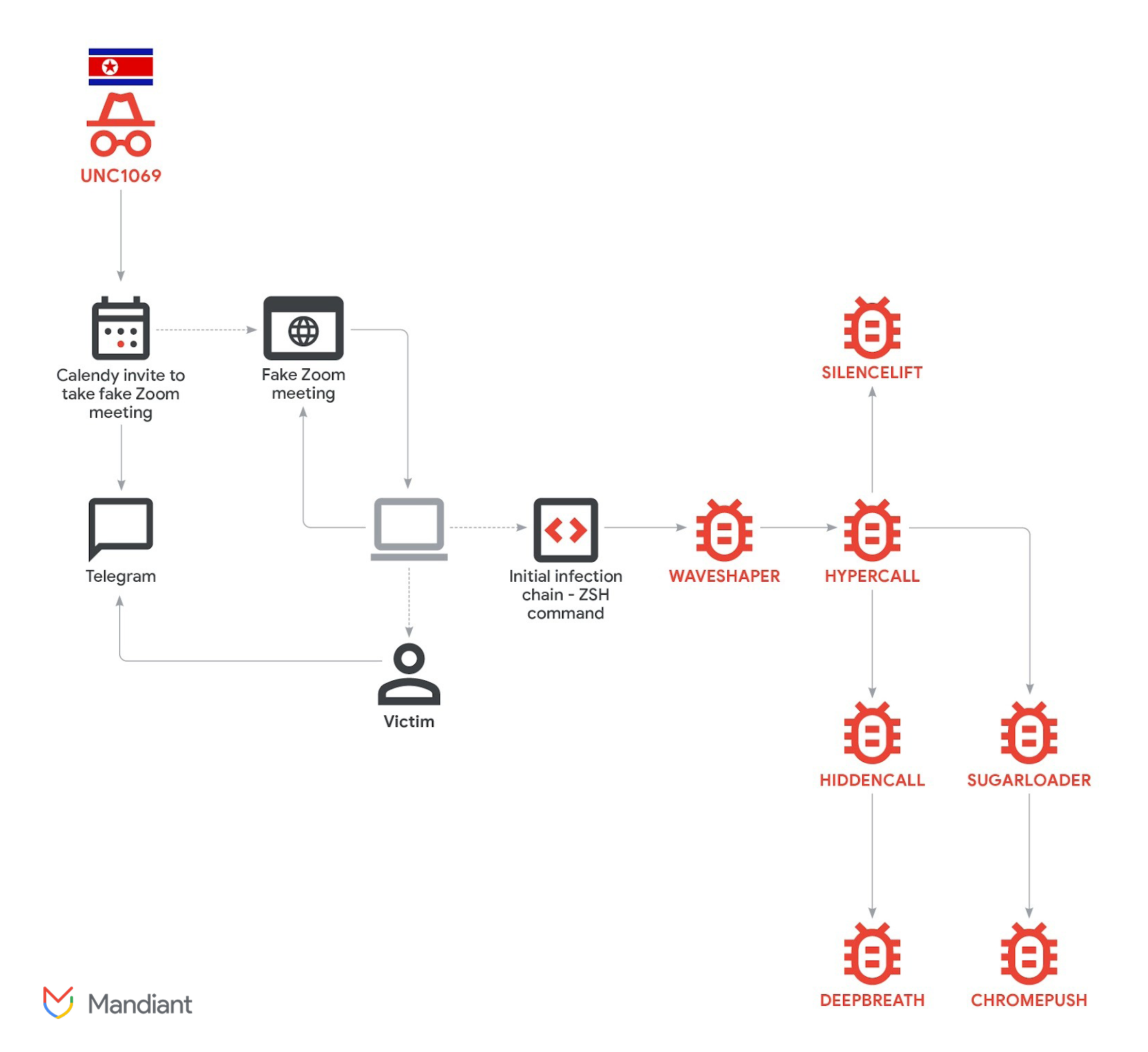

“De inbraak was gebaseerd op een social engineering-plan waarbij een gecompromitteerd Telegram-account, een nep Zoom-vergadering, een ClickFix-infectievector en gerapporteerd gebruik van door AI gegenereerde video betrokken waren om het slachtoffer te misleiden”, aldus Google Mandiant-onderzoekers Ross Inman en Adrian Hernandez.

UNC1069, dat naar verwachting al sinds april 2018 actief is, heeft een geschiedenis van het voeren van social engineering-campagnes voor financieel gewin met behulp van valse uitnodigingen voor bijeenkomsten en het zich voordoen als investeerders van gerenommeerde bedrijven op Telegram. Het wordt ook gevolgd door de bredere cyberbeveiligingsgemeenschap onder de namen CryptoCore en MASAN.

In een rapport dat afgelopen november werd gepubliceerd, wees Google Threat Intelligence Group (GTIG) op het gebruik door de bedreigingsacteur van generatieve kunstmatige intelligentie (AI)-tools zoals Gemini om lokmateriaal en andere berichten met betrekking tot cryptocurrency te produceren als onderdeel van inspanningen om zijn social engineering-campagnes te ondersteunen.

Er is ook waargenomen dat de groep Gemmini probeert te misbruiken om code te ontwikkelen om cryptocurrency te stelen, en gebruik te maken van deepfake-afbeeldingen en video-lokmiddelen die individuen in de cryptocurrency-industrie nabootsen in haar campagnes om een achterdeur genaamd BIGMACHO aan slachtoffers te verspreiden door deze door te geven als een Zoom-softwareontwikkelingskit (SDK).

“Sinds minstens 2023 is de groep overgestapt van spearphishing-technieken en traditionele financiële (TradFi) targeting naar de Web3-industrie, zoals gecentraliseerde uitwisselingen (CEX), softwareontwikkelaars bij financiële instellingen, hoogtechnologische bedrijven en individuen bij durfkapitaalfondsen”, aldus Google.

Bij de laatste inbraak die is gedocumenteerd door de dreigingsinformatieafdeling van de technologiegigant zou UNC1069 maar liefst zeven unieke malwarefamilies hebben ingezet, waaronder verschillende nieuwe malwarefamilies, zoals SILENCELIFT, DEEPBREATH en CHROMEPUSH.

Het begint allemaal wanneer een slachtoffer via Telegram door de bedreigingsacteur wordt benaderd door zich voor te doen als durfkapitalisten en, in enkele gevallen, zelfs gebruik te maken van gecompromitteerde accounts van legitieme ondernemers en oprichters van startups. Zodra het contact tot stand is gebracht, gebruikt de bedreigingsacteur Calendly om een ontmoeting van 30 minuten met hem of haar te plannen.

De ontmoetingslink is ontworpen om het slachtoffer door te sturen naar een nepwebsite die zich voordoet als Zoom (“zoom.uswe05(.)us”). In bepaalde gevallen worden de vergaderingslinks rechtstreeks gedeeld via berichten op Telegram, waarbij vaak gebruik wordt gemaakt van de hyperlinkfunctie van Telegram om de phishing-URL’s te verbergen.

Ongeacht de gebruikte methode, zodra het slachtoffer op de link klikt, krijgt hij een nep-videogesprekinterface te zien die een afspiegeling is van Zoom, waarin hij wordt aangespoord zijn camera in te schakelen en zijn naam in te voeren. Zodra het doel deelneemt aan de vergadering, wordt er een scherm weergegeven dat lijkt op een echte Zoom-vergadering.

Er wordt echter vermoed dat video’s deepfakes zijn of echte opnames die heimelijk zijn vastgelegd van andere slachtoffers die eerder ten prooi waren gevallen aan hetzelfde plan. Het is vermeldenswaard dat Kaspersky dezelfde campagne volgt onder de naam GhostCall, die in oktober 2025 in detail werd gedocumenteerd.

“Hun webcambeelden waren onbewust opgenomen, vervolgens geüpload naar een door de aanvaller gecontroleerde infrastructuur en hergebruikt om andere slachtoffers te misleiden, waardoor ze dachten dat ze deelnamen aan een echte live-oproep”, merkte de Russische beveiligingsleverancier destijds op. “Toen de videoherhaling eindigde, ging de pagina soepel over naar het tonen van de profielafbeelding van die gebruiker, waardoor de illusie van een live oproep behouden bleef.”

De aanval gaat door naar de volgende fase wanneer het slachtoffer een valse foutmelding te zien krijgt over een vermeend audioprobleem, waarna hem wordt gevraagd een ClickFix-achtige probleemoplossingsopdracht te downloaden en uit te voeren om het probleem op te lossen. In het geval van macOS leiden de commando’s tot de levering van een AppleScript dat op zijn beurt een kwaadaardig Mach-O-binair bestand op het systeem plaatst.

Het kwaadaardige C++ uitvoerbare bestand, genaamd WAVESHAPER, is ontworpen om systeeminformatie te verzamelen en een op Go gebaseerde downloader met de codenaam HYPERCALL te distribueren, die vervolgens wordt gebruikt om extra payloads te leveren –

- Een vervolgcomponent van Golang, bekend als HIDDENCALL, die praktische toetsenbordtoegang biedt tot het gecompromitteerde systeem en een Swift-gebaseerde dataminer inzet genaamd DEEPBREATH.

- Een tweede C++-downloader genaamd SUGARLOADER, die wordt gebruikt om CHROMEPUSH te implementeren.

- Een minimalistische C/C++-achterdeur, SILENCELIFT genaamd, die systeeminformatie naar een command-and-control (C2)-server stuurt.

DEEPBREATH is uitgerust om de Transparency, Consent, and Control (TCC)-database van macOS te manipuleren om toegang tot het bestandssysteem te krijgen, waardoor het iCloud-sleutelhangergegevens en gegevens van Google Chrome, Brave en Microsoft Edge, Telegram en de Apple Notes-applicatie kan stelen.

Net als DEEPBREATH fungeert CHROMEPUSH ook als gegevensdief, alleen is het geschreven in C++ en wordt het ingezet als browserextensie voor Google Chrome en Brave-browsers door zich voor te doen als een hulpmiddel voor het offline bewerken van Google Documenten. Het wordt ook geleverd met de mogelijkheid om toetsaanslagen op te nemen, de invoer van gebruikersnaam en wachtwoord te observeren en browsercookies te extraheren.

“Het volume aan tools dat op één enkele host wordt ingezet, duidt op een zeer vastberaden poging om inloggegevens, browsergegevens en sessietokens te verzamelen om financiële diefstal te vergemakkelijken”, aldus Mandiant. “Hoewel UNC1069 zich doorgaans richt op cryptocurrency-startups, softwareontwikkelaars en durfkapitaalbedrijven, markeert de inzet van meerdere nieuwe malwarefamilies naast de bekende downloader SUGARLOADER een aanzienlijke uitbreiding van hun mogelijkheden.”