Een aan China gelinkte Advanced Persistent Threat (APT)-groep wordt toegeschreven aan een zeer gerichte cyberspionagecampagne waarin de tegenstander het Domain Name System (DNS) vergiftigt met het verzoek om zijn kenmerkende MgBot-achterdeur te leveren bij aanvallen gericht op slachtoffers in Turkije, China en India.

De activiteit werd volgens Kaspersky waargenomen tussen november 2022 en november 2024. Er is verband gelegd met een hackgroep genaamd Ontwijkende Pandadie wordt bijgehouden als Bronze Highland, Daggerfly en StormBamboo. Er wordt geschat dat het actief is sinds ten minste 2012.

“De groep voerde voornamelijk Adversary-in-the-Middle (AitM)-aanvallen uit op specifieke slachtoffers”, zei Kaspersky-onderzoeker Fatih Şensoy in een diepgaande analyse. “Deze omvatten technieken zoals het plaatsen van laders op specifieke locaties en het opslaan van gecodeerde delen van de malware op door aanvallers gecontroleerde servers, die werden opgelost als reactie op specifieke DNS-verzoeken van websites.”

Dit is niet de eerste keer dat de DNS-vergiftigingsmogelijkheden van Evasive Panda op de voorgrond treden. Al in april 2023 merkte ESET op dat de bedreigingsactoren mogelijk een compromis in de toeleveringsketen of een AitM-aanval hebben uitgevoerd om getrojaniseerde versies van legitieme applicaties zoals Tencent QQ te bedienen in een aanval gericht op een internationale niet-gouvernementele organisatie (NGO) op het vasteland van China.

In augustus 2024 onthulde een rapport van Volexity hoe de bedreigingsacteur een niet bij naam genoemde internetprovider (ISP) in gevaar bracht door middel van een DNS-vergiftigingsaanval om kwaadaardige software-updates naar interessante doelen te sturen.

Evasive Panda is ook een van de vele met China verbonden clusters van bedreigingsactiviteiten die voor de verspreiding van malware afhankelijk zijn van AitM-vergiftiging. In een analyse van vorige maand zei ESET dat het tien actieve groepen uit China volgt die de techniek hebben gebruikt voor initiële toegang of zijdelingse beweging, waaronder LuoYu, BlackTech, TheWizards APT, Blackwood, PlushDaemon en FontGoblin.

Bij de door Kaspersky gedocumenteerde aanvallen blijkt de bedreigingsacteur gebruik te maken van lokmiddelen die zich voordoen als updates voor software van derden, zoals SohuVA, een videostreamingdienst van het Chinese internetbedrijf Sohu. De kwaadaardige update wordt geleverd vanaf het domein “p2p.hd.sohu.com(.)cn”, wat waarschijnlijk duidt op een DNS-vergiftigingsaanval.

“Er is een mogelijkheid dat de aanvallers een DNS-vergiftigingsaanval hebben gebruikt om de DNS-reactie van p2p.hd.sohu.com(.)cn op het IP-adres van een door de aanvaller gecontroleerde server te wijzigen, terwijl de echte updatemodule van de SohuVA-applicatie probeert de binaire bestanden in appdataroamingshapp7.0.18.0package bij te werken”, legt Şensoy uit.

De Russische cyberbeveiligingsleverancier zei dat het ook andere campagnes identificeerde waarin Evasive Panda een nep-updater gebruikte voor Baidu’s iQIYI Video, evenals IObit Smart Defrag en Tencent QQ.

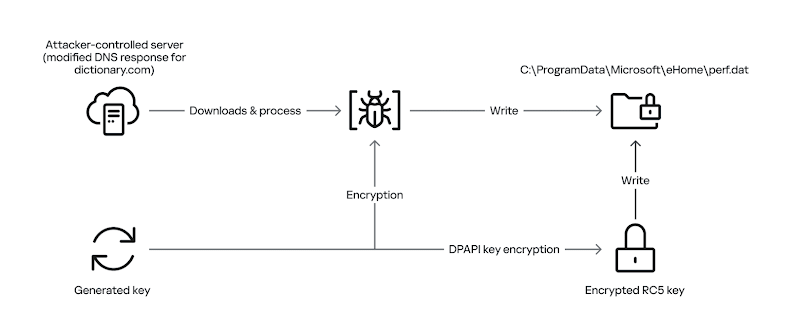

De aanval maakt de weg vrij voor de inzet van een initiële lader die verantwoordelijk is voor het starten van shellcode die op zijn beurt een gecodeerde tweede fase shellcode ophaalt in de vorm van een PNG-afbeeldingsbestand, wederom door middel van DNS-vergiftiging van de legitieme website dictionary(.)com.

Er wordt gezegd dat Evasive Panda het IP-adres heeft gemanipuleerd dat is gekoppeld aan dictionary(.)com, waardoor slachtoffersystemen de website omzetten naar een door de aanvaller gecontroleerd IP-adres op basis van hun geografische locatie en internetprovider.

Het is momenteel niet bekend hoe de bedreigingsacteur DNS-reacties vergiftigt. Maar er worden twee mogelijke scenario’s vermoed: ofwel werden de ISP’s die door de slachtoffers werden gebruikt selectief aangevallen en gecompromitteerd om een soort netwerkimplantaat op randapparaten te installeren, ofwel werd een router of firewall die door de slachtoffers werd gebruikt voor dit doel gehackt.

Het HTTP-verzoek om de shellcode van de tweede fase te verkrijgen bevat ook het huidige Windows-versienummer. Dit is waarschijnlijk een poging van de aanvallers om zich te richten op specifieke versies van het besturingssysteem en hun strategie aan te passen op basis van het gebruikte besturingssysteem. Het is vermeldenswaard dat Evasive Panda eerder watering hole-aanvallen heeft gebruikt om Apple macOS-malware met de codenaam MACMA te verspreiden.

De exacte aard van de payload van de tweede fase is onduidelijk, maar uit de analyse van Kaspersky blijkt dat de shellcode van de eerste fase de opgehaalde payload decodeert en uitvoert. Er wordt vastgesteld dat de aanvallers voor elk slachtoffer een uniek gecodeerd tweede shellcode-bestand genereren als een manier om detectie te omzeilen.

Een cruciaal aspect van de bewerkingen is het gebruik van een secundaire lader (“libpython2.4.dll”) die afhankelijk is van een hernoemde, oudere versie van “python.exe” om te sideloaden. Eenmaal gelanceerd, downloadt en decodeert het de volgende fase van malware door de inhoud te lezen van een bestand met de naam “C:ProgramDataMicrosofteHomeperf.dat.” Dit bestand bevat de gedecodeerde payload die uit de vorige stap is gedownload.

“Het lijkt erop dat de aanvaller een complex proces heeft gebruikt om deze fase uit een bron te halen, waar deze aanvankelijk XOR-gecodeerd was”, aldus Kaspersky. “De aanvaller heeft deze fase vervolgens gedecodeerd met XOR en vervolgens gecodeerd en opgeslagen in perf.dat met behulp van een aangepaste hybride van Microsoft’s Data Protection Application Programming Interface (DPAPI) en het RC5-algoritme.”

Het gebruik van een aangepast versleutelingsalgoritme wordt gezien als een poging om de analyse te bemoeilijken door ervoor te zorgen dat de versleutelde gegevens alleen kunnen worden gedecodeerd op het specifieke systeem waarop de versleuteling in eerste instantie werd uitgevoerd en alle pogingen om de kwaadaardige lading te onderscheppen en te analyseren te blokkeren.

De gedecodeerde code is een MgBot-variant die door de secundaire lader in een legitiem “svchost.exe”-proces wordt geïnjecteerd. Een modulair implantaat, MgBot, kan bestanden verzamelen, toetsaanslagen registreren, klembordgegevens verzamelen, audiostreams opnemen en inloggegevens van webbrowsers stelen. Hierdoor kan de malware gedurende langere tijd heimelijk aanwezig blijven in gecompromitteerde systemen.

“De Evasive Panda-bedreigingsacteur heeft opnieuw zijn geavanceerde capaciteiten getoond, waarbij hij beveiligingsmaatregelen omzeilt met nieuwe technieken en tools, terwijl hij op de lange termijn persistentie in gerichte systemen handhaaft”, aldus Kaspersky.