Het Japanse Cert-coördinatiecentrum (JPCERT/CC) onthulde donderdag dat het incidenten waargenomen waarbij het gebruik van een command-and-control (C2) raamwerk werd genaamd CrossC2, dat is ontworpen om de functionaliteit van Cobalt Strike uit te breiden naar andere platforms zoals Linux en Apple MacOS voor Cross-Platform System Control.

Het agentschap zei dat de activiteit werd ontdekt tussen september en december 2024, gericht op meerdere landen, waaronder Japan, op basis van een analyse van virustotale artefacten.

“De aanvaller gebruikte CrossC2 evenals andere tools zoals PSEXEC, Plink en Cobalt Strike in pogingen om AD binnen te dringen. Verder onderzoek bleek dat de aanvaller aangepaste malware gebruikte als lader voor kobaltstaking,” zei JPCERT/CC -onderzoeker Yuma Masubuchi in een rapport dat vandaag werd gepubliceerd.

De op maat gemaakte Cobalt Strike Beacon Loader is Codenaam Readnimeloader. Crossc2, een onofficieel baken en bouwer, is in staat om verschillende kobaltaanvalopdrachten uit te voeren na het opstellen van communicatie met een externe server die in de configuratie is opgegeven.

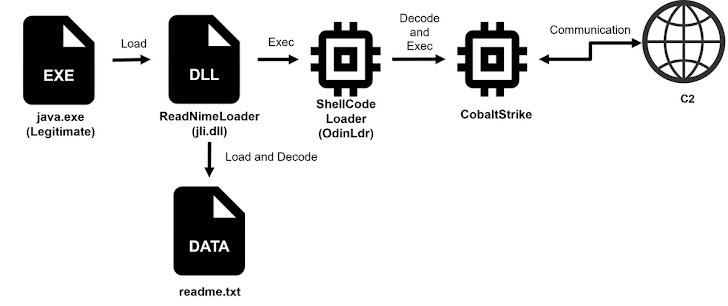

In de aanvallen die zijn gedocumenteerd door JPCERT/CC, wordt een geplande taak die door de dreigingsacteur op de gecompromitteerde machine is ingesteld, gebruikt om de legitieme Java.exe Binary te lanceren, die vervolgens wordt misbruikt om Readnimeloader (“jli.dll”) te sideload.

Geschreven in de NIM -programmeertaal, extraheert de lader de inhoud van een tekstbestand en voert deze rechtstreeks in het geheugen uit om te voorkomen dat sporen op schijf achterblijven. Dit geladen inhoud is een open-source shellcode-lader genaamd OdinlDR, die uiteindelijk het ingebedde kobaltstrookbaken decodeert en het uitvoert, ook in het geheugen.

Readnimeloader bevat ook verschillende anti-debugging- en anti-analysetechnieken die zijn ontworpen om te voorkomen dat OdinLDR wordt gedecodeerd tenzij de route duidelijk is.

JPCERT/CC zei dat de aanvalscampagne een bepaald niveau van overlapping deelt met Blacksuit/Black Basta Ransomware-activiteit gerapporteerd door Rapid7 in juni 2025, onder verwijzing naar overlappingen in het gebruikte command-and-control (C2) -domein en op vergelijkbare naam genoemde bestanden.

Een ander opmerkelijk aspect is de aanwezigheid van verschillende ELF -versies van SystemBC, een achterdeur die vaak fungeert als een voorloper van de inzet van kobaltstaking en ransomware.

“Hoewel er talloze incidenten zijn waarbij kobaltstaking betrokken is, was dit artikel gericht op het specifieke geval waarin CrossC2, een hulpmiddel dat de bakenfunctionaliteit van de kobaltstaking uitbreidt naar meerdere platforms, werd gebruikt bij aanvallen, waardoor Linux -servers binnen een intern netwerk compromitteerden,” zei Masubuchi.

“Veel Linux -servers hebben geen EDR of vergelijkbare systemen geïnstalleerd, waardoor ze potentiële toegangspunten zijn voor verder compromis, en dus is er meer aandacht vereist.”