Bedreigingsactoren maken misbruik van een niet-gespecificeerde zero-day kwetsbaarheid in de cnPilot-routers van Cambium Networks om een variant van het AISURU-botnet genaamd AIRASHI in te zetten om gedistribueerde denial-of-service (DDoS)-aanvallen uit te voeren.

Volgens QiAnXin XLab maken de aanvallen sinds juni 2024 gebruik van het beveiligingslek. Aanvullende details over de tekortkomingen zijn achtergehouden om verder misbruik te voorkomen.

Enkele van de andere tekortkomingen die door het gedistribueerde Denial-of-Service (DDoS)-botnet worden bewapend, zijn CVE-2013-3307, CVE-2016-20016, CVE-2017-5259, CVE-2018-14558, CVE-2020-25499, CVE -2020-8515, CVE-2022-3573, CVE-2022-40005, CVE-2022-44149, CVE-2023-28771, evenals die welke van invloed zijn op AVTECH IP-camera’s, LILIN DVR’s en Shenzhen TVT-apparaten.

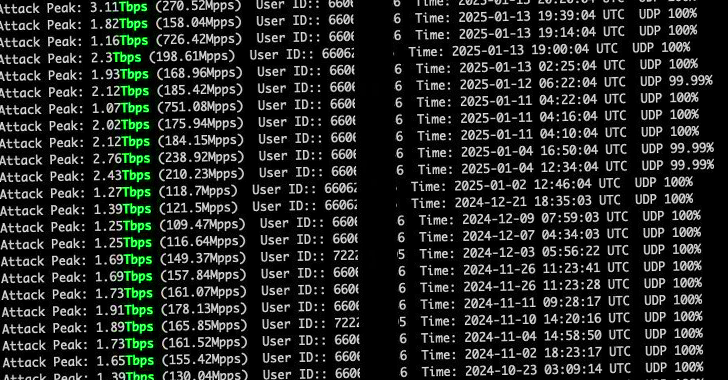

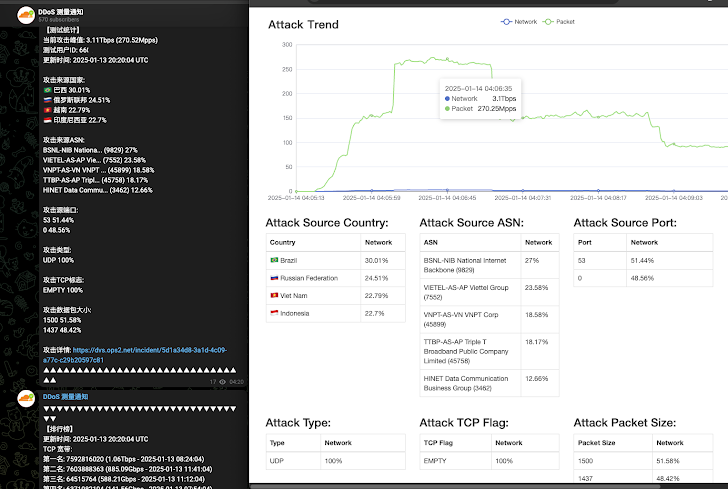

“De operator van AIRASHI heeft de testresultaten van zijn DDoS-mogelijkheden op Telegram gepost”, aldus XLab. “Uit historische gegevens kan worden afgeleid dat de aanvalscapaciteit van het AIRASHI-botnet stabiel blijft rond de 1-3 Tbps.”

Het merendeel van de besmette apparaten bevindt zich in Brazilië, Rusland, Vietnam en Indonesië, waarbij China, de Verenigde Staten, Polen en Rusland de belangrijkste doelwitten van de kwaadaardige zwerm worden.

AIRASHI is een variant van het AISURU (ook bekend als NAKOTNE) botnet dat eerder in augustus 2024 door het cyberbeveiligingsbedrijf werd gemarkeerd in verband met een DDoS-aanval gericht op Steam rond dezelfde tijd die samenviel met de lancering van de game Zwarte mythe: Wukong.

Er zijn ook geselecteerde variaties van AIRASHI gevonden, een regelmatig bijgewerkt botnet met proxyware-functionaliteit, wat erop wijst dat de bedreigingsactoren van plan zijn hun diensten uit te breiden buiten het faciliteren van DDoS-aanvallen.

AISURU zou zijn aanvalsactiviteiten in september 2024 tijdelijk hebben opgeschort, maar een maand later opnieuw verschijnen met bijgewerkte functies (genaamd kitty) en eind november voor de tweede keer vernieuwd (ook bekend als AIRASHI).

“Het kattenmonster begon zich begin oktober 2024 te verspreiden”, merkte XLab op. “Vergeleken met eerdere AISURU-voorbeelden heeft het het netwerkprotocol vereenvoudigd. Eind oktober begon het SOCKS5-proxy’s te gebruiken om met de C2-server te communiceren.”

AIRASHI daarentegen is verkrijgbaar in minstens twee verschillende smaken:

- AIRASHI-DDoS (voor het eerst ontdekt eind oktober), dat zich voornamelijk richt op DDoS-aanvallen, maar ook willekeurige opdrachtuitvoering en omgekeerde shell-toegang ondersteunt

- AIRASHI-Proxy (voor het eerst gedetecteerd begin december), een aangepaste versie van AIRASHI-DDoS met proxyfunctionaliteit

Het botnet vertrouwt, naast het voortdurend aanpassen van zijn methoden om de C2-servergegevens via DNS-query’s te verkrijgen, op een volledig nieuw netwerkprotocol dat HMAC-SHA256- en CHACHA20-algoritmen voor communicatie gebruikt. Bovendien ondersteunt AIRASHI-DDoS 13 berichttypen, terwijl AIRASHI-Proxy slechts 5 berichttypen ondersteunt.

De bevindingen tonen aan dat kwaadwillenden kwetsbaarheden in IoT-apparaten blijven misbruiken, zowel als initiële toegangsvector als voor het bouwen van botnets die deze gebruiken om extra gewicht te geven aan krachtige DDoS-aanvallen.

De ontwikkeling komt op het moment dat QiAnXin licht werpt op een platformonafhankelijke achterdeur genaamd alphatronBot, die de Chinese overheid en bedrijven heeft aangevallen om geïnfecteerde Windows- en Linux-systemen in een botnet te betrekken. De malware was actief sinds begin 2023 en adopteerde een legitieme open-source peer-to-peer (P2P) chattoepassing genaamd PeerChat om met andere geïnfecteerde knooppunten te praten.

Het gedecentraliseerde karakter van het P2P-protocol betekent dat een aanvaller opdrachten kan geven via elk van de gecompromitteerde knooppunten zonder deze via een enkele C2-server te hoeven routeren, waardoor het botnet een stuk veerkrachtiger wordt tegen verwijderingen.

“De meer dan 700 P2P-netwerken die in de achterdeur zijn ingebouwd, bestaan uit geïnfecteerde netwerkapparaatcomponenten uit 80 landen en gebieden”, aldus het bedrijf. “De knooppunten omvatten MikroTik-routers, Hikvision-camera’s, VPS-servers, DLink-routers, CPE-apparaten, enz.”

Vorig jaar heeft XLab ook een geavanceerd en onopvallend raamwerk voor het leveren van payloads beschreven, met de codenaam DarkCracks, dat gecompromitteerde GLPI- en WordPress-sites exploiteert om te functioneren als downloaders en C2-servers.

“De primaire doelstellingen zijn het verzamelen van gevoelige informatie van geïnfecteerde apparaten, het behouden van toegang op lange termijn en het gebruiken van de gecompromitteerde, stabiele, krachtige apparaten als relay-nodes om andere apparaten te besturen of kwaadaardige ladingen af te leveren, waardoor de voetafdruk van de aanvaller effectief wordt verdoezeld.” gezegd.

“De gecompromitteerde systemen bleken deel uit te maken van kritieke infrastructuur in verschillende landen, waaronder schoolwebsites, openbaarvervoersystemen en bezoekerssystemen van gevangenissen.”