Google’s Mandiant Threat Defense zei maandag dat het een n-day exploitatie van een inmiddels gepatchte beveiligingsfout in Gladinet’s Triofox-platform voor het delen van bestanden en toegang op afstand heeft ontdekt.

De kritieke kwetsbaarheid, bijgehouden als CVE-2025-12480 (CVSS-score: 9.1), stelt een aanvaller in staat de authenticatie te omzeilen en toegang te krijgen tot de configuratiepagina’s, wat resulteert in het uploaden en uitvoeren van willekeurige payloads.

De technologiegigant zei dat het al op 24 augustus 2025 een bedreigingscluster had waargenomen dat werd gevolgd als UNC6485 en dat de fout bewapende, bijna een maand nadat Gladinet patches voor de fout had uitgebracht in versie 16.7.10368.56560. Het is vermeldenswaard dat CVE-2025-12480 de derde fout in Triofox is die alleen al dit jaar actief wordt uitgebuit, na CVE-2025-30406 en CVE-2025-11371.

“Toegevoegde bescherming voor de initiële configuratiepagina’s”, aldus de release-opmerkingen voor de software. “Deze pagina’s zijn niet meer toegankelijk nadat Triofox is ingesteld.”

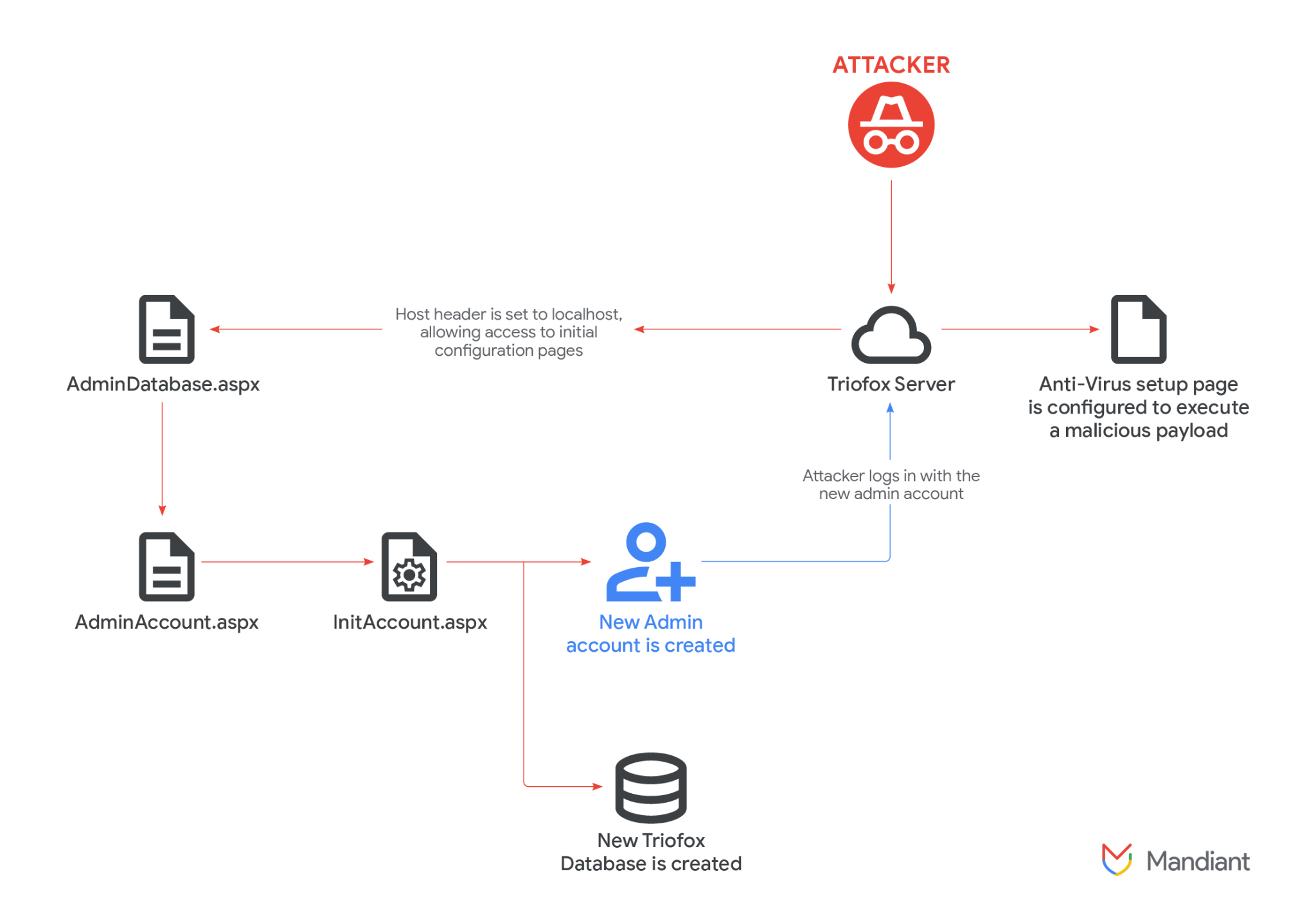

Mandiant zei dat de bedreigingsacteur de niet-geverifieerde toegangskwetsbaarheid heeft bewapend om toegang te krijgen tot de configuratiepagina’s, en deze vervolgens heeft gebruikt om een nieuw native beheerdersaccount, Cluster Admin, te maken door het installatieproces uit te voeren. Het nieuw aangemaakte account werd vervolgens gebruikt voor vervolgactiviteiten.

“Om code-uitvoering te bewerkstelligen, logde de aanvaller in met het nieuw aangemaakte beheerdersaccount. De aanvaller uploadde kwaadaardige bestanden om deze uit te voeren met behulp van de ingebouwde antivirusfunctie”, aldus beveiligingsonderzoekers Stallone D’Souza, Praveeth DSouza, Bill Glynn, Kevin O’Flynn en Yash Gupta.

“Om de antivirusfunctie in te stellen, mag de gebruiker een willekeurig pad opgeven voor het geselecteerde antivirusprogramma. Het bestand dat is geconfigureerd als de locatie van de antivirusscanner neemt de Triofox-bovenliggende procesaccountrechten over, die worden uitgevoerd onder de context van het SYSTEEM-account.”

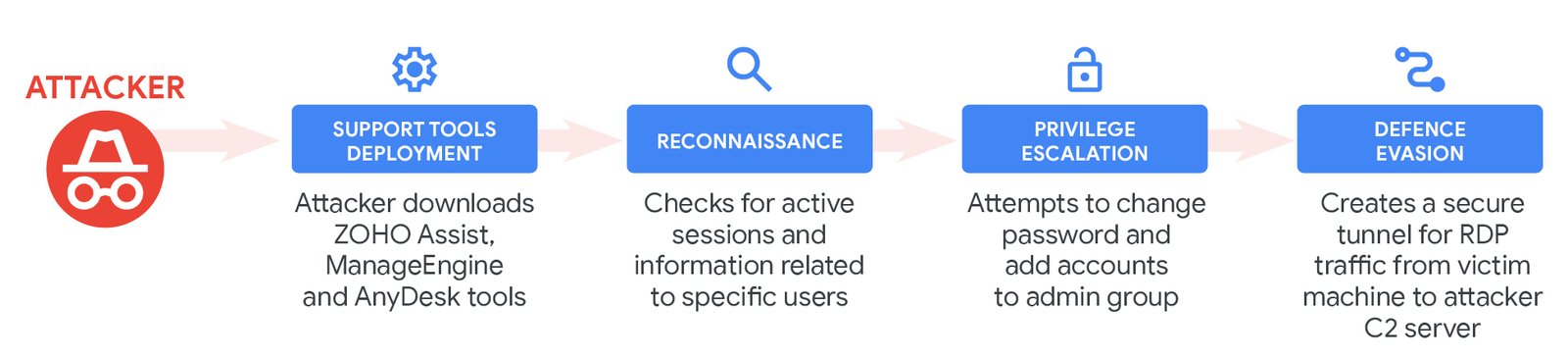

Volgens Mandiant voerden de aanvallers hun kwaadaardige batchscript (“centre_report.bat”) uit door het pad van de antivirus-engine zo te configureren dat het naar het script verwijst. Het script is ontworpen om een installatieprogramma voor Zoho Unified Endpoint Management System (UEMS) te downloaden van 84.200.80(.)252, en dit te gebruiken om programma’s voor externe toegang zoals Zoho Assist en AnyDesk op de host te implementeren.

De externe toegang die Zoho Assist bood, werd gebruikt om verkenningen uit te voeren, gevolgd door pogingen om wachtwoorden voor bestaande accounts te wijzigen en deze toe te voegen aan lokale beheerders en de groep ‘Domeinbeheerders’ voor escalatie van bevoegdheden.

Als een manier om detectie te omzeilen, downloadden de bedreigingsactoren tools zoals Plink en PuTTY om een gecodeerde tunnel op te zetten naar een command-and-control (C2) server via poort 433 via SSH met als uiteindelijk doel inkomend RDP-verkeer toe te staan.

Hoewel het uiteindelijke doel van de campagne onbekend blijft, wordt Triofox-gebruikers geadviseerd om te updaten naar de nieuwste versie, beheerdersaccounts te controleren en te verifiëren dat de antivirus-engine van Triofox niet is geconfigureerd om ongeautoriseerde scripts of binaire bestanden uit te voeren.