Er is een reeks nieuwe aanvalsmethoden gedemonstreerd tegen Google Workspace en het Google Cloud Platform die mogelijk door bedreigingsactoren kunnen worden ingezet om ransomware-, data-exfiltratie- en wachtwoordherstelaanvallen uit te voeren.

“Vanuit één enkele gecompromitteerde machine kunnen bedreigingsactoren op verschillende manieren vooruitgang boeken: ze kunnen overstappen naar andere gekloonde machines waarop GCPW is geïnstalleerd, toegang krijgen tot het cloudplatform met aangepaste machtigingen, of lokaal opgeslagen wachtwoorden decoderen om hun aanval buiten het Google-ecosysteem voort te zetten. ”, zegt Martin Zugec, directeur technische oplossingen bij Bitdefender, in een nieuw rapport.

Een voorwaarde voor deze aanvallen is dat de kwaadwillende al op een andere manier toegang heeft gekregen tot een lokale machine, wat Google ertoe aanzet de bug te markeren als niet in aanmerking komend voor reparatie, omdat deze buiten ons dreigingsmodel valt en het gedrag in overeenstemming is met de praktijken van Chrome. van het opslaan van lokale gegevens.”

Het Roemeense cyberbeveiligingsbedrijf heeft echter gewaarschuwd dat dreigingsactoren dergelijke gaten kunnen uitbuiten om een enkel eindpuntcompromis uit te breiden tot een netwerkbrede inbreuk.

De aanvallen zijn in een notendop afhankelijk van het gebruik door een organisatie van Google Credential Provider for Windows (GCPW), die zowel Mobile Device Management (MDM) als Single Sign-On (SSO)-mogelijkheden biedt.

Hierdoor kunnen beheerders Windows-apparaten op afstand beheren en controleren binnen hun Google Workspace-omgevingen, en kunnen gebruikers toegang krijgen tot hun Windows-apparaten met dezelfde inloggegevens die worden gebruikt om in te loggen op hun Google-accounts.

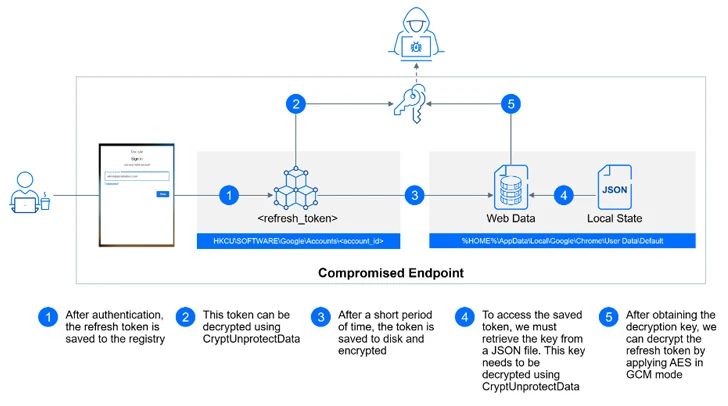

GCPW is ontworpen om een lokaal geprivilegieerd serviceaccount met de naam Google Accounts and ID Administration (GAIA) te gebruiken om het proces naadloos op de achtergrond te vergemakkelijken door verbinding te maken met Google API’s voor het verifiëren van de inloggegevens van een gebruiker tijdens de inlogstap en het opslaan van een vernieuwingstoken om dit te voorkomen de noodzaak van herauthenticatie.

Met deze configuratie kan een aanvaller met toegang tot een gecompromitteerde machine de OAuth-vernieuwingstokens van een account extraheren, hetzij uit het Windows-register of uit de Chrome-profielmap van de gebruiker, en de bescherming tegen multi-factor authenticatie (MFA) omzeilen.

Het vernieuwingstoken wordt vervolgens gebruikt om een HTTP POST-verzoek naar het eindpunt “https://www.googleapis” te construeren[.]com/oauth2/v4/token” om een toegangstoken te verkrijgen, dat op zijn beurt kan worden misbruikt om gevoelige gegevens die aan het Google-account zijn gekoppeld, op te halen, te manipuleren of te verwijderen.

Een tweede exploit betreft de zogenoemde Golden Image laterale beweging, die zich richt op de implementatie van virtuele machines (VM’s) en profiteert van het feit dat het maken van een machine door het klonen van een andere machine met vooraf geïnstalleerde GCPW ervoor zorgt dat het wachtwoord dat aan het GAIA-account is gekoppeld, wordt gewijzigd. ook gekloond.

“Als je het wachtwoord van een lokaal account kent, en lokale accounts op alle machines hetzelfde wachtwoord delen, dan ken je de wachtwoorden van alle machines”, legt Zugec uit.

“Deze uitdaging met een gedeeld wachtwoord is vergelijkbaar met het hebben van hetzelfde lokale beheerderswachtwoord op alle machines, dat is aangepakt door de Local Administrator Password Solution (LAPS) van Microsoft.”

De derde aanval omvat toegang tot inloggegevens in platte tekst door gebruik te maken van het toegangstoken dat is verkregen met de bovengenoemde techniek om een HTTP GET-verzoek naar een ongedocumenteerd API-eindpunt te sturen en de privé-RSA-sleutel te bemachtigen die nodig is om het wachtwoordveld te ontsleutelen.

“Het hebben van toegang tot inloggegevens in leesbare tekst, zoals gebruikersnamen en wachtwoorden, vormt een ernstiger bedreiging”, aldus Zugec. “Dit komt omdat het aanvallers in staat stelt zich rechtstreeks voor te doen als legitieme gebruikers en onbeperkte toegang te krijgen tot hun accounts, wat mogelijk kan leiden tot volledige accountovername.”