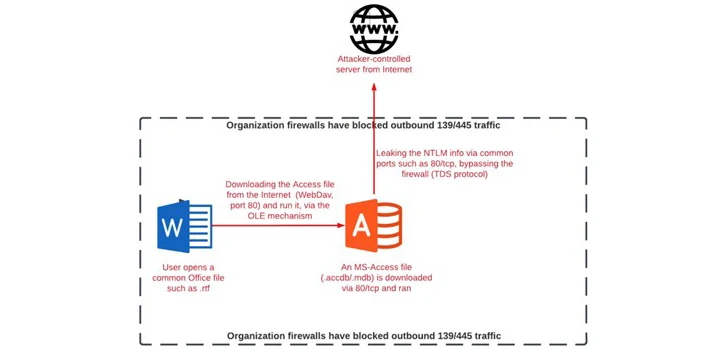

Cybersecurity-onderzoekers hebben een geval van “geforceerde authenticatie” ontdekt dat kan worden misbruikt om de NT LAN Manager (NTLM)-tokens van een Windows-gebruiker te lekken door een slachtoffer te misleiden om een speciaal vervaardigd Microsoft Access-bestand te openen.

De aanval maakt gebruik van een legitieme functie in de databasebeheersysteemoplossing waarmee gebruikers kunnen linken naar externe gegevensbronnen, zoals een externe SQL Server-tabel.

“Deze functie kan door aanvallers worden misbruikt om automatisch de NTLM-tokens van de Windows-gebruiker te lekken naar elke door de aanvaller bestuurde server, via elke TCP-poort, zoals poort 80”, zegt Check Point-beveiligingsonderzoeker Haifei Li. “De aanval kan worden uitgevoerd zolang het slachtoffer een .accdb- of .mdb-bestand opent. In feite kan elk gebruikelijker Office-bestandstype (zoals een .rtf) ook werken.”

NTLM, een verificatieprotocol dat in 1993 door Microsoft is geïntroduceerd, is een challenge-response-protocol dat wordt gebruikt om gebruikers te verifiëren tijdens het aanmelden. In de loop der jaren is gebleken dat het kwetsbaar is voor brute-force-, pass-the-hash- en relay-aanvallen.

De nieuwste aanval maakt in een notendop misbruik van de gekoppelde tabelfunctie in Access om de NTLM-hashes naar een door een acteur bestuurde server te lekken door een .accdb-bestand in te sluiten met een externe SQL Server-databaselink in een MS Word-document met behulp van een mechanisme genaamd Object Koppelen en insluiten (OLE).

“Een aanvaller kan een server opzetten die hij controleert, luisteren op poort 80, en zijn IP-adres in het bovenstaande ‘serveralias’-veld plaatsen”, legt Li uit. “Vervolgens kunnen ze het databasebestand, inclusief de gekoppelde tabel, naar het slachtoffer sturen.”

Als het slachtoffer het bestand opent en op de gekoppelde tabel klikt, neemt de slachtofferclient contact op met de door de aanvaller bestuurde server voor authenticatie, waardoor deze een relay-aanval kan uitvoeren door een authenticatieproces te starten met een gerichte NTLM-server in dezelfde organisatie.

De malafide server ontvangt vervolgens de uitdaging, geeft deze door aan het slachtoffer als onderdeel van het authenticatieproces en krijgt een geldig antwoord, dat uiteindelijk naar de NTLM-server wordt verzonden.

Hoewel Microsoft sindsdien oplossingen voor het probleem heeft uitgebracht in de Office/Access-versie (Current Channel, versie 2306, build 16529.20182) na verantwoorde openbaarmaking in januari 2023, heeft 0patch onofficiële oplossingen uitgebracht voor Office 2010, Office 2013, Office 2016, Office 2019, en Office365.

De ontwikkeling komt ook omdat Microsoft plannen aankondigde om NTLM in Windows 11 stop te zetten ten gunste van Kerberos voor verbeterde beveiliging.