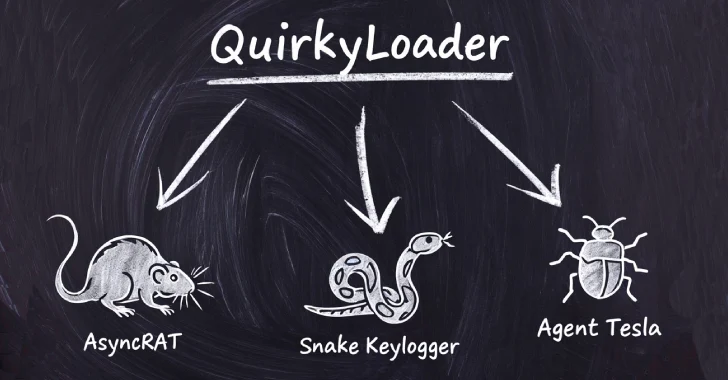

Cybersecurity -onderzoekers hebben details bekendgemaakt van een nieuwe malware -lader genaamd Kirchylolozer Dat wordt gebruikt om via e-mailspamcampagnes te leveren, een reeks de volgende fase payloads, variërend van informatie-stealers tot externe toegang tot Trojans sinds november 2024.

Sommige van de opmerkelijke malwarefamilies die zijn gedistribueerd met Quirkyloader zijn Agent Tesla, Asyncrat, Formbook, Masslogger, Remcos Rat, Rhadamanthys Stealer en Snake KeyLogger.

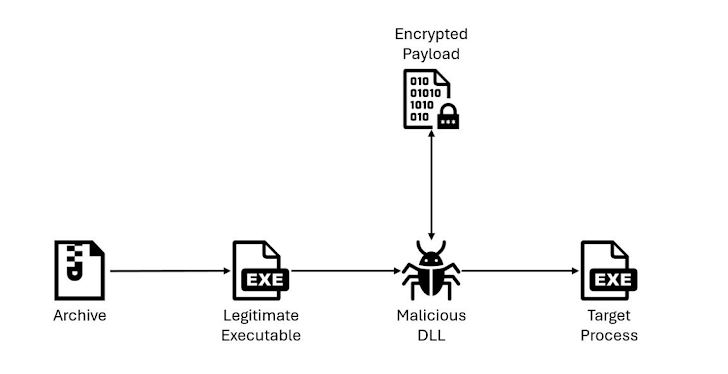

IBM X-Force, die de malware beschreef, zei dat de aanvallen omvatten het verzenden van spam-e-mails van zowel legitieme e-mailserviceproviders als een zelf-gehoste e-mailserver. Deze e -mails bevatten een kwaadaardig archief, dat een DLL, een gecodeerde lading en een echt uitvoerbaar bestand bevat.

“De acteur maakt gebruik van DLL Side-loading, een techniek waarbij het lanceren van het legitieme uitvoerbare bestand ook de kwaadaardige DLL laadt,” zei beveiligingsonderzoeker Raymond Joseph Alfonso. “Deze DLL laadt op zijn beurt, decodeert en injecteert de uiteindelijke lading in zijn doelproces.”

Dit wordt bereikt door proceshollowing te gebruiken om de malware in een van de drie processen te injecteren: addinProcess32.exe, installutil.exe of aspnet_wp.exe.

De DLL -lader, per IBM, is de afgelopen maanden in beperkte campagnes gebruikt, met twee campagnes waargenomen in juli 2025 gericht op Taiwan en Mexico.

De campagne die zich richt op Taiwan zou specifiek werknemers van Nusoft Taiwan, een onderzoeksbedrijf voor netwerk en internetbeveiliging hebben gevestigd in New Taipei City, hebben uitgekozen, met als doel ze te infecteren met Snake KeyLogger, die in staat is om gevoelige informatie te stelen van populaire webbrowsers, keystrokes en klemboeken.

De Mexico-gerelateerde campagne daarentegen wordt als willekeurig beoordeeld, waarbij de infectieketens REMCOS-ratten en asyncrat leveren.

“De dreigingsacteur schrijft consequent de DLL-lader-module in .NET-talen en gebruikt van tevoren (AOT) compilatie,” zei Alfonso. “Dit proces compileert de code in native machinecode vóór de uitvoering, waardoor het resulterende binaire verschijning lijkt alsof het in C of C ++ is geschreven.”

Nieuwe phishing -trends

De ontwikkeling komt omdat dreigingsactoren nieuwe QR -code phishing (aka quizen) tactieken gebruiken, zoals het splitsen van kwaadaardige QR -codes in twee delen of ze inbedden binnen legitieme in e -mailberichten die worden voortgebracht via phishing -kits zoals Gabagool en Tycoon, om detectie te ontwijken, die doorlopende evolutie aantoont.

“Welfde QR -codes zijn om verschillende redenen populair bij aanvallers,” zei Barracuda -onderzoeker Rohit Suresh Kanase. “Ze kunnen niet door mensen worden gelezen, dus haal geen rode vlaggen op, en ze kunnen vaak traditionele beveiligingsmaatregelen zoals e -mailfilters en linkscanners omzeilen.”

“Bovendien, aangezien ontvangers vaak overstappen naar een mobiel apparaat om de code te scannen, kan het gebruikers uit de beveiligingsperimeter van het bedrijf en weg van bescherming halen.”

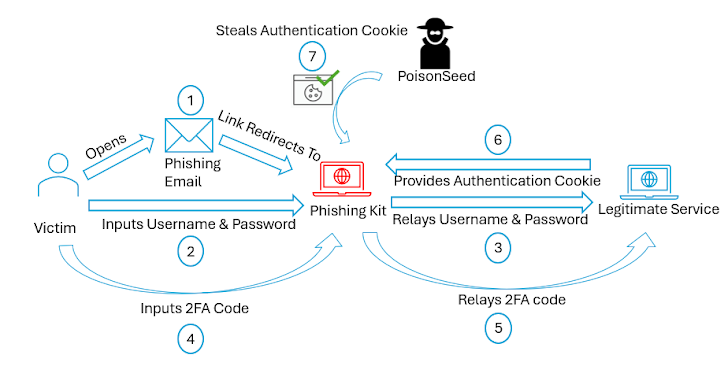

De bevindingen volgen ook de opkomst van een phishing-kit die door de Poisonseed Threat Actor wordt gebruikt om referenties en tweefactorauthenticatie (2FA) codes van individuen en organisaties te verwerven om toegang te krijgen tot de accounts van slachtoffers en ze te gebruiken om e-mails te verzenden voor het uitvoeren van cryptocurrency-scams.

“De domeinen die deze phishing -kit organiseren, houden zich voor in login -diensten van prominente CRM- en bulk -e -mailbedrijven zoals Google, SendGrid, MailChimp en waarschijnlijk anderen, gericht op de referenties van individuen,” zei Nviso Labs. “Poisonseed heeft gebruik van speer-phishing-e-mails die kwaadaardige links inbedden, die slachtoffers omleiden naar hun phishing-kit.”

Een opmerkelijk aspect van de kit is het gebruik van een techniek die bekend staat als precisie-gevalideerde phishing waarin de aanvaller een e-mailadres in realtime op de achtergrond valideert, terwijl een nep Cloudflare Turnstile-uitdaging aan de gebruiker wordt geserveerd. Zodra de cheques zijn doorgegeven, verschijnt een inlogformulier dat zich voordoet als het legitieme online platform, waardoor de dreigingsactoren ingediende referenties kunnen vastleggen en vervolgens doorgeven aan de service.