Cybersecurity-onderzoekers hebben drie sets kwaadaardige pakketten geïdentificeerd in de npm- en Python Package Index (PyPI)-repository die de mogelijkheid bieden om gegevens te stelen en zelfs gevoelige gegevens van geïnfecteerde systemen te verwijderen.

De lijst met geïdentificeerde pakketten vindt u hieronder:

- @async-mutex/mutex, een typosquat van async-mute (npm)

- dexscreener, die zich voordoet als een bibliotheek voor toegang tot liquiditeitspoolgegevens van gedecentraliseerde beurzen (DEX’s) en interactie met het DEX Screener-platform (npm)

- solana-transactie-toolkit (npm)

- solana-stable-web-huks (npm)

- cschokidar-next, een typosquat van chokidar (npm)

- achokidar-next, een typosquat van chokidar (npm)

- achalk-next, een typosquat van krijt (npm)

- csbchalk-next, een typosquat van krijt (npm)

- cschalk, een typosquat van krijt (npm)

- pycord-self, een typosquat van onenigheid.py-self (PyPI)

Supply chain-beveiligingsbedrijf Socket, dat de pakketten ontdekte, zei dat de eerste vier pakketten zijn ontworpen om privésleutels van Solana te onderscheppen en deze via de Simple Mail Transfer Protocol (SMTP)-servers van Gmail te verzenden met het waarschijnlijke doel de portemonnee van de slachtoffers leeg te zuigen.

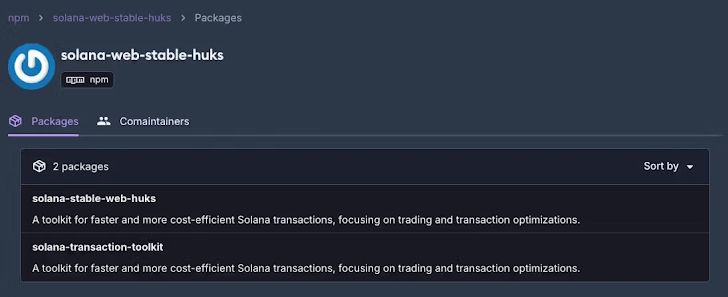

Met name de pakketten solana-transaction-toolkit en solana-stable-web-huks putten programmatisch de portemonnee uit, waarbij tot 98% van de inhoud automatisch wordt overgedragen naar een door de aanvaller gecontroleerd Solana-adres, terwijl ze beweren Solana-specifieke functionaliteit te bieden.

“Omdat Gmail een vertrouwde e-mailservice is, is de kans kleiner dat deze exfiltratiepogingen worden opgemerkt door firewalls of eindpuntdetectiesystemen, die smtp.gmail.com als legitiem verkeer behandelen”, aldus beveiligingsonderzoeker Kirill Boychenko.

Socket zei dat het ook twee GitHub-opslagplaatsen tegenkwam die waren gepubliceerd door de bedreigingsactoren achter solana-transaction-toolkit en solana-stable-web-huks, die beweren Solana-ontwikkeltools of -scripts te bevatten voor het automatiseren van algemene DeFi-workflows, maar die in werkelijkheid de kwaadaardige npm-pakketten van de bedreigingsacteur.

De GitHub-accounts die aan deze opslagplaatsen zijn gekoppeld, “moonshot-wif-hwan” en “Diveinprogramming”, zijn niet langer toegankelijk.

“Een script in de GitHub-repository van de bedreigingsacteur, moonshot-wif-hwan/pumpfun-bump-script-bot, wordt gepromoot als een bot voor handel op Raydium, een populaire op Solana gebaseerde DEX, maar in plaats daarvan importeert het kwaadaardige code van solana- stable-web-huks-pakket,” zei Boychenko.

Het gebruik van kwaadaardige GitHub-opslagplaatsen illustreert de pogingen van de aanvallers om een bredere campagne op te zetten die verder gaat dan npm, door zich te richten op ontwikkelaars die mogelijk op zoek zijn naar Solana-gerelateerde tools op het codehostingplatform van Microsoft.

Het is gebleken dat de tweede set npm-pakketten hun kwaadaardige functionaliteit naar een hoger niveau tilt door een “kill switch”-functie op te nemen die recursief alle bestanden in projectspecifieke mappen wist, naast het in sommige gevallen exfiltreren van omgevingsvariabelen naar een externe server. .

Het nagemaakte csbchalk-next-pakket functioneert op dezelfde manier als de getypte versies van chokidar, met als enige verschil dat het de gegevensverwijderingsoperatie pas initieert nadat het de code “202” van de server heeft ontvangen.

Pycord-self daarentegen onderscheidt Python-ontwikkelaars die Discord API’s in hun projecten willen integreren, Discord-authenticatietokens willen vastleggen en verbinding willen maken met een door aanvallers bestuurde server voor permanente achterdeurtoegang na installatie op zowel Windows- als Linux-systemen.

De ontwikkeling komt omdat kwaadwillenden zich op Roblox-gebruikers richten met frauduleuze bibliotheken die zijn ontworpen om gegevensdiefstal te vergemakkelijken met behulp van open-source stealer-malware zoals Skuld en Blank-Grabber. Vorig jaar onthulde Imperva dat Roblox-spelers die op zoek zijn naar game-cheats en mods ook het doelwit zijn van valse PyPI-pakketten die hen misleiden om dezelfde payloads te downloaden.