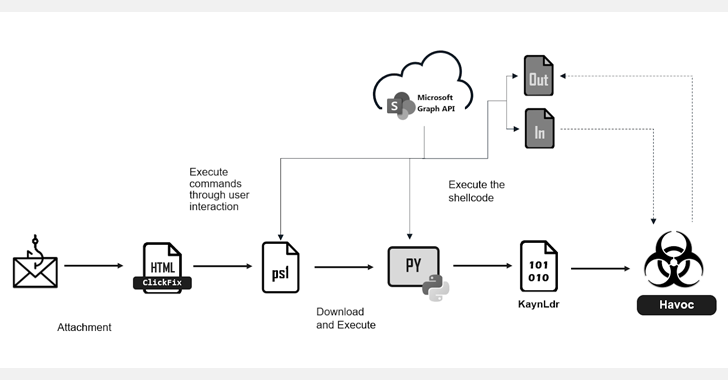

Cybersecurity-onderzoekers vestigen de aandacht op een nieuwe phishing-campagne die gebruik maakt van de ClickFix-techniek om een open-source command-and-Control (C2) framework te leveren genaamd Havoc.

“De dreigingsacteur verbergt elke malwarefase achter een SharePoint-site en maakt gebruik van een aangepaste versie van Havoc Demon in combinatie met de Microsoft Graph API om C2-communicatie binnen vertrouwde, bekende diensten te verdoezelen,” zei Fortinet Foreguard Labs in een technisch rapport gedeeld met het Hacker News.

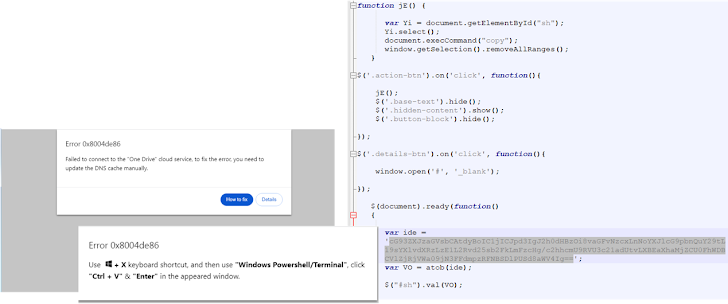

Het startpunt van de aanval is een phishing-e-mail met een HTML-bijlage (“documenten.html”) die, wanneer geopend, een foutmelding weergeeft, dat de ClickFix-techniek gebruikt om gebruikers te misleiden om een kwaadwillende PowerShell-commando uit te voeren in hun terminal of PowerShell, waardoor de volgende stage wordt geactiveerd.

De opdracht is ontworpen om een PowerShell-script te downloaden en uit te voeren dat is gehost op een tegenstanders-gecontroleerde SharePoint-server. De nieuw gedownloade PowerShell controleert of deze wordt uitgevoerd in een sandbox -omgeving voordat het gaat om de Python -interpreter (“Pythonw.exe”), als deze nog niet aanwezig is in het systeem.

De volgende stap omvat het ophalen en uitvoeren van een Python -script van dezelfde SharePoint -locatie die dient als een ShellCode -lader voor KaynlDR, een reflecterende lader geschreven in C en ASM die in staat is om een ingebed DLL te lanceren, in dit de Havoc Demon Agent op de geïnfecteerde host.

“De dreigingsacteur gebruikt Havoc in combinatie met de MicrosoQ Graph API om C2-communicatie binnen bekende diensten te verbergen,” zei Fortinet, het toevoegen van de framework ondersteunt functies om informatie uit te voeren, bestandsbewerkingen uit te voeren, en voercommando- en payload-uitvoering, tokenmanipulatie en kerberosaanvallen uit.

De ontwikkeling komt wanneer Malwarebytes onthulde dat dreigingsactoren een bekende maas in Google ADS blijven exploiteren in het beleid van Google AD om PayPal -klanten te richten met nepadvertenties die worden geserveerd via adverteerderaccounts die mogelijk zijn gecompromitteerd.

De advertenties proberen slachtoffers te misleiden naar hulp met betrekking tot accountkwesties of betalingsproblemen om een frauduleus aantal te bellen dat waarschijnlijk eindigt met hen die hun persoonlijke en financiële informatie overhandigen.

“Een zwakte binnen het beleid van Google voor bestemmingspagina’s (ook bekend als definitieve URL’s), stelt iedereen in staat om populaire websites voor te doen, zolang de bestemmingspagina en de URL (de webpagina in een AD) hetzelfde domein delen,” zei Jérôme Segura, senior directeur van onderzoek bij MalwareBytes, zei.

“Technische ondersteuning is als gieren die rondcirkelen boven de meest populaire Google -zoekvoorwaarden, vooral als het gaat om elke vorm van online assistentie of klantenservice.”