Een wijdverbreide phishing -campagne is waargenomen met behulp van nep -pdf -documenten gehost op het WebFlow Content Delivery Network (CDN) met als doel creditcardinformatie te stelen en financiële fraude te plegen.

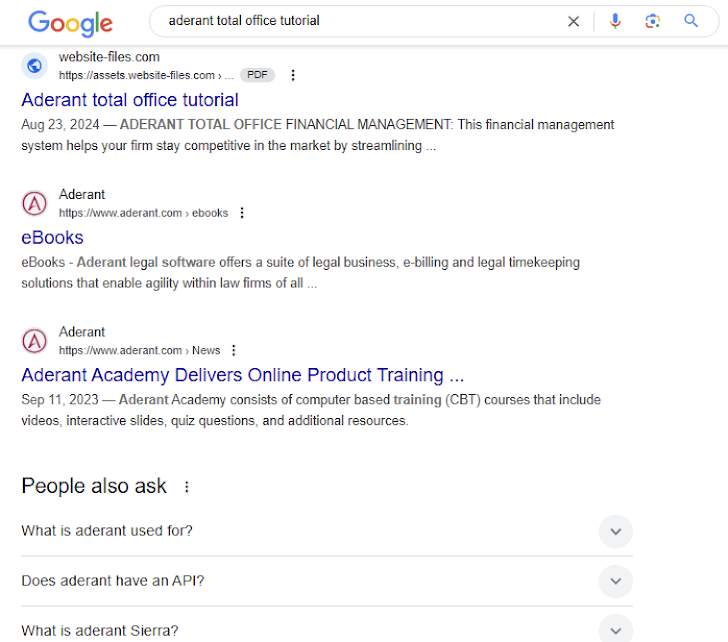

“De aanvaller richt zich op slachtoffers die op zoek zijn naar documenten op zoekmachines, wat resulteert in toegang tot kwaadwillende PDF die een captcha -beeld bevat ingebed met een phishing -link, waardoor ze gevoelige informatie verstrekken,” zei Netskope Threat Labs -onderzoeker Jan Michael Alcantara.

De activiteit, sinds de tweede helft van 2024, houdt gebruikers in op zoek naar boektitels, documenten en grafieken op zoekmachines zoals Google om gebruikers om te leiden naar PDF -bestanden die zijn gehost op WebFlow CDN.

Deze PDF -bestanden worden ingebed met een afbeelding die een Captcha -uitdaging nabootst, waardoor gebruikers die erop klikken naar een phishing -pagina worden gebracht die deze keer een echte CloudFlare Turnstile Captcha organiseert.

Door dit te doen, willen de aanvallers het proces een fineer van legitimiteit lenen, slachtoffers voor de gek houden door te denken dat ze hadden interactie met een veiligheidscontrole, terwijl ze ook detectie door statische scanners ontweken.

Gebruikers die de echte Captcha -uitdaging voltooien, worden vervolgens doorgestuurd naar een pagina met een “download” -knop om toegang te krijgen tot het veronderstelde document. Wanneer de slachtoffers echter proberen de stap te voltooien, krijgen ze een pop-upbericht gediend met de vraag om hun persoonlijke en creditcardgegevens in te voeren.

“Bij het invoeren van creditcardgegevens zal de aanvaller een foutmelding sturen om aan te geven dat deze niet is geaccepteerd,” zei Michael Alcantara. “Als het slachtoffer hun creditcardgegevens nog twee of drie keer indient, worden ze doorgestuurd naar een HTTP 500 -foutpagina.”

De ontwikkeling komt als Slashnext gedetailleerd een nieuwe phishing-kit genaamd Astaroth (niet te verwarren met een bankmalware met dezelfde naam) die wordt geadverteerd op telegram- en cybercriminaliteitsmarkt voor $ 2.000 in ruil voor zes maanden van updates en bypass-technieken.

Net als Phishing-as-a-Service (PHAAS) -aanbiedingen, stelt het Cyber Crooks de mogelijkheid om referenties en tweefactorauthenticatie (2FA) codes te oogsten via nep-login-pagina’s die populaire online services nabootsen.

“Astaroth maakt gebruik van een omgekeerde proxy-stijl-stijl om verkeer tussen slachtoffers en legitieme authenticatieservices zoals Gmail, Yahoo en Microsoft te onderscheppen en te manipuleren,” zei beveiligingsonderzoeker Daniel Kelley. “Handelend als een man-in-the-middle, vangt het inloggegevens, tokens en sessiekoekjes in realtime, effectief omzeilend 2FA.”