Bedreigingsactoren richten zich op Amazon Web Services (AWS) om phishing -campagnes te duwen naar nietsvermoedende doelen, volgens bevindingen van Palo Alto Networks Unit 42.

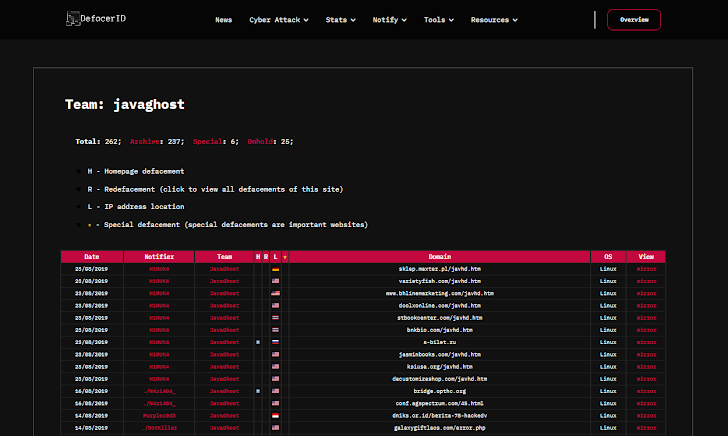

Het Cybersecurity Company volgt het activiteitencluster onder de naam TGR-een-0011 (Kort voor een bedreigingsgroep met onbekende motivatie), waarvan het zei dat deze overlapt met een groep die bekend staat als Javaghost. Van TGR-ONK-0011 is bekend dat het sinds 2019 actief is.

“De groep concentreerde zich historisch op het onschadelijke websites,” zei beveiligingsonderzoeker Margaret Kelley. “In 2022 draaiden ze om phishing -e -mails te verzenden voor financieel gewin.”

Het is vermeldenswaard dat deze aanvallen geen enkele kwetsbaarheid in AWS gebruiken. In plaats daarvan profiteren de dreigingsactoren van verkeerde configuraties in de omgevingen van slachtoffers die hun AWS -toegangssleutels blootleggen om phishing -berichten te verzenden door Amazon Simple Email Service (SES) en Workmail -services te misbruiken.

Daarbij biedt de Modus Operandi het voordeel dat ze hun eigen infrastructuur niet hosten te hosten of betalen om de kwaadaardige activiteit uit te voeren.

Wat meer is, het maakt het mogelijk om de phishing -berichten van de dreiging acteur te omzeilen, omdat de digitale missieven afkomstig zijn van een bekende entiteit waaruit de doelorganisatie eerder e -mails heeft ontvangen.

“Javaghost verkregen blootgestelde langetermijntoegangsleutels die verband houden met identiteits- en toegangsmanagement (IAM) -gebruikers waarmee ze initiële toegang tot een AWS-omgeving konden krijgen via de Command-Line Interface (CLI),” legde Kelley uit, “legde Kelley uit.

“Tussen 2022-24 ontwikkelde de groep hun tactiek naar meer geavanceerde verdedigingsontduiking technieken die proberen identiteiten in de CloudTrail-logboeken te verdoezelen. Deze tactiek is historisch geëxploiteerd door verspreide spin.”

Zodra de toegang tot het AWS -account van de organisatie is bevestigd, is het bekend dat de aanvallers tijdelijke referenties en een inlog -URL genereren om console -toegang toe te staan. Dit, volgens eenheid 42, geeft hen de mogelijkheid om hun identiteit te verdoezelen en zichtbaarheid te krijgen in de middelen binnen het AWS -account.

Vervolgens is de groep waargenomen met behulp van SES en Workmail om de phishing -infrastructuur op te zetten, nieuwe SES en workmailgebruikers te creëren en nieuwe SMTP -referenties in te stellen om e -mailberichten te verzenden.

“Gedurende het tijdsbestek van de aanvallen maakt Javaghost verschillende IAM -gebruikers, sommige die ze gebruiken tijdens hun aanvallen en anderen die ze nooit gebruiken,” zei Kelley. “De ongebruikte IAM-gebruikers lijken te dienen als langdurige doorzettingsmechanismen.”

Een ander opmerkelijk aspect van de Modus Operandi van de dreigingsacteur betreft de oprichting van een nieuwe IAM -rol met een vertrouwensbeleid, waardoor ze toegang hebben tot het AWS -account van de organisatie van een andere AWS -account onder hun controle.

“De groep blijft hetzelfde visitekaartje achterlaten in het midden van hun aanval door nieuwe Amazon Elastic Cloud Compute (EC2) beveiligingsgroepen te maken met de naam Java_Ghost, met de groepsbeschrijving ‘We zijn er maar niet zichtbaar’,” concludeerde eenheid 42.

“Deze beveiligingsgroepen bevatten geen beveiligingsregels en de groep doet meestal geen poging om deze beveiligingsgroepen aan eventuele bronnen te koppelen. Het maken van de beveiligingsgroepen verschijnt in de CloudTrail -logboeken in de gebeurtenissen van CreateSecurityGroup.”