De Maleisische wetshandhavingsautoriteiten hebben de beëindiging aangekondigd van een phishing-as-a-service (PhaaS)-operatie genaamd BulletProofLink.

De Royal Malaysia Police zei dat de inspanning, die op 6 november 2023 werd uitgevoerd met hulp van de Australische federale politie (AFP) en het Amerikaanse Federal Bureau of Investigation (FBI), gebaseerd was op informatie dat de dreigingsactoren achter het platform waren gevestigd buiten het land.

Daartoe zijn acht personen tussen 29 en 56 jaar, waaronder het brein van het syndicaat, gearresteerd op verschillende locaties in Sabah, Selangor, Perak en Kuala Lumpur, zo meldde New Straits Times.

Samen met de arrestaties namen de autoriteiten servers, computers, sieraden, voertuigen en cryptocurrency-portefeuilles met daarin ongeveer $213.000 in beslag.

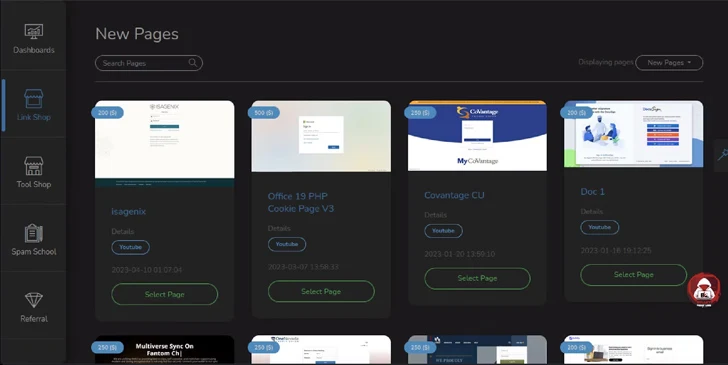

BulletProofLink, ook wel BulletProftLink genoemd, staat bekend om het aanbieden van kant-en-klare phishing-sjablonen op abonnementsbasis aan andere actoren voor het uitvoeren van campagnes voor het verzamelen van inloggegevens. Deze sjablonen bootsen de inlogpagina’s na van bekende diensten zoals American Express, Bank of America, DHL, Microsoft en Naver.

Volgens een analyse van Microsoft in september 2021 zijn BulletProofLink-actoren ook betrokken bij zogenaamde dubbele diefstal, waarbij de gestolen inloggegevens naar zowel hun klanten als de kernontwikkelaars worden gestuurd, wat resulteert in extra mogelijkheden om inkomsten te genereren.

“BulletProftLink wordt geassocieerd met de bedreigingsacteur AnthraxBP, die ook de online bijnamen TheGreenMY en AnthraxLinkers droeg”, zei cyberbeveiligingsbedrijf Intel 471 vorige week.

“De acteur had een actieve website waarop reclame werd gemaakt voor phishing-diensten. De acteur heeft een uitgebreide ondergrondse voetafdruk en opereerde op een aantal duidelijke ondergrondse webforums en Telegram-kanalen met behulp van meerdere kanalen.”

De online winkel van BulletProftLink is vermoedelijk actief sinds 2015 en telde in april 2023 naar schatting niet minder dan 8.138 actieve klanten en 327 phishingpagina-sjablonen.

Een ander opmerkelijk kenmerk is de integratie van Evilginx2 om adversary-in-the-middle (AiTM)-aanvallen te vergemakkelijken die het voor bedreigingsactoren mogelijk maken om sessiecookies te stelen en multi-factor authenticatiebescherming te omzeilen.

“PhaaS-schema’s zoals BulletProftLink vormen de brandstof voor verdere aanvallen”, aldus Intel 471. “Gestolen inloggegevens zijn een van de belangrijkste manieren waarop kwaadwillende hackers toegang krijgen tot organisaties.”

Als teken dat bedreigingsactoren voortdurend hun tactieken vernieuwen als reactie op verstoringen en een meer geavanceerde aanpak hanteren, zijn ook AiTM-aanvallen waargenomen waarbij gebruik werd gemaakt van intermediaire links naar documenten die worden gehost op oplossingen voor het delen van bestanden, zoals DRACOON, die de URL’s bevatten naar door de tegenstander gecontroleerde infrastructuur.

“Deze nieuwe methode kan beveiligingsmaatregelen voor e-mail omzeilen, omdat de initiële link afkomstig lijkt te zijn van een legitieme bron en er geen bestanden worden afgeleverd bij het eindpunt van het slachtoffer, omdat er interactie mogelijk is met het gehoste document dat de link bevat via de file-sharing-server in de browser.” ‘, aldus TrendMicro.

De ontwikkeling komt nadat de 33-jarige Servische en Kroatische staatsburger, Milomir Desnica, in de VS schuldig pleitte aan het exploiteren van een drugshandelplatform genaamd Monopoly Market op het dark web en aan het samenzweren om meer dan 30 kilo methamfetamine aan Amerikaanse klanten te distribueren.

De illegale marktplaats, die in 2019 door Desnica werd opgezet, werd in december 2021 offline gehaald als onderdeel van een gecoördineerde oefening in samenwerking met Duitsland en Finland. Desnica werd in november 2022 in Oostenrijk gearresteerd en in juni 2023 uitgeleverd aan de VS op beschuldiging van drugshandel.