Cybersecurity -onderzoekers hebben een nieuwe geavanceerde malware -campagne gedetailleerd die gebruik maakt van betaalde advertenties op zoekmachines zoals Google om malware te leveren aan nietsvermoedende gebruikers die op zoek zijn naar populaire tools zoals Github Desktop.

Hoewel Malvertising-campagnes de afgelopen jaren gemeengoed zijn geworden, geeft de nieuwste activiteit het een kleine wending van zichzelf: een GitHub-commit inbedden in een pagina-URL die gewijzigde links bevat die wijzen op aanvallergestuurde infrastructuur.

“Zelfs wanneer een link lijkt te wijzen op een gerenommeerd platform zoals GitHub, kan de onderliggende URL worden gemanipuleerd om op te lossen naar een namaaklocatie,” zei Arctic Wolf in een rapport dat vorige week werd gepubliceerd.

Sinds ten minste december 2024 zijn exclusief gericht op het en softwareontwikkelingsbedrijven in West -Europa, de links binnen de Rogue Github -commit zijn ontworpen om gebruikers te leiden naar een kwaadwillende download gehost op een Lookalike Domain (“Gitpage (.) App”).

De eerste fase malware die wordt geleverd met behulp van vergiftigde zoekresultaten is een opgeblazen 128 MB Microsoft Software Installer (MSI) dat, vanwege de grootte, de meeste bestaande online beveiligingssandboxen ontwijkt, terwijl een grafische verwerkingseenheid (GPU) -gated decodering-routine de payload gecodeerd op systemen zonder een echte GPU houdt. De techniek is codenaam GPugate.

“Systemen zonder de juiste GPU -stuurprogramma’s zijn waarschijnlijk virtuele machines (VM’s), sandboxen of oudere analyseomgevingen die beveiligingsonderzoekers vaak gebruiken,” zei het cybersecuritybedrijf. “Het uitvoerbare bestand (…) gebruikt GPU -functies om een coderingssleutel te genereren voor het decoderen van de payload, en het controleert de GPU -apparaatnaam zoals dit doet.”

Naast het opnemen van verschillende vuilnisbestanden als een vulmiddel en complicerende analyse, wordt ook de uitvoering beëindigd als de apparaatnaam minder is dan 10 tekens of GPU -functies niet beschikbaar zijn.

De aanval omvat vervolgens de uitvoering van een Visual Basic -script dat een PowerShell -script start, dat op zijn beurt wordt uitgevoerd met beheerdersrechten, Microsoft Defender -uitsluitingen toevoegt, geplande taken instelt voor persistentie en uiteindelijk uitvoerbare bestanden uitvoert die zijn geëxtraheerd uit een gedownloade zip -archief.

Het einddoel is om informatiediefstal te vergemakkelijken en secundaire payloads te leveren, terwijl tegelijkertijd detectie wordt ontweken. Er wordt beoordeeld dat de dreigingsactoren achter de campagne de inheemse Russische taalvaardigheid hebben, gezien de aanwezigheid van Russische taalcommentaar in het Powershell -script.

Verdere analyse van het domein van de dreigingsacteur heeft aangetoond dat het als een verzamelplaats voor atoom macOS Stealer (AMOS) fungeert, wat een platformoverschrijdende aanpak suggereert.

“Door GitHub’s commit -structuur te exploiteren en Google -advertenties te benutten, kunnen dreigingsactoren legitieme software -repositories overtuigend nabootsen en gebruikers omleiden naar kwaadaardige payloads – zowel gebruikersonderzoek als eindpuntverdedigingen omzeilen,” Arctic Wolf.

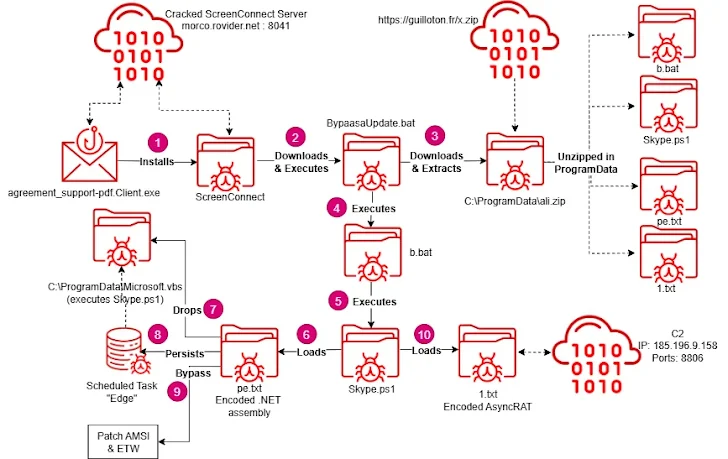

De openbaarmaking komt als Acronis de voortdurende evolutie van een Trojanized Connectwise ScreenConnect-campagne gedetailleerd die de externe toegangssoftware gebruikt om asyncrat, purehvnc-rat te laten vallen en een aangepaste PowerShell-gebaseerde externe toegang Trojan (RAT) op geïnfecteerde gastheren in sociale engineeringaanvallen gericht op Amerikaanse organisaties sinds maart 2025.

De op maat gemaakte PowerShell -rat, uitgevoerd door middel van een JavaScript -bestand dat is gedownload van de Cracked ScreenConnect Server, biedt enkele basisfunctionaliteiten, zoals het uitvoeren van programma’s, het downloaden en uitvoeren van bestanden en een eenvoudig doorzettingsmechanisme.

“Aanvallers gebruiken nu een ClickOnce Runner -installatieprogramma voor screenconnect, dat geen ingebedde configuratie mist en in plaats daarvan componenten tijdens runtime haalt,” zei de beveiligingsleverancier. “Deze evolutie maakt traditionele statische detectiemethoden minder effectief en bemoeilijkt preventie, waardoor verdedigers weinig betrouwbare opties achterlaten.”