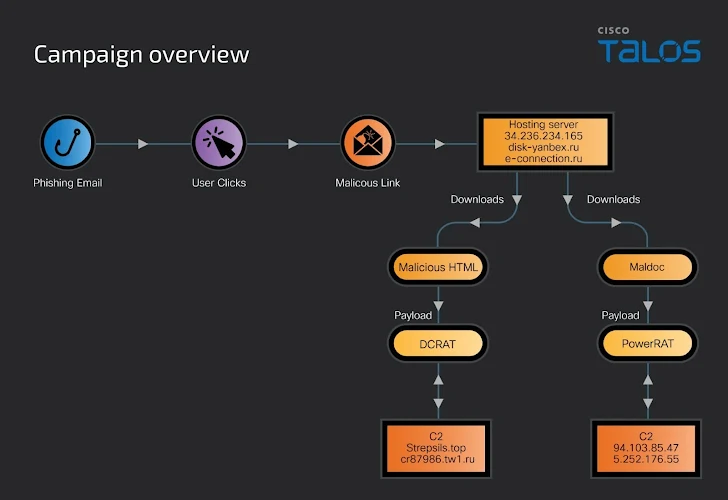

Russischsprekende gebruikers zijn het doelwit geworden van een nieuwe phishing-campagne die gebruik maakt van een open-source phishing-toolkit genaamd Gophish om DarkCrystal RAT (ook bekend als DCRat) en een voorheen ongedocumenteerde trojan voor externe toegang genaamd PowerRAT te leveren.

“De campagne omvat modulaire infectieketens die Maldoc- of HTML-gebaseerde infecties zijn en de tussenkomst van het slachtoffer vereisen om de infectieketen op gang te brengen”, zei Cisco Talos-onderzoeker Chetan Raghuprasad in een analyse van dinsdag.

De targeting op Russischsprekende gebruikers is een beoordeling die is afgeleid van de taal die wordt gebruikt in de phishing-e-mails, de lokinhoud in de kwaadaardige documenten, links die zich voordoen als Yandex Disk (“disk-yandex(.)ru”) en HTML-webpagina’s vermomd als VK, een sociaal netwerk dat voornamelijk in het land wordt gebruikt.

Gophish verwijst naar een open-source phishing-framework waarmee organisaties hun phishing-verdediging kunnen testen door gebruik te maken van eenvoudig te gebruiken sjablonen en op e-mail gebaseerde campagnes te lanceren die vervolgens vrijwel in realtime kunnen worden gevolgd.

Er is waargenomen dat de onbekende bedreigingsacteur achter de campagne misbruik maakte van de toolkit om phishing-berichten naar hun doelwitten te sturen en uiteindelijk DCRat of PowerRAT te pushen, afhankelijk van de aanvankelijk gebruikte toegangsvector: een kwaadaardig Microsoft Word-document of een HTML-insluiting van JavaScript.

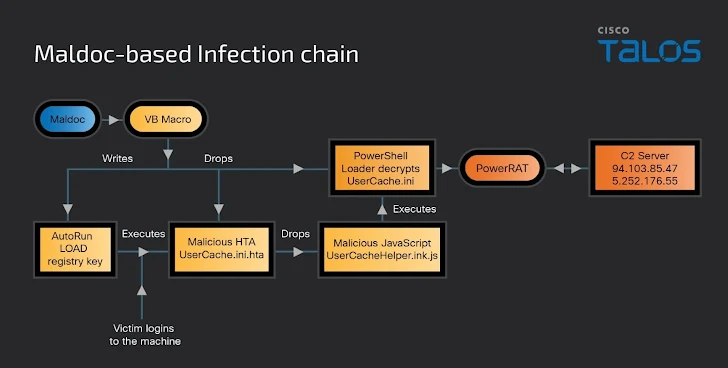

Wanneer het slachtoffer de maldoc opent en macro’s inschakelt, wordt een frauduleuze Visual Basic (VB) macro uitgevoerd om een HTML-toepassingsbestand (HTA) (“UserCache.ini.hta”) en een PowerShell-lader (“UserCache.ini”) te extraheren.

De macro is verantwoordelijk voor het configureren van een Windows-registersleutel, zodat het HTA-bestand automatisch wordt gestart telkens wanneer een gebruiker zich aanmeldt bij zijn account op het apparaat.

Het HTA-bestand plaatst op zijn beurt een JavaScript-bestand (“UserCacheHelper.lnk.js”) dat verantwoordelijk is voor het uitvoeren van de PowerShell Loader. JavaScript wordt uitgevoerd met behulp van een legitiem Windows-binair bestand met de naam “cscript.exe.”

“Het PowerShell-loaderscript dat zich voordoet als het INI-bestand bevat een base64-gecodeerde datablob van de payload PowerRAT, die decodeert en uitvoert in het machinegeheugen van het slachtoffer”, aldus Raghuprasad.

De malware voert niet alleen systeemverkenningen uit, maar verzamelt ook het serienummer van de schijf en maakt verbinding met externe servers in Rusland (94.103.85(.)47 of 5.252.176(.)55) om verdere instructies te ontvangen.

“(PowerRAT) heeft de functionaliteit van het uitvoeren van andere PowerShell-scripts of -opdrachten zoals aangegeven door de (command-and-control) server, waardoor de aanvalsvector verdere infecties op de slachtoffermachine mogelijk maakt.”

Als er geen reactie van de server wordt ontvangen, wordt PowerRAT geleverd met een functie die een ingebed PowerShell-script decodeert en uitvoert. Geen van de tot nu toe geanalyseerde monsters bevat base64-gecodeerde tekenreeksen, wat erop wijst dat de malware actief wordt ontwikkeld.

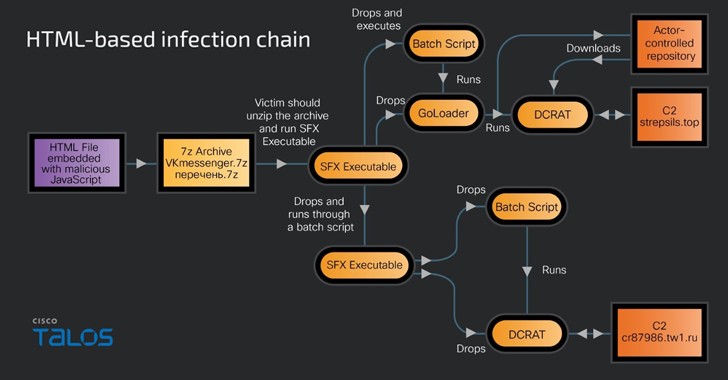

De alternatieve infectieketen die gebruik maakt van HTML-bestanden die zijn ingebed met kwaadaardig JavaScript, veroorzaakt op soortgelijke wijze een proces dat uit meerdere stappen bestaat en leidt tot de inzet van DCRat-malware.

“Wanneer een slachtoffer op de kwaadaardige link in de phishing-e-mail klikt, wordt een op afstand geplaatst HTML-bestand met het kwaadaardige JavaScript geopend in de browser van het slachtoffer en wordt tegelijkertijd het JavaScript uitgevoerd”, aldus Talos. “Het JavaScript heeft een Base64-gecodeerde datablob van een 7-Zip-archief van een kwaadaardig SFX RAR-uitvoerbaar bestand.”

In het archiefbestand (“vkmessenger.7z”) – dat wordt gedownload via een techniek die HTML-smokkel wordt genoemd – bevindt zich nog een met een wachtwoord beveiligde SFX RAR die de RAT-payload bevat.

Het is vermeldenswaard dat de exacte infectievolgorde werd gedetailleerd door Netskope Threat Labs in verband met een campagne die gebruik maakte van valse HTML-pagina’s die zich voordeden als TrueConf en VK Messenger om DCRat te leveren. Bovendien is het gebruik van een genest, zelfuitpakkend archief eerder waargenomen in campagnes die SparkRAT leveren.

“Het uitvoerbare bestand SFX RAR is verpakt met de kwaadaardige uitvoerbare bestanden van de lader of dropper, een batchbestand en in sommige voorbeelden een lokdocument”, aldus Raghuprasad.

“De SFX RAR plaatst de GOLoader en het Excel-spreadsheet van het afleidingsdocument in de tijdelijke map van de gebruikersprofielapplicaties van de slachtoffermachine en voert de GOLoader uit samen met het openen van het afleidingsdocument.”

De op Golang gebaseerde lader is ook ontworpen om de binaire datastroom van DCRat op te halen van een externe locatie via een hardgecodeerde URL die verwijst naar een nu verwijderde GitHub-repository en deze op te slaan als “file.exe” in de bureaubladmap op de computer van het slachtoffer. machine.

DCRat is een modulaire RAT die gevoelige gegevens kan stelen, schermafbeeldingen en toetsaanslagen kan vastleggen en op afstand toegang kan bieden tot het aangetaste systeem en het downloaden en uitvoeren van extra bestanden kan vergemakkelijken.

“Het zorgt voor persistentie op de machine van het slachtoffer door verschillende Windows-taken te creëren die met verschillende tussenpozen of tijdens het Windows-inlogproces worden uitgevoerd”, aldus Talos. “De RAT communiceert met de C2-server via een URL die hardgecodeerd is in het RAT-configuratiebestand (…) en exfiltreert de gevoelige gegevens die zijn verzameld van de slachtoffermachine.”

De ontwikkeling komt omdat Cofense heeft gewaarschuwd voor phishing-campagnes die kwaadaardige inhoud in virtuele harde schijf (VHD)-bestanden opnemen als een manier om detectie door Secure Email Gateways (SEG’s) te voorkomen en uiteindelijk Remcos RAT of XWorm te verspreiden.

“De bedreigingsactoren sturen e-mails met .ZIP-archiefbijlagen met virtuele harde schijfbestanden of ingesloten links naar downloads die een virtueel harde schijfbestand bevatten dat door een slachtoffer kan worden aangekoppeld en doorzocht”, aldus beveiligingsonderzoeker Kahng An. “Van daaruit kan een slachtoffer worden misleid om een kwaadaardige lading uit te voeren.”