Google heeft donderdag een nieuwe ‘geavanceerde flow’ voor Android-sideloading aangekondigd, waarbij een verplichte wachttijd van 24 uur vereist is om apps van niet-geverifieerde ontwikkelaars te installeren in een poging om openheid in evenwicht te brengen met veiligheid.

De nieuwe veranderingen komen tegen de achtergrond van een verificatiemandaat voor ontwikkelaars dat de technologiegigant vorig jaar aankondigde en dat vereist dat alle Android-apps door geverifieerde ontwikkelaars worden geregistreerd om op gecertificeerde Android-apparaten te kunnen worden geïnstalleerd. Deze stap, zo voegde het bedrijf toe, werd gedaan om kwaadwillenden sneller te signaleren en te voorkomen dat ze malware verspreiden.

Dit omvat ook mogelijke scenario’s waarin cybercriminelen nietsvermoedende gebruikers die dergelijke apps sideloaden, misleiden door hen verhoogde rechten te verlenen die het mogelijk maken Play Protect uit te schakelen, de antimalwarefunctie die is ingebouwd in alle door Google gecertificeerde Android-apparaten.

De verplichte registratievereisten stuiten echter op kritiek van meer dan 50 app-ontwikkelaars en marktplaatsen, waaronder F-Droid, Brave, The Electronic Frontier Foundation, Proton, The Tor Project en Vivaldi, die zeggen dat ze het risico lopen om wrijvingen en toegangsbarrières te creëren, en zorgen te maken over privacy en surveillance bij gebrek aan duidelijkheid over welke persoonlijke informatie ontwikkelaars moeten verstrekken, hoe deze gegevens zullen worden opgeslagen, beveiligd en gebruikt, en of deze onderworpen kunnen zijn aan overheidsverzoeken of juridische processen.

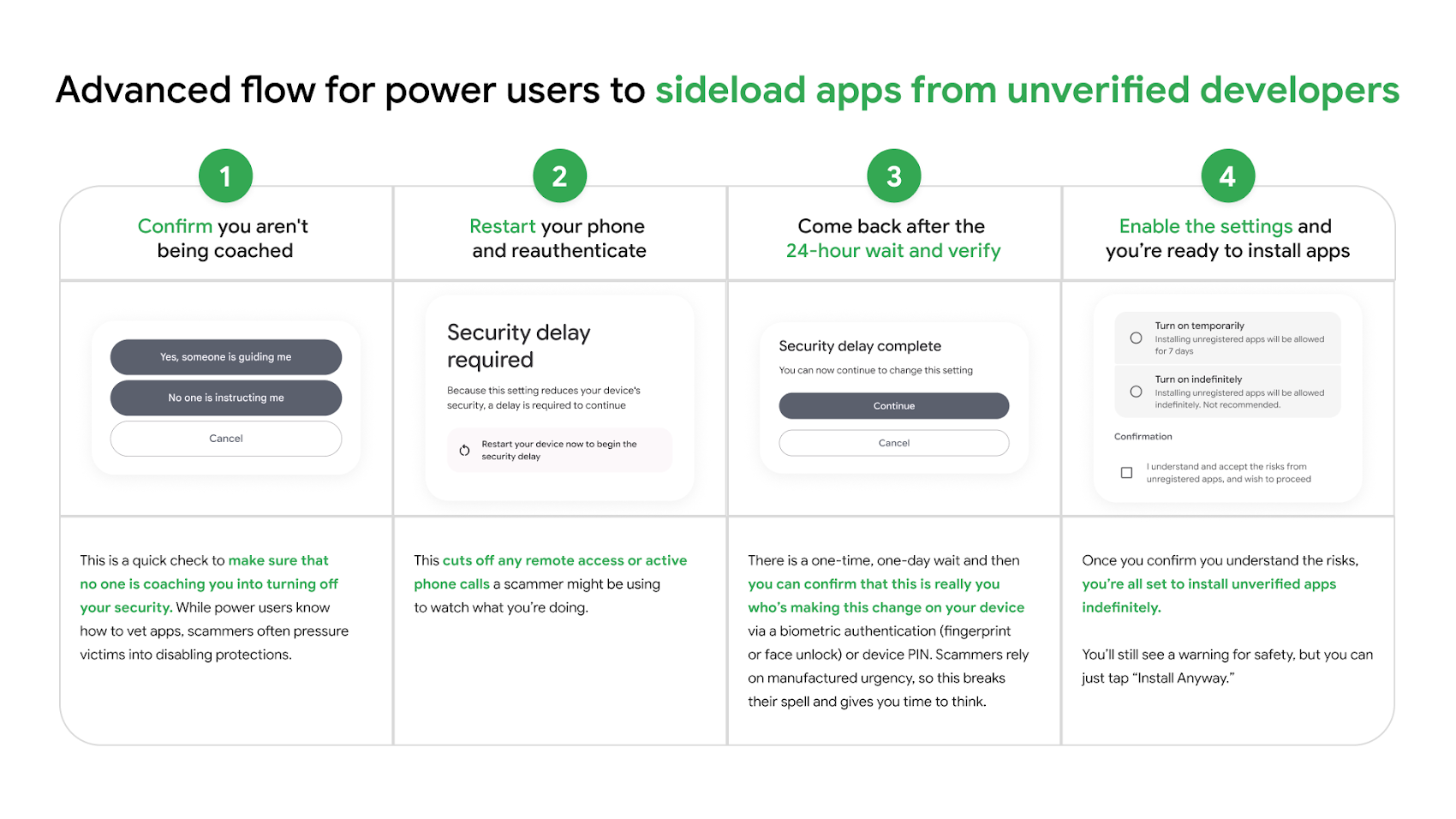

Als een manier om enkele van deze netelige kwesties te onderdrukken, heeft Google benadrukt dat de nieuw ontwikkelde geavanceerde stroom hoofdgebruikers in staat stelt de mogelijkheid te behouden om apps van niet-geverifieerde ontwikkelaars te sideloaden met een eenmalig proces waarbij ze de onderstaande stappen moeten volgen:

- Schakel ontwikkelaarsmodus in systeeminstellingen in.

- Bevestig dat ze deze stap uit eigen beweging zetten en niet worden gecoacht.

- Start de telefoon opnieuw op en authenticeer opnieuw om te voorkomen dat een oplichter kan controleren welke acties een gebruiker onderneemt.

- Wacht 24 uur en bevestig dat ze deze wijziging daadwerkelijk doorvoeren met biometrische authenticatie of de pincode van het apparaat.

- Installeer apps van niet-geverifieerde ontwikkelaars zodra gebruikers de risico’s begrijpen, voor onbepaalde tijd of voor een periode van zeven dagen.

“In die periode van 24 uur denken we dat het voor aanvallers veel moeilijker wordt om hun aanval voort te zetten”, zei Sameer Samat, president van het Android Ecosysteem, tegen Ars Technica. “In die tijd kun je er waarschijnlijk achter komen dat je dierbare niet echt in de gevangenis zit of dat je bankrekening niet echt onder vuur ligt.”

Google zei ook dat het van plan is gratis ‘beperkte distributieaccounts’ aan te bieden waarmee hobbyistische ontwikkelaars en studenten apps kunnen delen met maximaal twintig apparaten zonder dat ze ‘een door de overheid uitgegeven identiteitsbewijs moeten overleggen of registratiekosten moeten betalen’.

Het is vermeldenswaard dat het bovengenoemde proces niet van toepassing is op installaties via de Android Debug Bridge (ADB). Beperkte distributieaccounts voor studenten en hobbyisten, evenals geavanceerde stroom voor gebruikers, zullen beschikbaar zijn in augustus 2026, voordat de nieuwe verificatievereisten voor ontwikkelaars de maand erna van kracht worden.

“We weten dat een ‘one size fits all’-aanpak niet werkt voor ons diverse ecosysteem”, aldus Google. “We willen ervoor zorgen dat identiteitsverificatie geen toegangsbarrière vormt, dus bieden we verschillende paden aan die aan uw specifieke behoeften voldoen.”

De ontwikkeling valt samen met de opkomst van een nieuwe Android-malware genaamd Perseus, die zich actief richt op gebruikers in Turkije en Italië met als doel apparaatovername (DTO) en financiële fraude uit te voeren.

In de afgelopen vier maanden zijn ten minste zeventien Android-malwarefamilies in het wild gedetecteerd. Ze omvatten FvncBot, SeedSnatcher, ClayRat, Wonderland, Cellik, Frogblight, NexusRoute, ZeroDayRAT, Arsink (en de verbeterde variant SURXRAT), deVixor, Phantom, Massiv, PixRevolution, TaxiSpy RAT, BeatBanker, Mirax en Oblivion RAT.